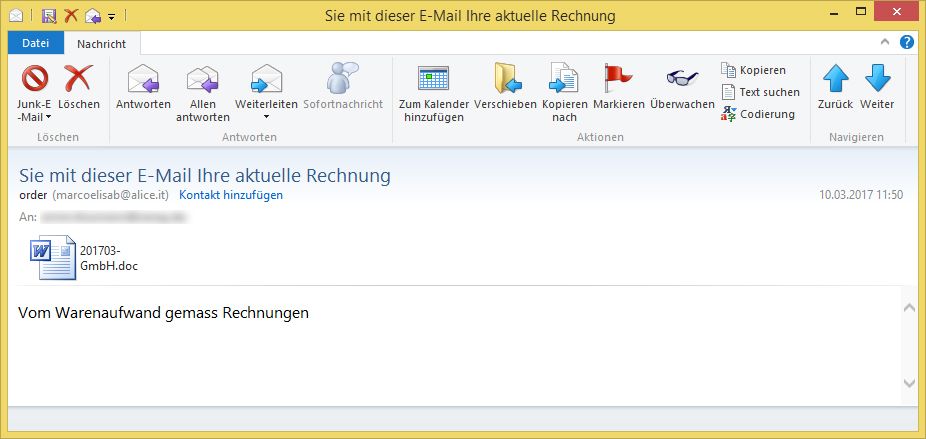

Sie mit dieser E-Mail Ihre aktuelle Rechnung von order ([email protected])

Achtung: Am Freitag, den 10. März 2017 wurde durch unbekannte Dritte die folgende E-Mail in deutscher Sprache versendet. Öffnen Sie nicht das Word-Dokument und führen Sie darin keine Makros aus! Es wird eine bösartige Software nachgeladen!

Betreff: Sie mit dieser E-Mail Ihre aktuelle Rechnung

Absender: order ([email protected])Vom Warenaufwand gemass Rechnungen

Es handelt sich um eine gefälschte E-Mail! Klicken Sie deswegen nicht auf die Anlage!

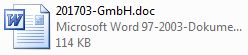

Die E-Mail soll angeblich eine Rechnung mitbringen. Als Anlage ist eine Word-Datei beigefügt, die z. B. „201703-GmbH.doc“ lautet.

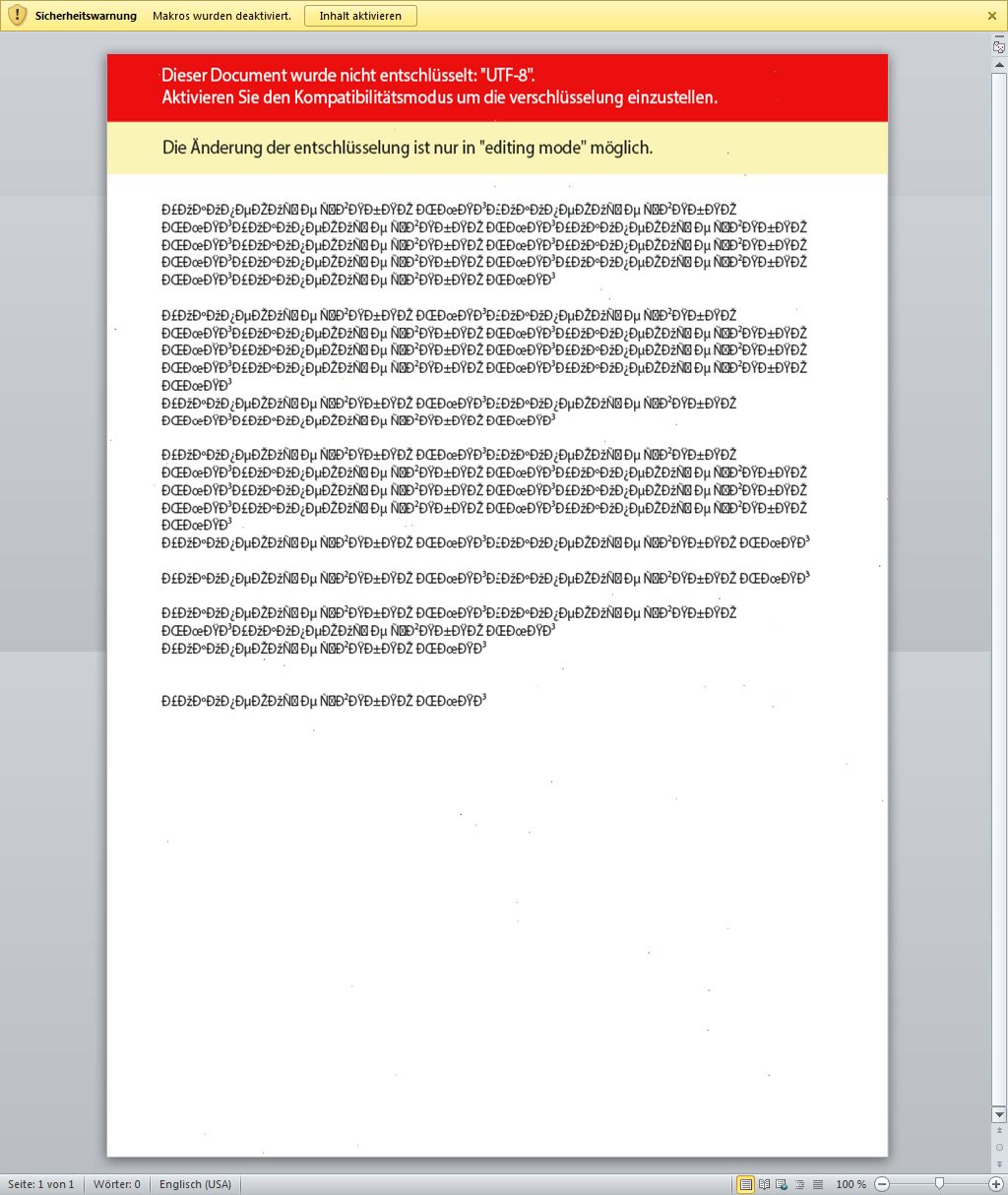

Der Inhalt der Word-Datei sieht wie folgt aus:

Sicherheitswarnung

Makros wurden deaktiviert.

Inhalt aktivierenDieser Document wurde nicht entschlüsselt: „UTF-8“.

Aktivieren Sie den Kompatibilitätsmodus um die verschlüsselung einzustellen.

Die Änderung der entschlüsselung ist nur in „editing mode“ möglich.

Würden Sie Makros aktivieren, dann lädt das Word-Dokument die Datei groupcreatedt.at/x32.bin nach.

In der Registry wird z. B. unter

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

der Eintrag

ctBcopy

c:\users\user\AppData\Roaming\Microsoft\BWCo16gt\batt8030.exe

angelegt. Virustotal zeigt für die „batt8030.exe“ eine Erkennungsrate von 19/59 (z. B. als TSPY_URSNIF.AUSIMG oder Win32/Spy.Ursnif.AO).

Das Trojanische Pferd speichert z. B. alle aufgerufenen Internetseiten oder E-Mail-Verbindungen und übermittelt diese später an unbekannte Dritte. Somit kommen Betrüger in den Besitz aller Passwörter (auch wenn diese nur über die Tastatur eingegeben worden sind und nicht im Browser hinterlegt werden).