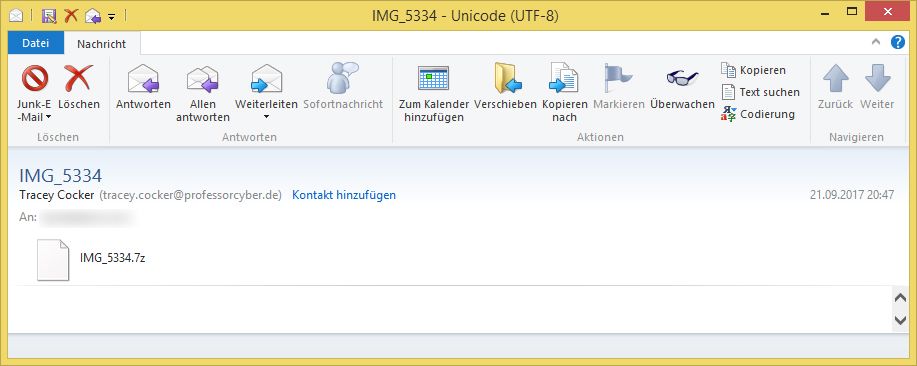

Achtung: E-Mails ohne Inhalt, aber mit angeblicher Bild-/Scan-Datei als Anlage bringen die Locky Ransomware! ‚IMG_5334‘ von [email protected]

Am Donnerstag, den 21. September 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail versendet. Achtung: Die leere E-Mail kommt mit einem Betreff, der auf ein Bild hinweist. Die IMG*.7z – oder SCAN* – Datei enthält aber kein Bild, sondern ein Script, welches die Ransomware „Locky“ (Verschlüsselungs- und Epressungstrojaner) nachlädt! Klicken Sie deswegen nicht auf den Link!

Betreff: IMG_5334, PIC_1995, SCAN_9976

Absender: [email protected]

Achtung: Es handelt sich um eine betrügerische E-Mail! Die E-Mail stammt nicht von den genannten Absendern! Klicken Sie nicht auf den Link!

Die E-Mail bringt ein .7z – Archiv mit:

SCAN_9976.7z

IMG_2634.7z

IMG_5334.7z

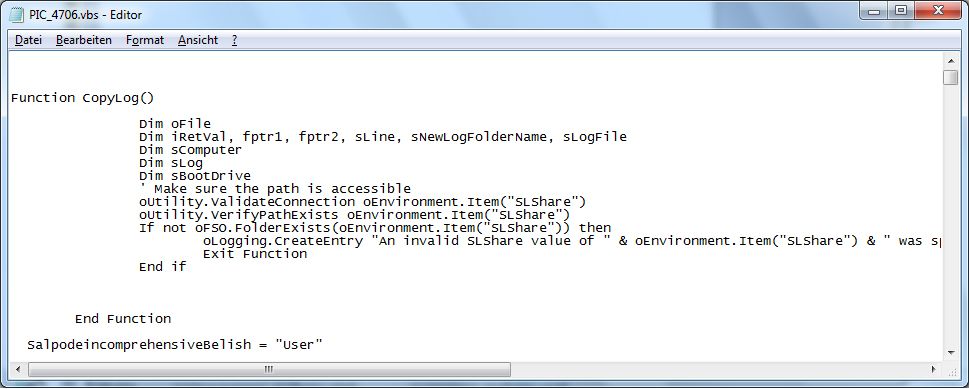

Darin enthalten ist eine .vbs-Datei:

PIC_4706.vbs

IMG_7487.vbs

JPG_1942.vbs

Das Script würde etwa so beginnen. Das sieht definitiv nicht nach einem Bild aus:

Von den Adressen wie

- airparagliding.com/yecuhTYFxw?

- akoli.gr/yecuhTYFxw?

- akolade.com/yecuhTYFxw?

- alicante-ave.es/yecuhTYFxw?

- fulcar.info/p66/yecuhTYFxw

- www.cagw.ca/yecuhTYFxw?

würde das Script eine ausführbare Datei nachladen:

eBMbrwdW.exe

Laut Virustotal liegt die Erkennungsrate für die ausführbaren Dateien bei 15/63! Hierbei handelt es sich um den Verschlüsselungs- und Erpressungstrojaner „Locky“ (Ransomware). Öffnen Sie daher nicht das Script!

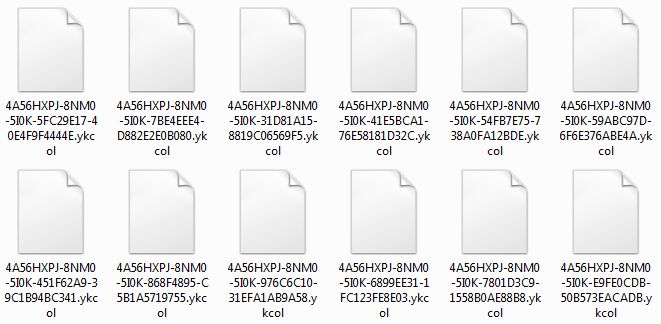

Die aktuelle „Locky“-Version benennt seit heute alle Dateien in *.ykcol um:

Daneben produziert „Locky“ zwei Dateien, die auf die Verschlüsselung hinweisen:

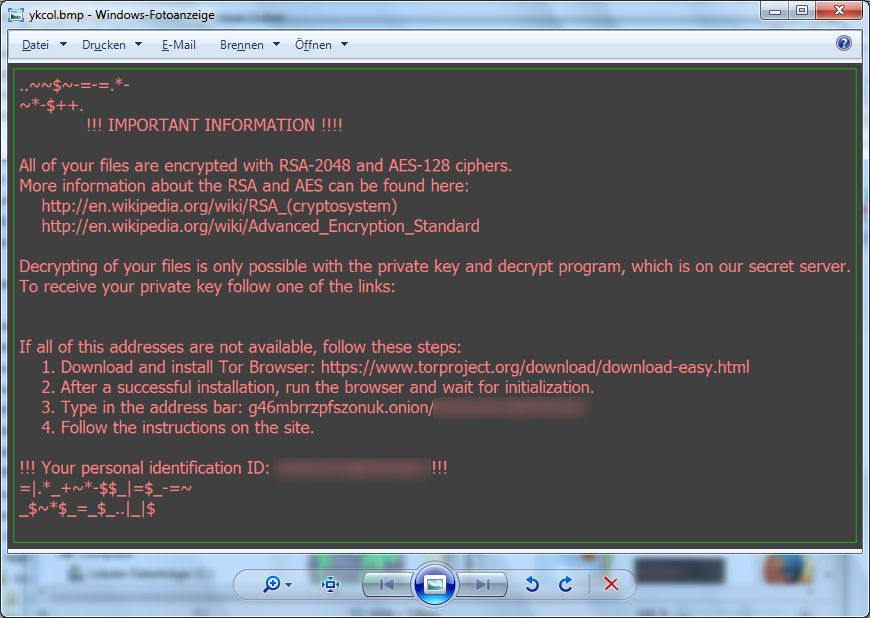

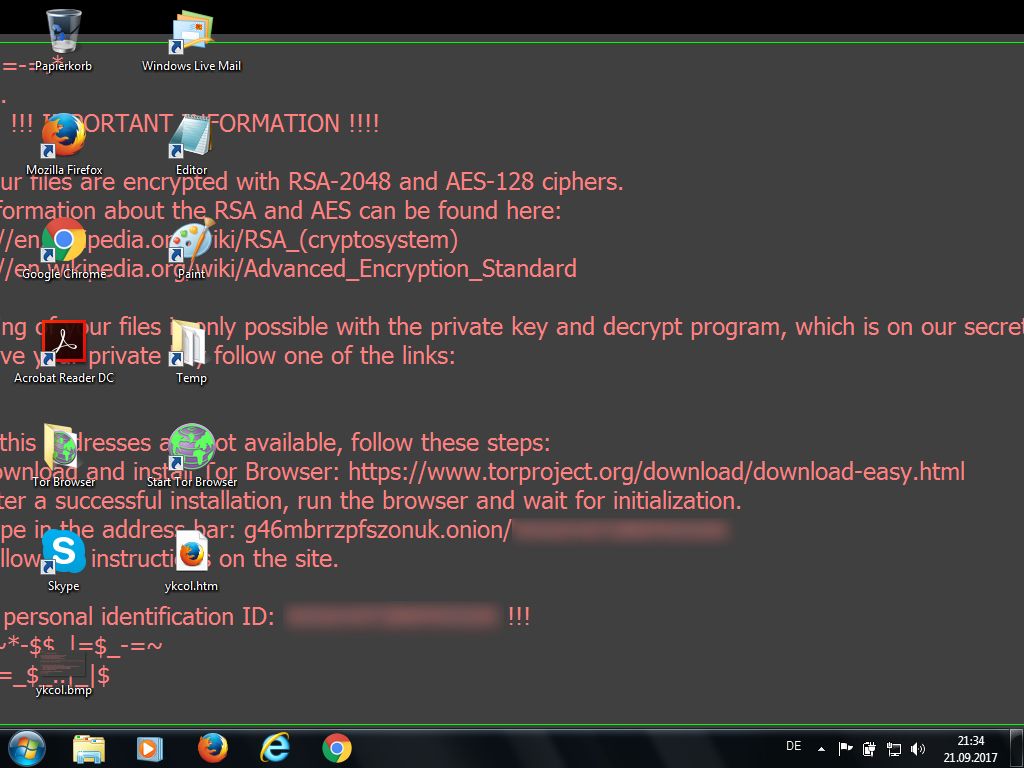

ykcol.bmp

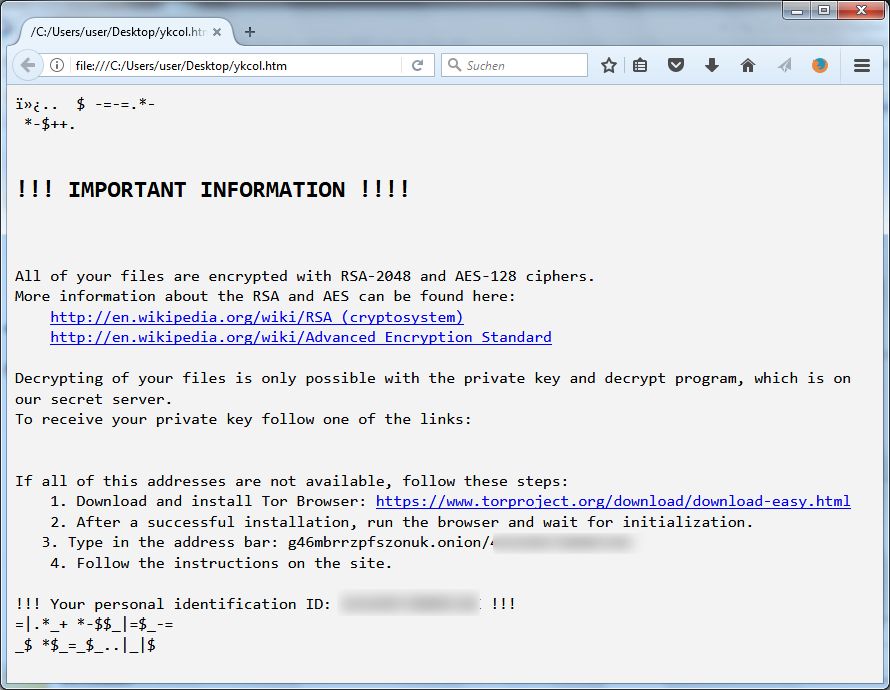

ykcol.htm

Nach Ende der Verschlüsselung werden beide Dateien automatisch geöffnet:

=$|$=-=.

!!! IMPORTANT INFORMATION !!!!

All of your files are encrypted with RSA-2048 and AES-128 ciphers.

More information about RSA and AES can be found here:

http://en.wikipedia.org/wiki/RSA_(cryptosystem)

http://en.wikipedia.org/wiki/Advanced_Encryption_StandardDecrypting of your files is only possible with the private key and decrypt program, which is on our secret server.

To receive your private key follow one of the links:If all of this addresses are not available, follow these steps:

1. Download and install Tor Browser: https://www.torproject.org/download/download-easy.html

2. After a successsful installation, run the browser and wait for initialization.

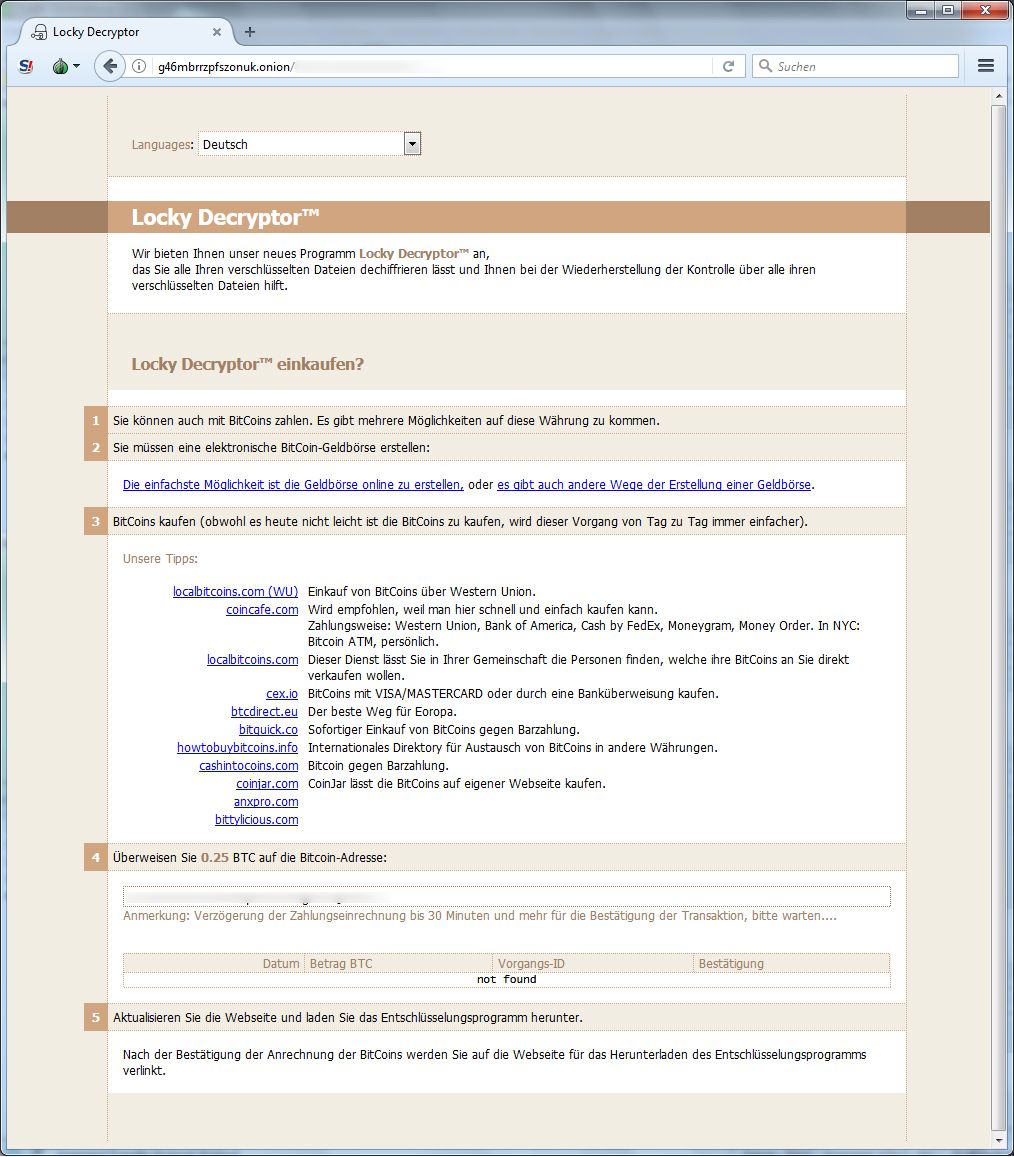

3. Type in the address bar: g46mbrrzpfszonuk.onion/*****

4. Follow the instructions on the site.!!! Your personal identification ID: ******* !!!

#__ -*+

.–=-*-$|—_-

Außerdem tauscht „Locky“ den Bildschirmhintergrund gegen die ykcol.bmp – Datei aus:

Die verlinkte Internetseite zeigt im TOR-Browser folgende Erpressung: