invoice von [email protected] ([email protected]) oder INVOICE STATUS von [email protected]

Am Montag, den 02. Oktober 2017 wurden durch unbekannte Dritte weiterhin die folgende betrügerische E-Mail in englischer Sprache versendet. Achtung: Die E-Mail stammt nicht von den genannten Absendern! Klicken Sie nicht auf den Link und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

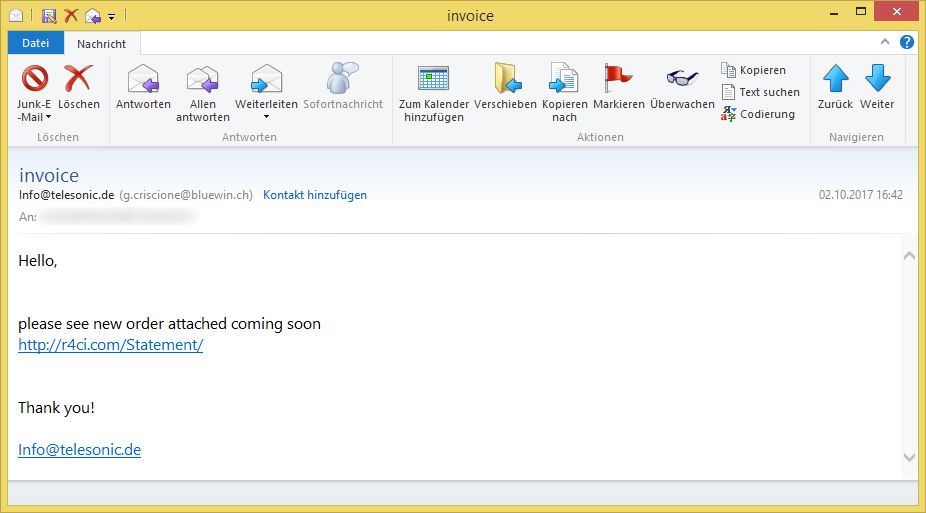

Betreff: invoice

Absender: [email protected] ([email protected])Hello,

please see new order attached coming soon

http://r4ci.com/Statement/Thank you!

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Hier ein weiteres Beispiel:

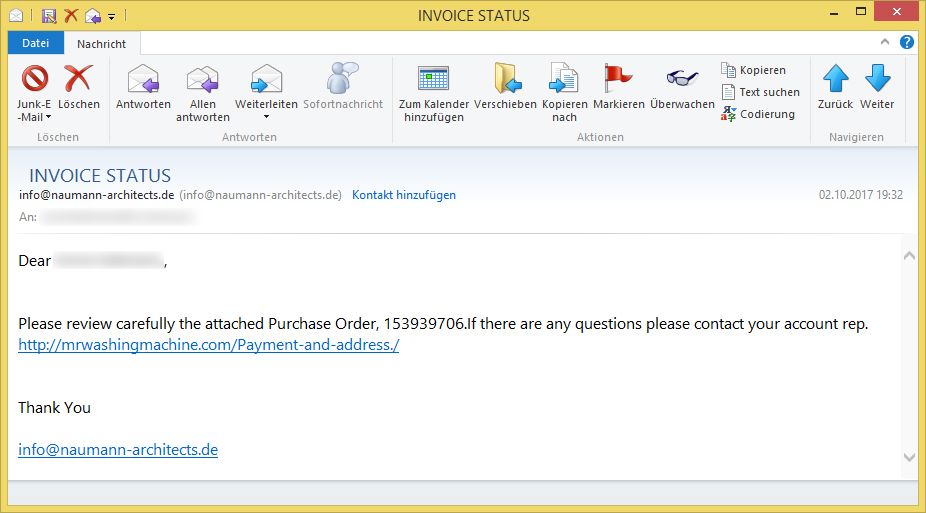

Betreff: INVOICE STATUS

Absender: [email protected]Dear (Vorname Nachname),

Please review carefully the attached Purchase Order, 153939706.

If there are any questions please contact your account rep.

http://mrwashingmachine.com/Payment-and-address./Thank You

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Der Link in der E-Mail verweist auf die Adresse:

- r4ci.com/Statement/

- mrwashingmachine.com/Payment-and-address./

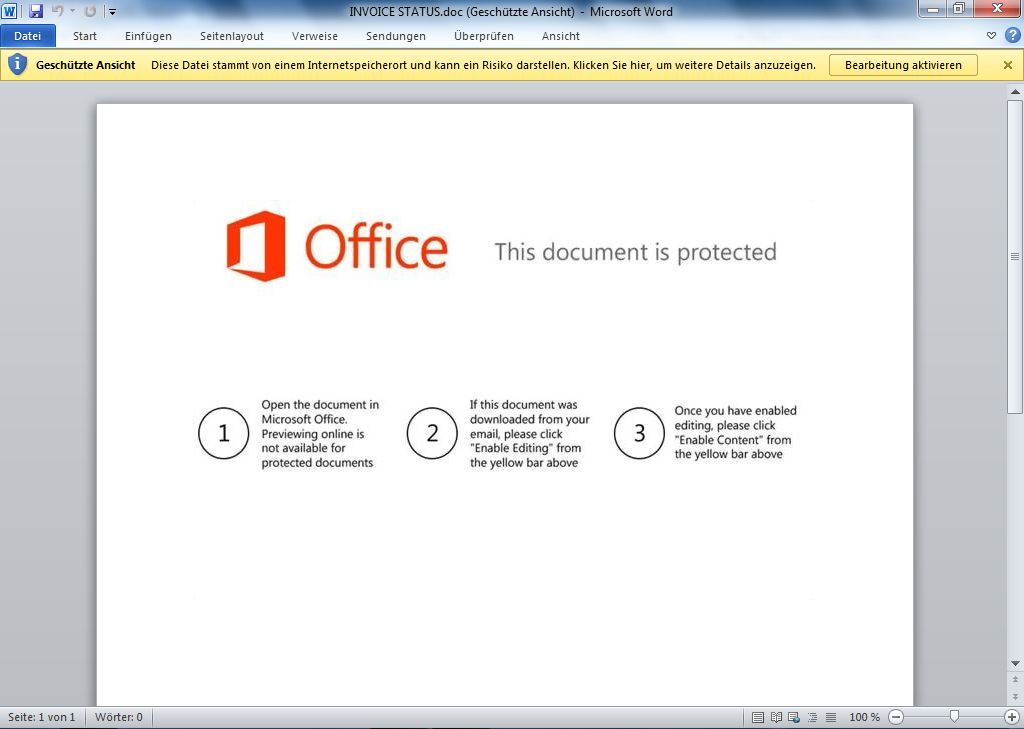

Von den Adressen wird eine Microsoft Word – Datei wie z. B.

- OVERDUE ACCOUNT.doc

- INVOICE STATUS.doc

geladen. Öffnen Sie nicht die Dateien! Die .doc-Dateien enthalten ein bösartiges Makro! Die Microsoft Word – Dateien würden so aussehen:

Geschützte Ansicht

Diese Datei stammt von einem Internetspeicherort und kann ein Risiko darstellen. Klicken Sie hier, um weitere Details anzuzeigen.

Bearbeitung aktivierenOffice

This document is protected1 Open the document in Microsoft Office. Previewing online is not available for protected documents.

2 If this document was downloaded from your email, please click „Enable Editing“ from the yellow bar above

3 Once you have enabled editing, please click „Enable Content“ from the yellow bar above.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

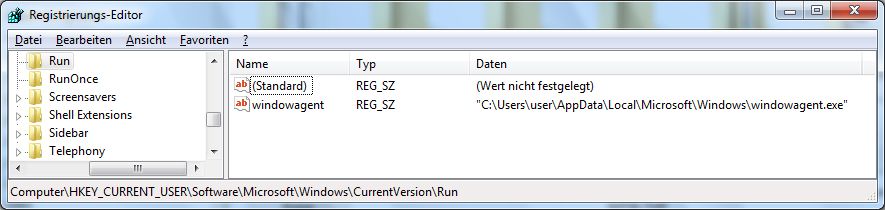

Das bösartige Makro würde von der Domain okamot.com/uC/ eine Datei laden.

Nach der Ausführung legt sich das Programm in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 15/64! Führen Sie das Programm daher nicht aus!