Purchase Order : 3934048 von [email protected] ([email protected]) oder Client- 21, Oct 2017 Invoice von [email protected] ([email protected]) bringt den Trojaner ‚Emotet‘

Am Montag, den 23. Oktober 2017 wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails in englischer Sprache versendet. Achtung: Die E-Mails stammen nicht von den genannten Absendern! Klicken Sie nicht auf den Link und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

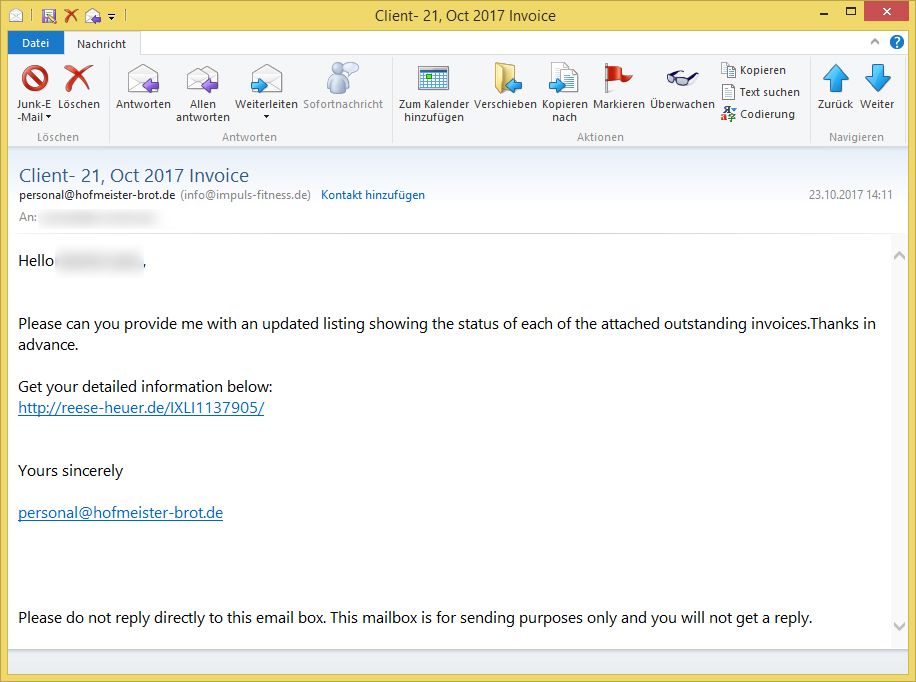

Betreff: Client- 21, Oct 2017 Invoice

Absender: [email protected] ([email protected])Hello (Vorname Nachname),

Please can you provide me with an updated listing showing the status of each of the attached outstanding invoices.

Thanks in advance.Get your detailed information below:

http://reese-heuer.de/IXLI1137905/Yours sincerely

Please do not reply directly to this email box. This mailbox is for sending purposes only and you will not get a reply.

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Hier ein zweites Beispiel:

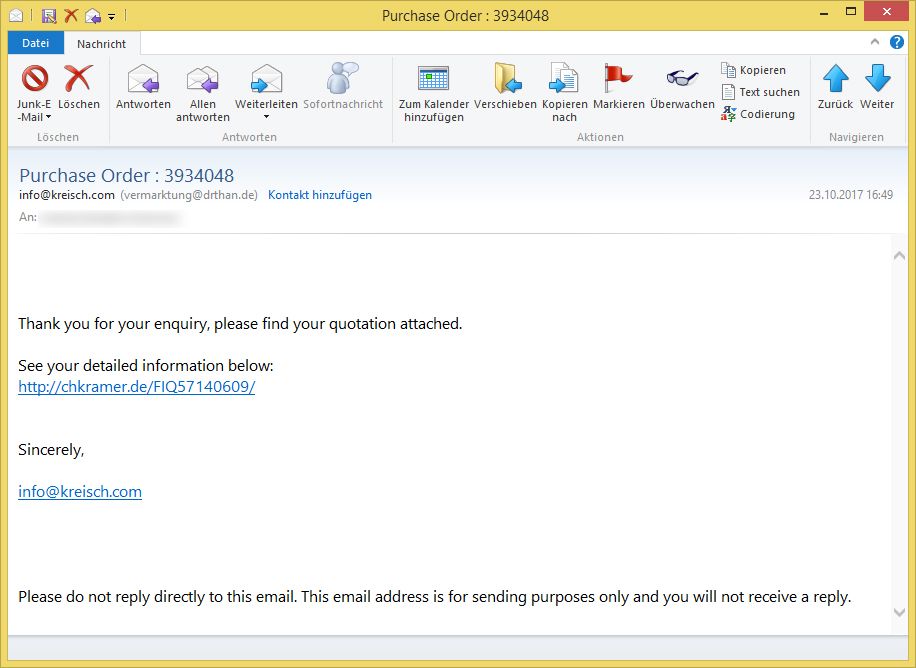

Betreff: Purchase Order : 3934048

Absender: [email protected] ([email protected])Thank you for your enquiry, please find your quotation attached.

See your detailed information below:

http://chkramer.de/FIQ57140609/Sincerely,

Please do not reply directly to this email. This email address is for sending purposes only and you will not receive a reply.

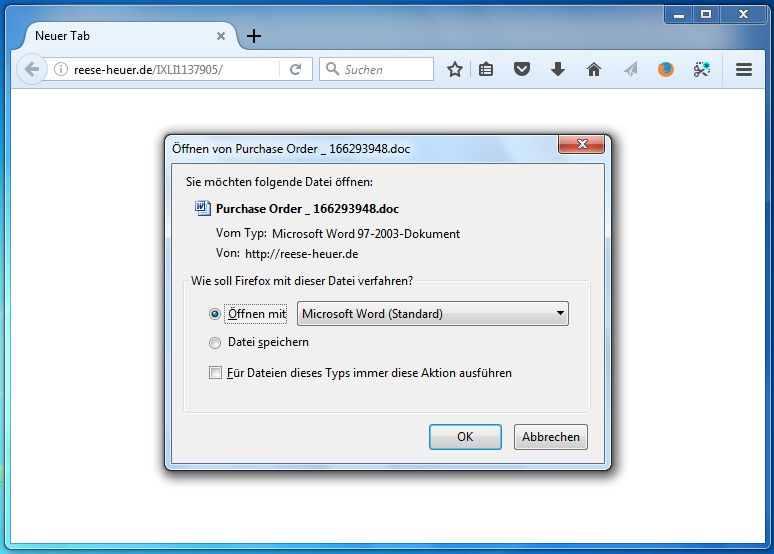

Der Link in der E-Mail verweist auf die Adressen

- chkramer.de/FIQ57140609/

- reese-heuer.de/IXLI1137905/

Von der Adresse wird eine Microsoft Word – Datei geladen:

Payment and address.doc

Purchase Order _ 166293948.doc

Öffnen Sie nicht die Datei! Die .doc-Dateien enthalten ein bösartiges Makro! Die Microsoft Word – Dateien würden so aussehen:

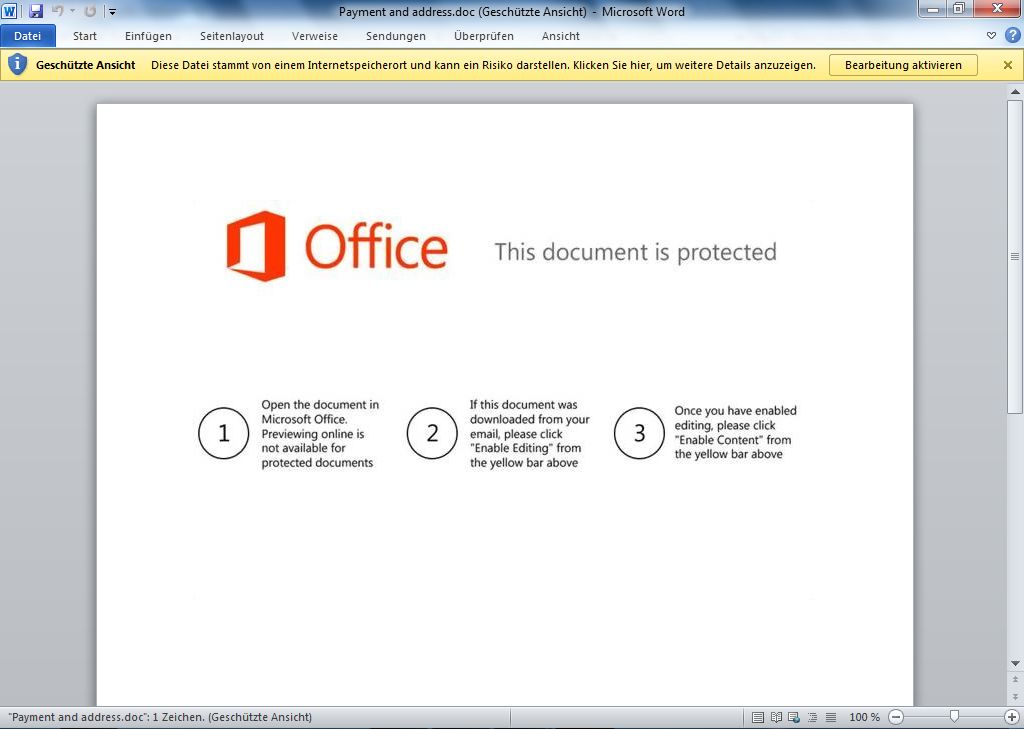

Office

This document is protected

1 Open the document in Microsoft Office. Previewing online is not available for protected documents

2 If this document was downloaded from your email, please click Enable Editing from the yellow bar above.

3 Once you have enabled editing, please click Enable Content from the yellow bar above.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

Das bösartige Makro würde von der Domain majengo.cz/g/ eine Datei laden.

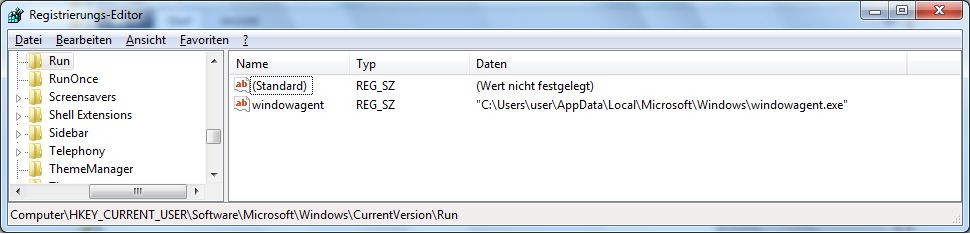

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 19/66! Führen Sie das Programm daher nicht aus!

Nach der Infektion nimmt das Programm sowohl mit den IP-Adressen

- 151.80.45.148:8080

Kontakt auf. Auch wenn die Adressen einen Error 404 liefern, dieser dient dem Trojaner zur Kommunikation.