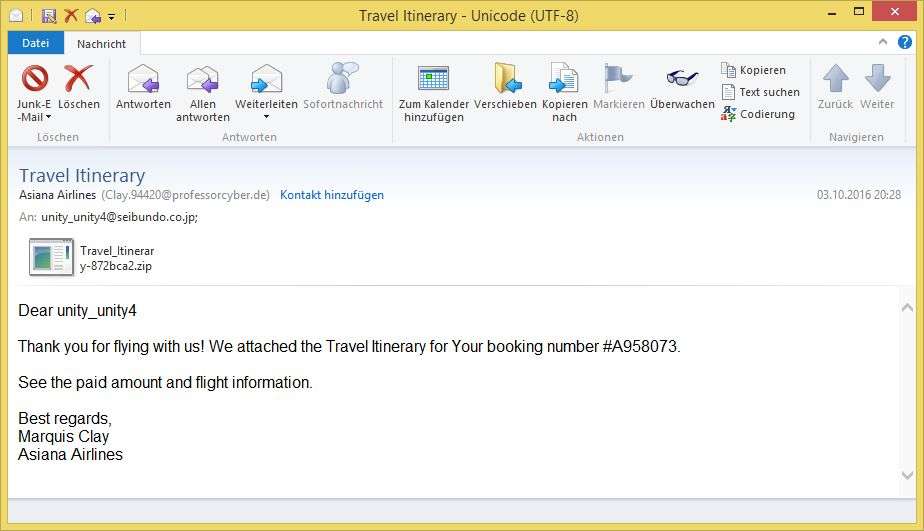

Travel Itinerary von Asiana Airlines, Thai Airways, Qatar Airways oder anderen

Am Montag, den 03. Oktober 2016 (Tag der deutschen Einheit) wurden durch unbekannte Dritte die folgenden E-Mails in englischer Sprache versendet:

Betreff: Travel Itinerary

Absender: Asiana Airlines ([email protected])Dear unity_unity4

Thank you for flying with us! We attached the Travel Itinerary for Your booking number #A958073.

See the paid amount and flight information.

Best regards,

Marquis Clay

Asiana Airlines

Die E-Mail kommt zwar immer mit dem gleichen Betreff, aber unterschiedlichen Fluggesellschaften (die E-Mail-Adressen passen allerdings nicht dazu):

- Asiana Airlines ([email protected])

- Thai Airways ([email protected])

- Qatar Airways ([email protected])

- Lufthansa ([email protected])

Die Buchungsnummer (#A958073, #A2A0AF5, #02B8E3F, #9F96101, …), der Name in der Grußformel am Ende (Marquis Clay, Chrystal Estes, Quinn Murphy, Neville Morales, …) und der Name der Fluggesellschaft (Asiana Airlines, Thai Airways, Qatar Airways, Lufthansa, …) unterscheiden sich in den E-Mails.

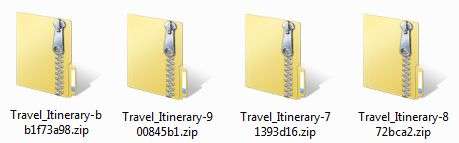

Der Name der Dateianlage fängt immer mit dem Betreff an, gefolgt von einer Zahlen-/Zeichenkombination. Als Dateiendung wird „.zip“ angezeigt:

- Travel_Itinerary-71393d16.zip

- Travel_Itinerary-872bca2.zip

- Travel_Itinerary-900845b1.zip

- Travel_Itinerary-bb1f73a98.zip

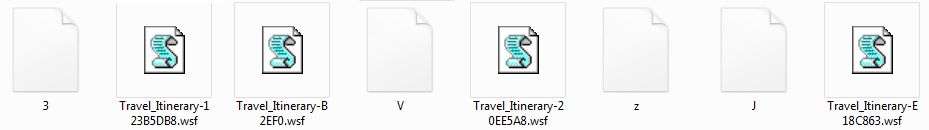

Im ZIP-Archiv sind zwei Dateien enthalten. Zunächst eine Datei mit nur einem Buchstaben, daneben aber auch eine .wsf-Datei:

- Travel_Itinerary-123B5DB8.wsf

- Travel_Itinerary-20EE5A8.wsf

- Travel_Itinerary-B2EF0.wsf

- Travel_Itinerary-E18C863.wsf

- 3

- V

- J

- z

Die .wsf-Datei lädt von unterschiedlichen Domains:

- 0735lc.com/piyqnq

- edrian.com/p8x5mt

- gotchrude.net/7djac8

- terapcomes.com/98rpc

den Verschlüsselungs- und Erpressungstrojaner „Locky“ nach:

- 8zT7yoxN

- 8zT7yoxN-dll

- fpKWd627G7W

- fpKWd627G7W.dll

- OYTqDyEu7uOh3

- OYTqDyEu7uOh3.dll

- uLQz2S3Kl1Ucwr2

- uLQz2S3Kl1Ucwr2.dll

Virustotal zeigt eine Erkennungsrate von 17/56.