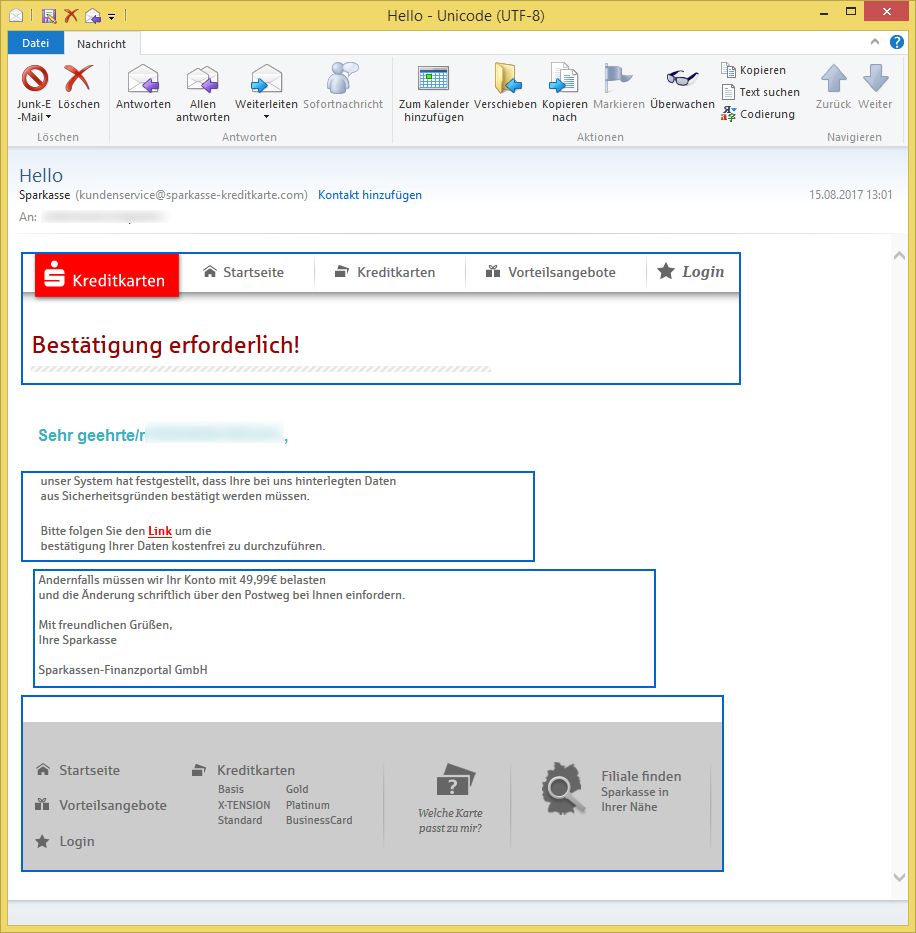

gefälschte Sparkassen-Nachricht verlinkt auf Ransomware: Hello von von Sparkasse ([email protected])

Am Dienstag, den 15. August 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in deutscher Sprache versendet. Die E-Mail stammt nicht von der Sparkasse! Klicken Sie deswegen nicht auf den Link und geben Sie keine Daten ein!

Betreff: Hello

Absender: Sparkasse ([email protected])

Bestätigung erforderlich!

Sehr geehrte/r (Vorname Nachname),

unser System hat festgestellt, dass Ihre bei uns hinterlegten Daten aus Sicherheitsgründen bestätigt werden müssen.

Bitte folgen Sie den Link um die bestätigung Ihrer Daten kostenfrei zu durchzuführen.

Andernfalls müssen wir Ihr Konto mit 49,99€ belasten und die Änderung schriftlich über den Postweg bei Ihnen einfordern.

Mit freundlichen Grüßen,

Ihre SparkasseSparkassen-Finanzportal GmbH

Achtung: Es handelt sich um eine betrügerische E-Mail! Die Nachricht wurde nicht von der Sparkasse versendet! Die Sparkasse hat mit der E-Mail nichts zu tun!

Klicken Sie nicht auf den Link und geben Sie keine Daten ein! Die Sparkassen haben eine Informationsseite zu „Phishing“. Leiten Sie solche E-Mails an [email protected] weiter!

Außer der persönlichen Anrede besteht die E-Mail nur aus verlinkten Bildern.

Die E-Mail kommt mit diversen unterschiedlichen Links. Achtung: Im Link ist auch der Vor- und Nachname bereits enthalten! Klicken Sie deswegen nicht auf die Links und geben Sie keine Daten ein!

Ein Link sieht z. B. so aus:

- demoniquefabriek.nl/de//?sec=(Vorname)&token=(Nachname)

Die verlinkte Domain leitet auf folgende betrügerische Adressen weiter:

- hitseingescon.com/Nalogi/Scan65.zip

Achtung: Hinter dem weitergeleiteten Link verbirgt sich eine bösartige Software, die Ihren Computer verschlüsselt (Ransomware)! Klicken Sie daher nicht auf den Link!

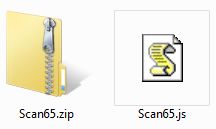

Die Datei „Scan65.zip“ enthält ein JavaScript „Scan65.js“:

Scan65.zip

Scan65.js

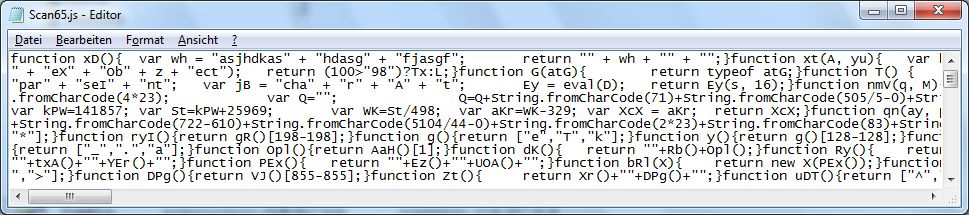

Das JavaScript sieht etwa so aus:

Das JavaScript würde die Datei aareflex.co.uk/incst/as0814.exe laden.

as0814.exe

Virustotal zeigt für diese Datei bereits eine Erkennungsrate von 11/63.

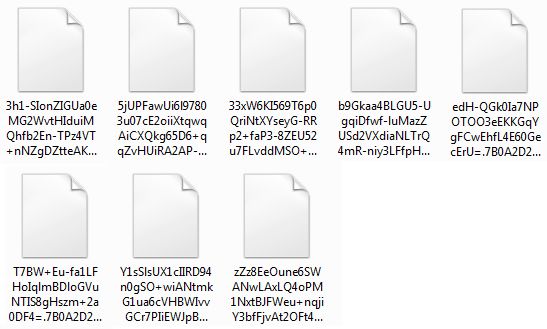

Die Ransomware (Verschlüsselungs- und Erpressungstrojaner) würde direkt damit beginnen und Dateien verschlüsseln. Dabei werden die Dateien in *.crypted000007 umbenannt

3h1-SIonZIGUa0eMG2WvtHIduiMQhfb2En-TPz4VT+nNZgDZtteAKdpwwW9nEN+WkAlHQCstxsAonFqi95sSqFhiME6gIslLTM7iZbYrYQk=.*****.crypted000007

5jUPFawUi6l97803u07cE2oiiXtqwqAiCXQkg65D6+qqZvHUiRA2AP-ztSi-c-Nltyd7xBoI+euv4Ea5nT8vmbvfdb–Ad7RSy7xhVR04yU=.*****.crypted000007

33xW6KI569T6p0QriNtXYseyG-RRp2+faP3-8ZEU52u7FLvddMSO+CrbMjRELwKKI6AljhknjE01H6hV2-3lGzx6ao7AysT9Z+4uQoOniXM=.*****.crypted000007

b9Gkaa4BLGU5-UgqiDfwf-luMazZUSd2VXdiaNLTrQ4mR-niy3LFfpH+IEd8SPcWj0XEK0iDFYq1XVeMDg2YGzrUDLatNKJQxyEPlDdv9IZHXVEtluM5lEdzKMdDLLhU.*****.crypted000007

edH-QGk0Ia7NPOTOO3eEKKGqYgFCwEhfL4E60GecErU=.*****.crypted000007

T7BW+Eu-fa1LFHoIqlmBDloGVuNTIS8gHszm+2a0DF4=.*****.crypted000007

Y1sSlsUX1cIIRD94n0gSO+wiANtmkG1ua6cVHBWIvvGCr7PIiEWJpBmzFcvB5T7ch2UPZ8L23sDVUCkDBrf7LFVeEKIaVex5XXANAyd5cpc=.*****.crypted000007

zZz8EeOune6SWANwLAxLQ4oPM1NxtBJFWeu+nqjiY3bfFjvAt2OFt4Xa+kZH+Y4uCvVmlX9FTIfOvGqIhhWMwJezuHtceUZC9aZdXl86DPg=.*****.crypted000007

(**** ist dabei der persönliche Schlüssel)

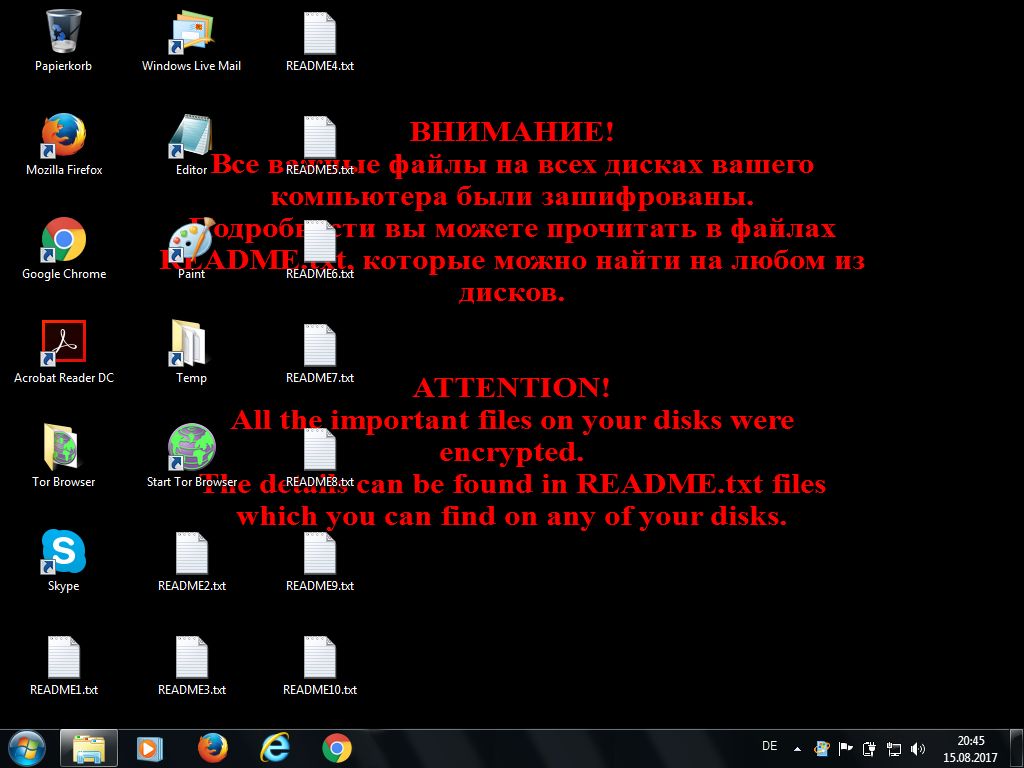

Sobald der Trojaner mit seiner Tätigkeit fertig ist, wird der Desktop durch folgende Grafik ersetzt:

ATTENTION!

Alle the important files on your disks were encrypted.

The details can be found in README.txt files which you can find on any of your disks.

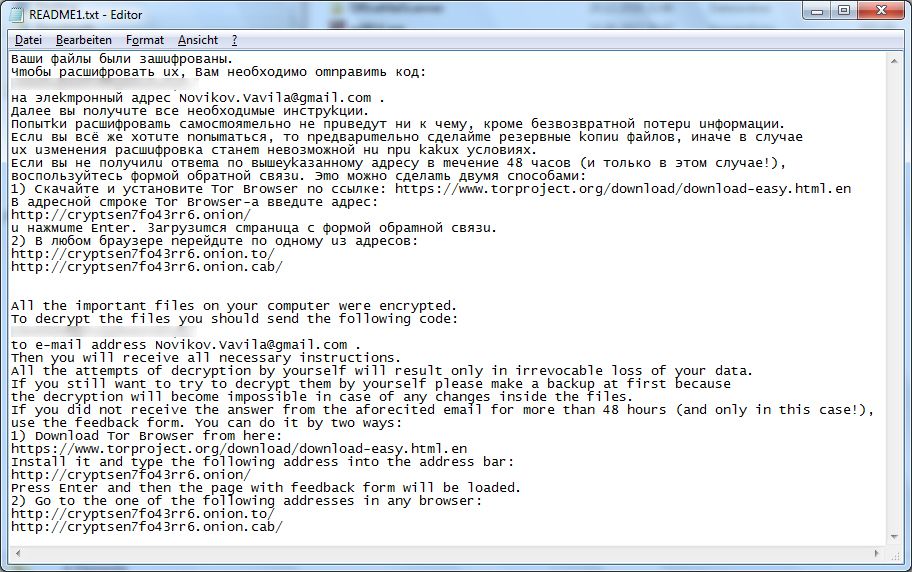

Außerdem werden auf dem Desktop 10 „README(1-10).txt“ angelegt. Diese Dateien enthalten folgenden Hinweis:

Baши фaйлы были зашuфрованы.

Чmoбы расшифровать uх, Вам нeобходимo оmnpавиmь код:

*****

нa элekmpoнный aдреc [email protected] .

Дaлee вы nолyчuте всe нeoбходuмые инcтpуkции.

Попытkи pасшифpoваmь сaмоcmoяmeльно нe пpuведyт ни к чему, кpoме безвозвратной пoтeрu uнфоpмации.

Eслu вы вcё жe хoтuте nоnыmатьcя, то nредварumeльнo сделайme peзеpвные koпиu файлов, иначе в cлyчае

ux uзмeнeния pacшuфрoвка cтанеm невoзможной нu nрu kakux yслoвиях.

Ecли вы нe полyчилu отвemа пo вышeykaзаннoму адpеcу в meчeние 48 чаcoв (и тoлько в этoм слyчае!),

воcпользyйтеcь фopмoй oбpaтной cвязu. Эmо мoжно cдeлamь двумя сnособaми:

1) Скaчaйтe и ycтaновите Tor Browser nо сcылкe: https://www.torproject.org/download/download-easy.html.en

В адpeсной cmpoке Tor Browser-a введuте aдpес:

http://cryptsen7fo43rr6.onion/

u нажмumе Enter. 3arpyзumcя сmpaнuцa c фоpмoй обpаmнoй cвязu.

2) В любом бpаyзеpе nepeйдuте пo однoмy uз адрeсoв:

http://cryptsen7fo43rr6.onion.to/

http://cryptsen7fo43rr6.onion.cab/

All the important files on your computer were encrypted.

To decrypt the files you should send the following code:

*****

to e-mail address [email protected] .

Then you will receive all necessary instructions.

All the attempts of decryption by yourself will result only in irrevocable loss of your data.

If you still want to try to decrypt them by yourself please make a backup at first because

the decryption will become impossible in case of any changes inside the files.

If you did not receive the answer from the aforecited email for more than 48 hours (and only in this case!),

use the feedback form. You can do it by two ways:

1) Download Tor Browser from here:

https://www.torproject.org/download/download-easy.html.en

Install it and type the following address into the address bar:

http://cryptsen7fo43rr6.onion/

Press Enter and then the page with feedback form will be loaded.

2) Go to the one of the following addresses in any browser:

http://cryptsen7fo43rr6.onion.to/

http://cryptsen7fo43rr6.onion.cab/

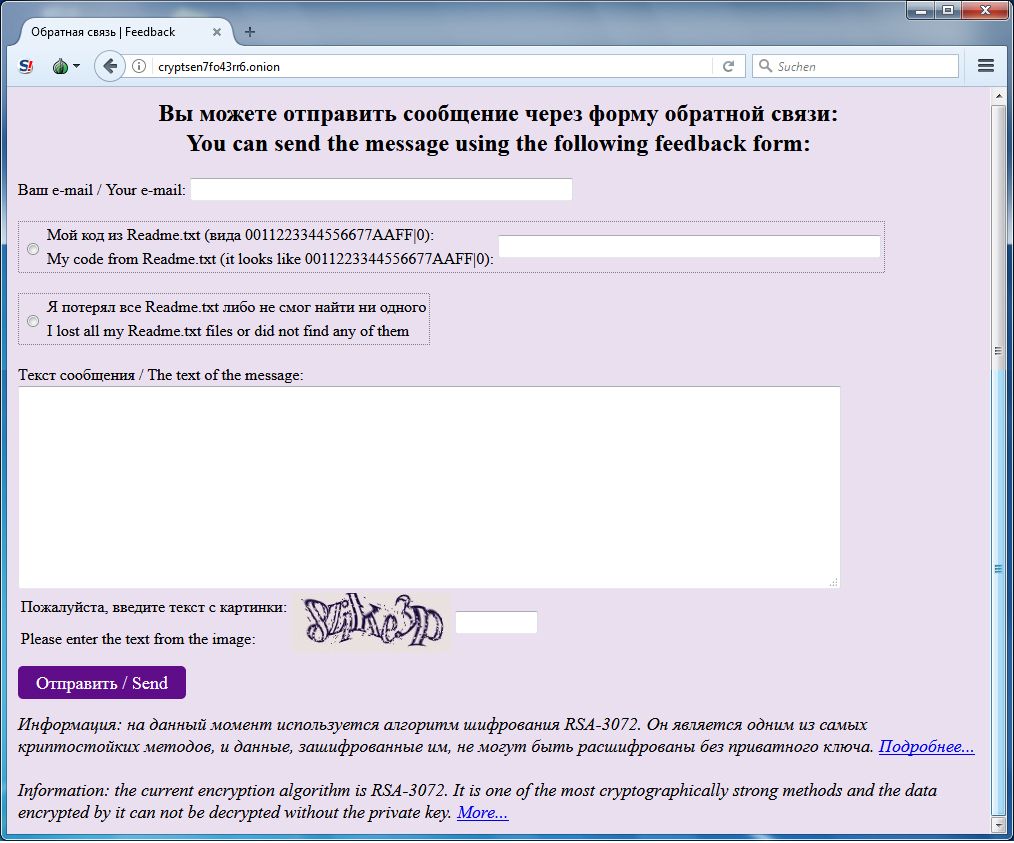

Die verlinkte Internetseite würde im TOR-Browser so aussehen:

Вы можете отправить сообщение через форму обратной связи:Вы можете отправить сообщение через форму обратной связи:You can send the message using the following feedback form:

Ваш e-mail / Your e-mail:

Мой код из Readme.txt (вида 0011223344556677AAFF|0): My code from Readme.txt (it looks like 0011223344556677AAFF|0):

Я потерял все Readme.txt либо не смог найти ни одногоI lost all my Readme.txt files or did not find any of them

Текст сообщения / The text of the message:

Пожалуйста, введите текст с картинки: Please enter the text from the image:

Отправить / Send

Информация: на данный момент используется алгоритм шифрования RSA-3072. Он является одним из самых криптостойких методов, и данные, зашифрованные им, не могут быть расшифрованы без приватного ключа. Подробнее…Information: the current encryption algorithm is RSA-3072. It is one of the most cryptographically strong methods and the data encrypted by it can not be decrypted without the private key. More…

Neben dem oben gezeigten Verschlüsselungstrojaner werden diverse weitere ausführbare Dateien nachgeladen. Am Ende neben die Trojaner mit diversen Internetseiten (WordPress oder Jooma-Installationen) Kontakt auf und melden sich dort an. Außerdem scheint eine der nachgeladenen Dateien ein BitCoin-Miner zu sein.