‚Locky‘ Ransomware: Bill-65689 von Esther Leesing

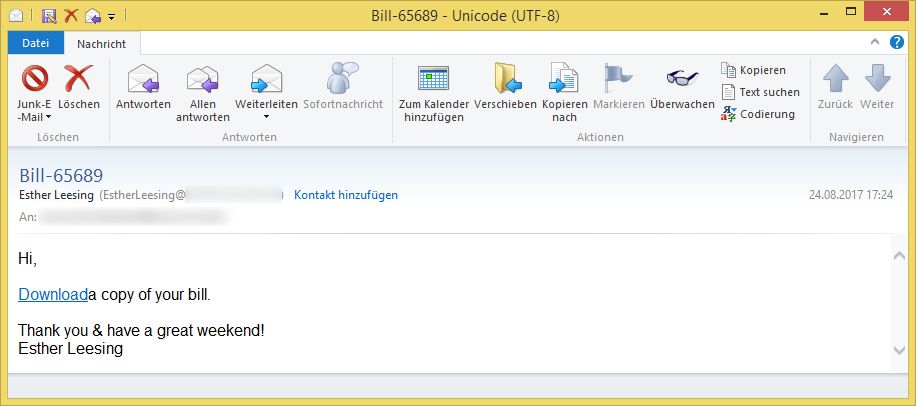

Am Donnerstag, den 24. August 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail versendet. Öffnen Sie nicht den Link! Statt bisher als Anlagen wird die Ransomware „Locky“ (Verschlüsselungs- und Epressungstrojaner) nun über Links verteilt.

Betreff: Bill-65689

Absender: Esther LeesingHi,

Downloada copy of your bill.

Thank you & have a great weekend!

Esther Leesing

Achtung: Es handelt sich um eine betrügerische E-Mail! Öffnen Sie nicht den Link! Die E-Mail täuscht eine Rechnung vor. Statt bisher als Dateianlage (*.zip, *.rar, *.doc, *.7z) wird ein Link in die E-Mail eingefügt. Die E-Mail kommt mit unterschiedlichen Nummern und Absendernamen.

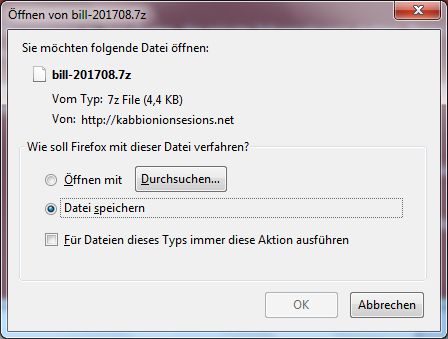

Der Link geht teilweise auf eine „download.php“ – Seite, teilweise auch direkt auf ein ZIP-Archiv:

- kabbionionsesions.net/af/download.php

- metoristrontgui.info/af/download.php

- kabbionionsesions.net/af/bill-201708.7z

Das ZIP-Archiv enthält ein Script:

bill-201708.js

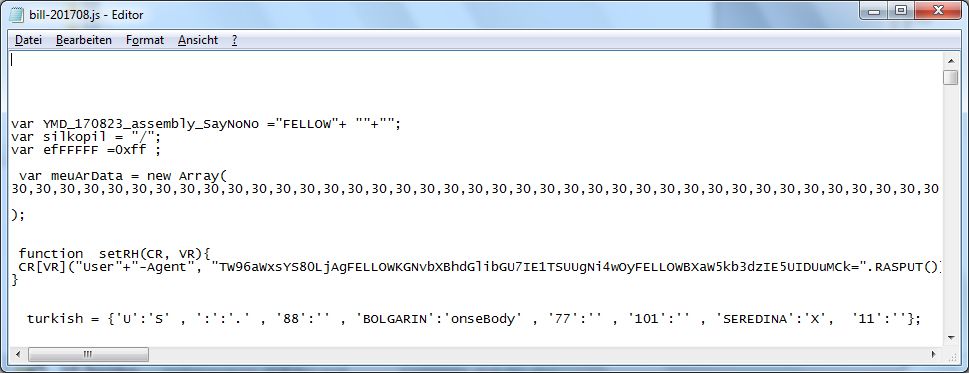

Das Script beginnt in etwa so:

Öffnen Sie nicht das ZIP-Archiv und führen Sie das Script nicht aus! Von der Internetadresse

- heimatverein-menne.de/HygHGF??vDtyHaAtwh=vDtyHaAtwh

wird eine ausführbare Datei nachgeladen:

vDtyHaAtwh2.exe

Es handelt sich dabei um den Verschlüsselungs- und Erpressungstrojaner „Locky“ (Ransomware). Dieser beginnt u. U. noch nicht sofort mit der Verschlüsselung der Dateien, daher fällt die Infektion u. U. erst später auf.

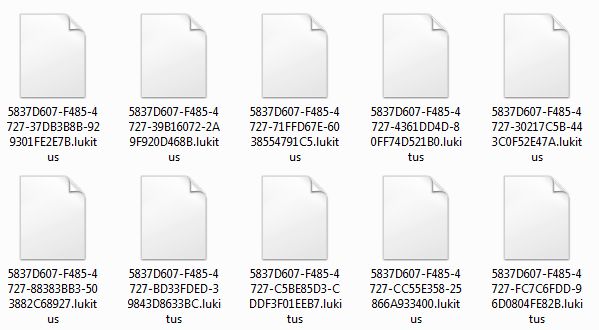

Die aktuelle „Locky“-Version benennt alle Dateien in *.lukitus um:

Daneben produziert „Locky“ zwei Dateien, die auf die Verschlüsselung hinweisen:

lukitus.bmp

lukitus.htm

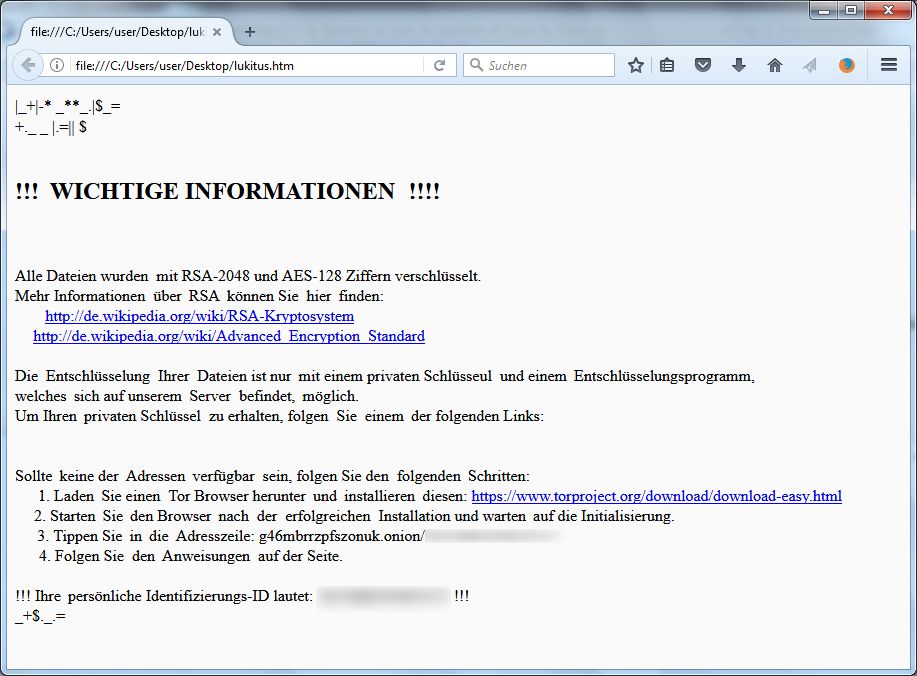

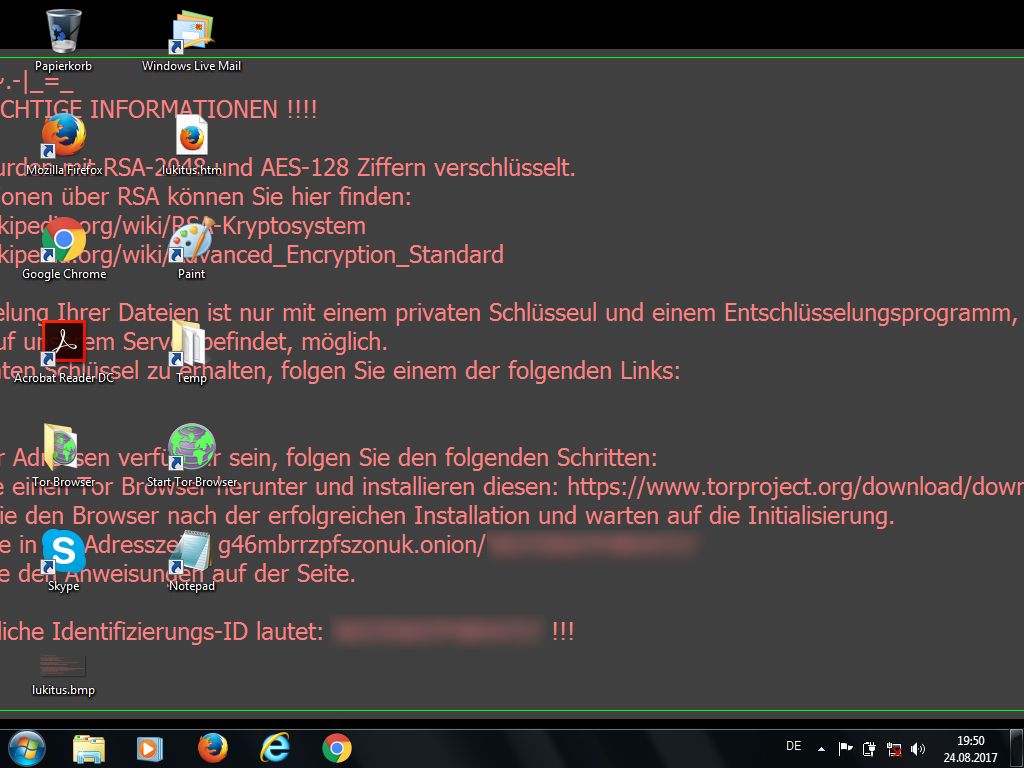

Nach Ende der Verschlüsselung werden beide Dateien automatisch geöffnet:

.$-=

.|=$$-$!!! WICHTIGE INFORMATIONEN !!!!

Alle Dateien wurden mit RSA-2048 und AES-128 Ziffern verschlüsselt.

Mehr Informationen über RSA können Sie hier finden:

http://de.wikipedia.org/wiki/RSA-Kryptosystem

http://de.wikipedia.org/wiki/Advanced_Encryption_StandardDie Entschlüsselung Ihrer Dateien ist nur mit einem privaten Schlüsseul und einem Entschlüsselungsprogramm,

welches sich auf unserem Server befindet, möglich.

Um Ihren privaten Schlüssel zu erhalten, folgen Sie einem der folgenden Links:

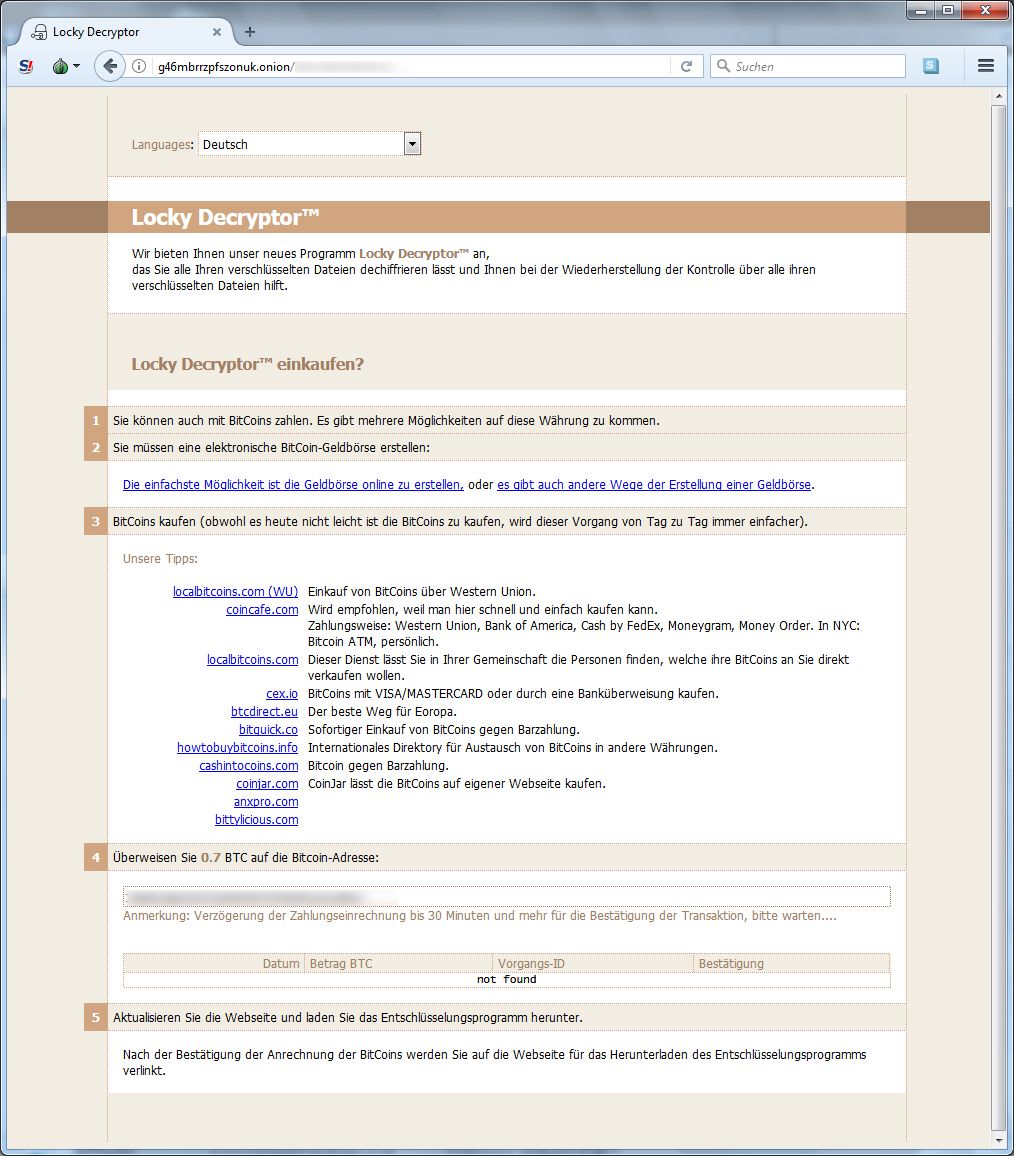

Sollte keine der Adressen verfügbar sein, folgen Sie den folgenden Schritten:1. Laden Sie einene Tor Browser herunter und installieren diesen: https://www.torproject.org/download/download-easy.html

2. Starten Sie den Browser nach der erfolgreichen Installation und warten auf die Initialisierung.

3. Tippen Sie in die Adresszeile: g46mbrrzpfszonuk.onion/*****

4. Folgend Sie den Anweisungen auf der Seite.!!! Ihre persönliche Identifizierungs-ID lautet: ***** !!!

=*|$|+|-c=…_ |.-+

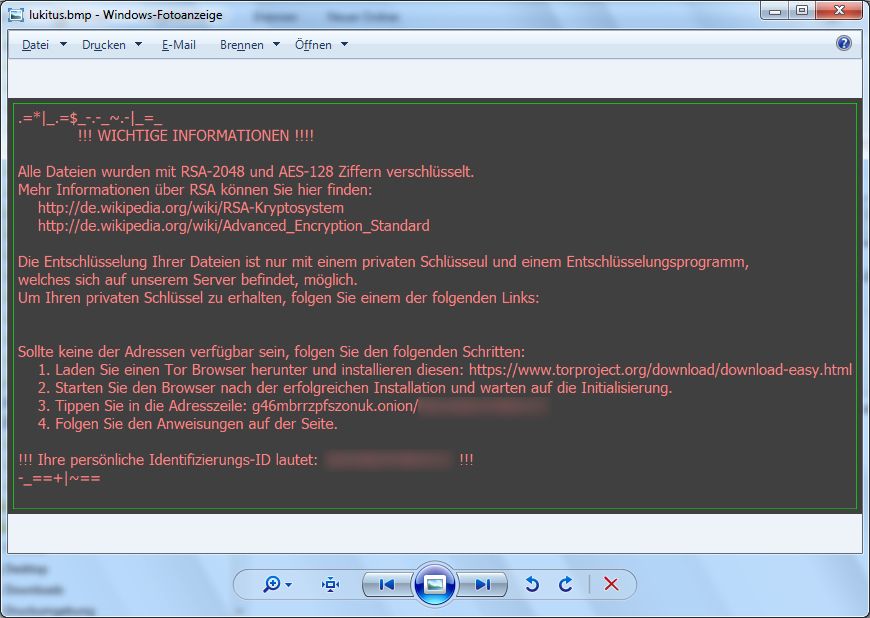

Außerdem tauscht „Locky“ den Bildschirmhintergrund gegen die lukitus.bmp – Datei aus:

Die verlinkte Internetseite zeigt im TOR-Browser folgende Erpressung: