Invoice number 636109 issue Message von [email protected] ([email protected]) bringt die bösartige Software ‚Emotet‘

Am Mittwoch, den 01. November 2017 (Allerheiligen) wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails in englischer Sprache versendet. Achtung: Die E-Mails stammen nicht von den genannten Absendern! Klicken Sie nicht auf den Link und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

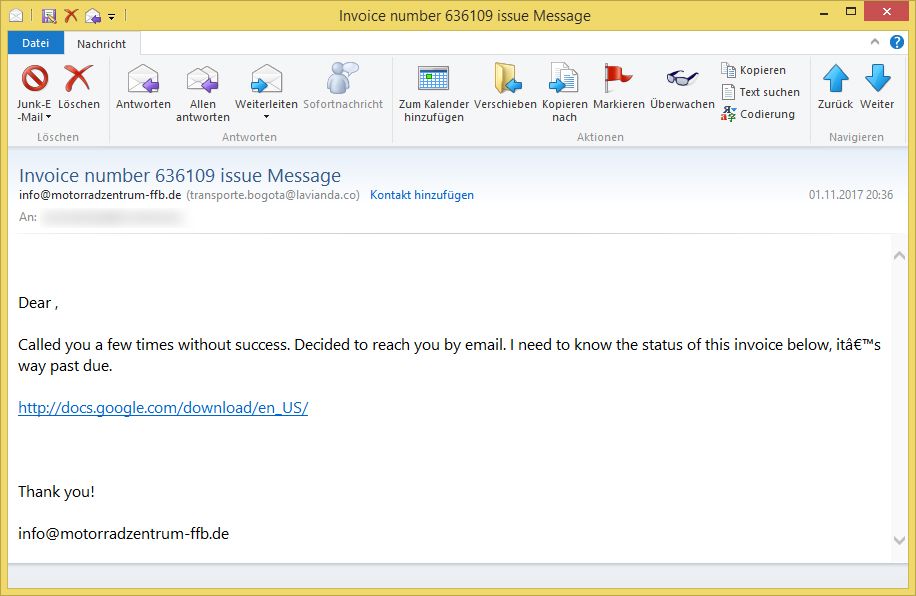

Betreff: Invoice number 636109 issue Message

Absender: [email protected] ([email protected])Dear,

Called you a few times without success. Decided to reach you by email. I need to know the status of this invoice below, it’s way past due.

http://docs.google.com/download/en_US/

Thank you!

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Im Gegensatz zu früheren Versionen solcher E-Mails (z. B. Bill address change von Stefan Drieling Heizungsbau ([email protected]) vom 30.10.2017) wird diesmal ein Link zu Google Docs vorgetäuscht. Hinter dem Link steckt aber in Wirklichkeit ein anderer Link (das sieht man meistens, wenn man die Maus über den Link bewegt, ohne diesen anzuklicken).

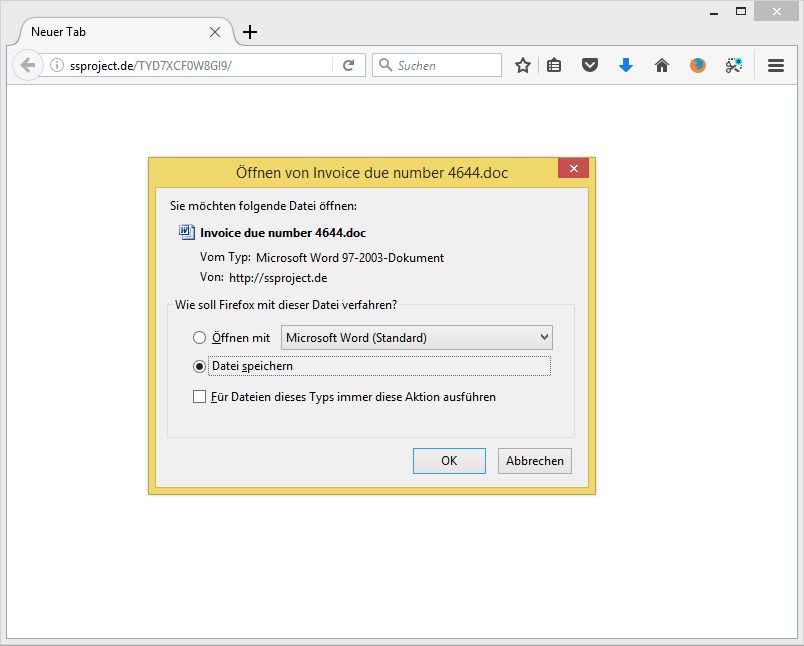

Der Link in der E-Mail verweist auf die Adressen

- ssproject.de/TYD7XCF0W8GI9/

Von der Adresse wird eine Microsoft Word – Datei geladen:

Invoice due number 4644.doc

Öffnen Sie nicht die Datei!

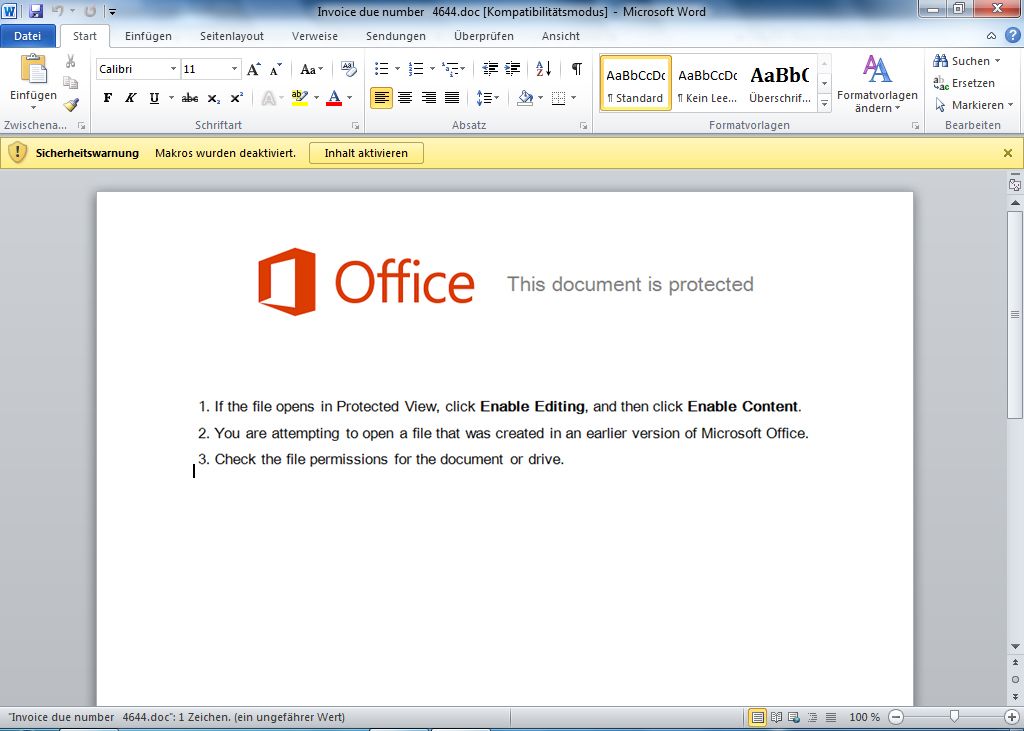

Die .doc-Dateien enthalten ein bösartiges Makro! Die Microsoft Word – Dateien würden so aussehen:

Office

This document is protected

1 If the file opens in Protected View, click Enable Editing, and then click Enable Content.

2 You are attempting to open a file that was created in an earlier version of Microsoft Office.

3 Check the file permissions for the document or drive.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

Das bösartige Makro würde von der Domain agentsinaction.de/NYkSf/ eine Datei laden.

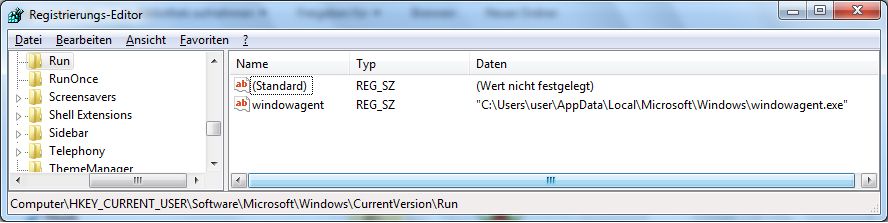

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 6/67! Führen Sie das Programm daher nicht aus!

Nach der Infektion nimmt das Programm sowohl mit den IP-Adressen

- 217.13.106.249:8080

Kontakt auf. Auch wenn die Adressen einen Error 404 liefern, dieser dient dem Trojaner zur Kommunikation.