Voice Message from Outside Caller (3m 11s) von Voice Message (voivemsg25@Deine Domain) bringt den Verschlüsselungs- und Erpressungstrojaner ‚GlobeImposter‘!

Am Dienstag, den 19. Dezember 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in englischer Sprache versendet. Öffnen Sie nicht das .7z-Archiv und führen Sie das darin enthaltene .vbs-Script nicht aus! Die Ransomware „GlobeImposter“ (Verschlüsselungs- und Epressungstrojaner) würde Ihren PC sonst verschlüsseln!

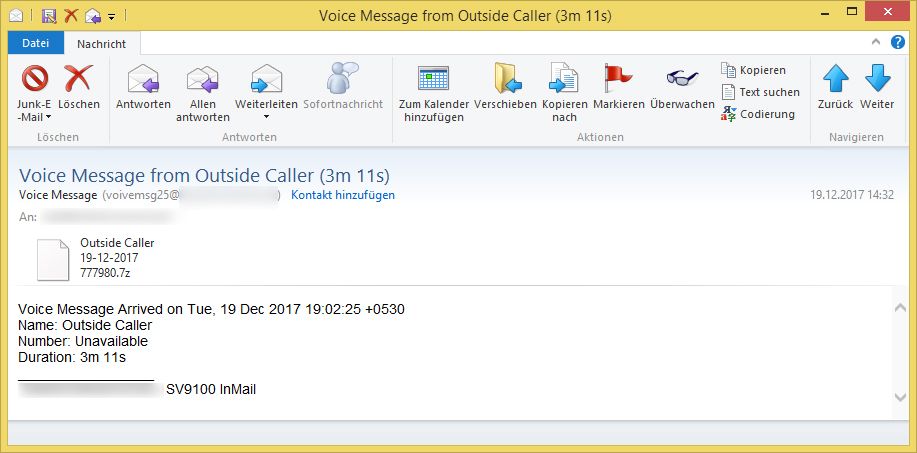

Betreff: Voice Message from Outside Caller (3m 11s)

Absender: Voice Message (voivemsg25@Deine Domain)Voice Message Arrived on Tue, 19 Dec 2017 19:02:25 +0530

Name: Outside Caller

Number: Unavailable

Duration: 3m 11s

_________________

(DEINE DOMAIN) SV9100 InMail

Achtung: Es handelt sich um eine betrügerische E-Mail! Öffnen Sie nicht die Anlage! Die E-Mail kommt mit unterschiedlichen Absenderangaben!

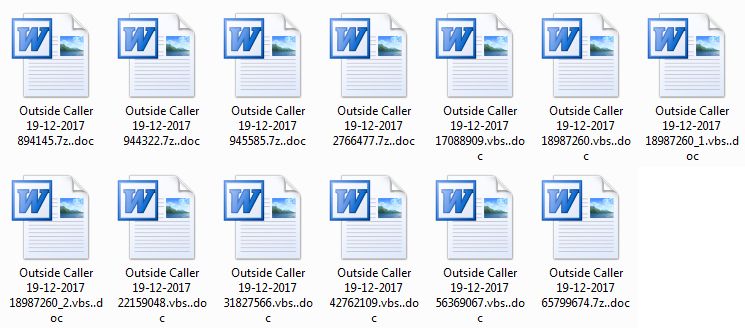

Die E-Mail bringt ein .7z-Archiv mit, welches ein .vbs-Script enthält:

Outside Caller 19-12-2017 17088909.vbs

Outside Caller 19-12-2017 18987260.vbs

Outside Caller 19-12-2017 18987260_1.vbs

Outside Caller 19-12-2017 18987260_2.vbs

Outside Caller 19-12-2017 22159048.vbs

Outside Caller 19-12-2017 31827566.vbs

Outside Caller 19-12-2017 42762109.vbs

Outside Caller 19-12-2017 56369067.vbs

Outside Caller 19-12-2017 2766477.7z

Outside Caller 19-12-2017 42613.7z

Outside Caller 19-12-2017 65252.7z

Outside Caller 19-12-2017 65799674.7z

Outside Caller 19-12-2017 777980.7z

Outside Caller 19-12-2017 894145.7z

Outside Caller 19-12-2017 944322.7z

Outside Caller 19-12-2017 945585.7z

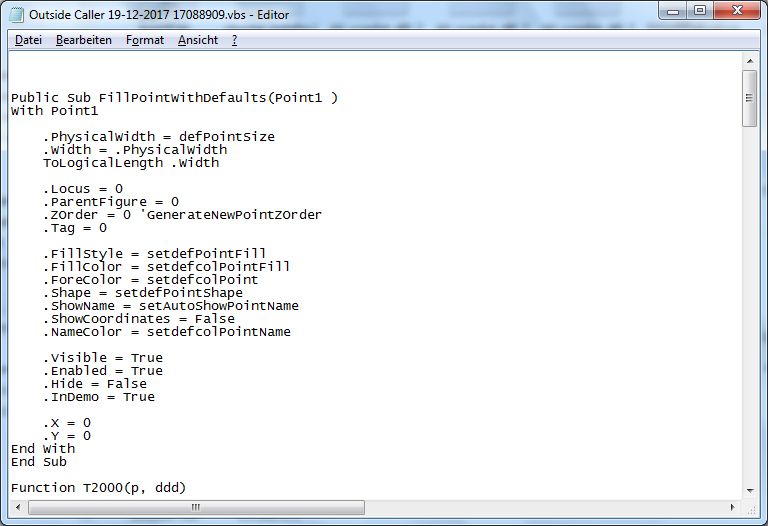

Das Script fängt so an:

Führen Sie das Script nicht aus! Von der Adresse

- hwayou.com.tw/jdh673hk?

- littleblessingscotons.com/jdh673hk?

- neosophy.org/jdh673hk?

- ragazzemessenger.com/jdh673hk?

- rentwestq.com/jdh673hk?

- smarterbaby.com/jdh673hk?

würde eine ausführbare Datei nachgeladen!

Es handelt sich um den Verschlüsselungs- und Erpressungstrojaner „GlobeImposter“ (Ransomware). Virustotal zeigt eine Erkennungsrate von 10/66.

Die Ransomware beginnt sofort damit, alle wichtigen Dateien in *.doc umzubenennen:

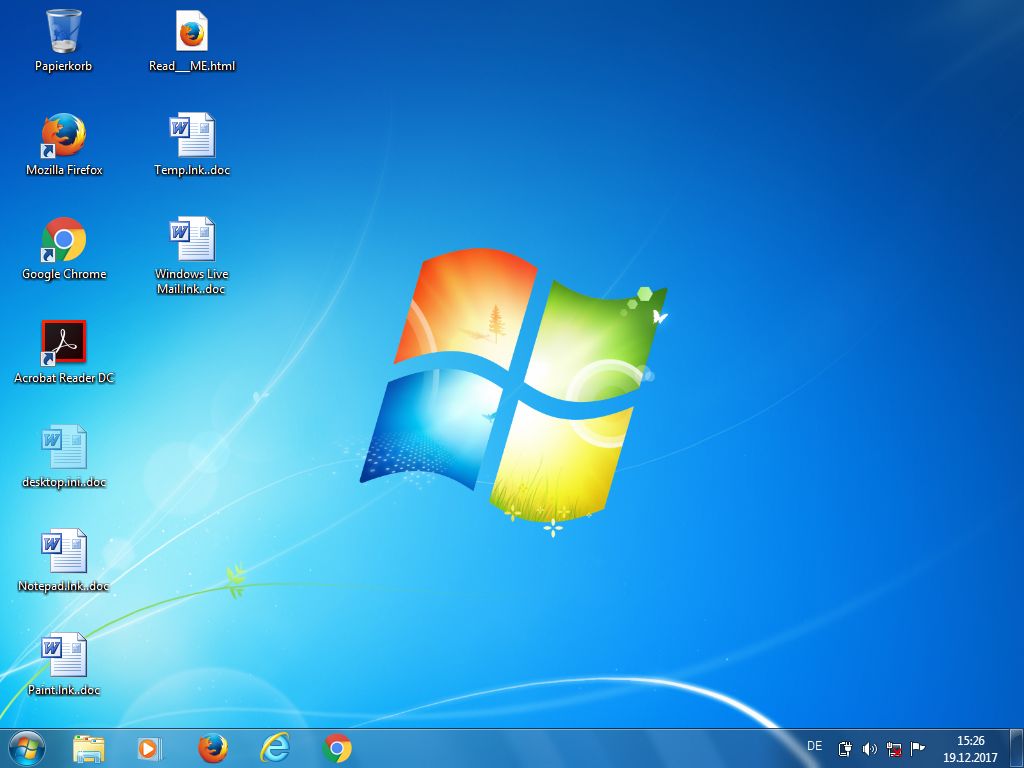

Daneben produziert „GlobeImposer“ eine Datei, die auf die Verschlüsselung hinweist:

Read___ME.html

Auf dem Desktop sind selbst die Links verschlüsselt:

Teilweise wird im Hintergrund auch folgende Adresse aufgerufen:

- psoeiras.net/js/count.php?nu=105&fb=110

Außerdem wird im Hintergrund auch die Adresse bohenet.net/Bank/Docs26.zip aufgerufen, die eine Docs26.scr enthält. Für diese Datei liegt die Erkennungsrate laut Virustotal bei 42/68!

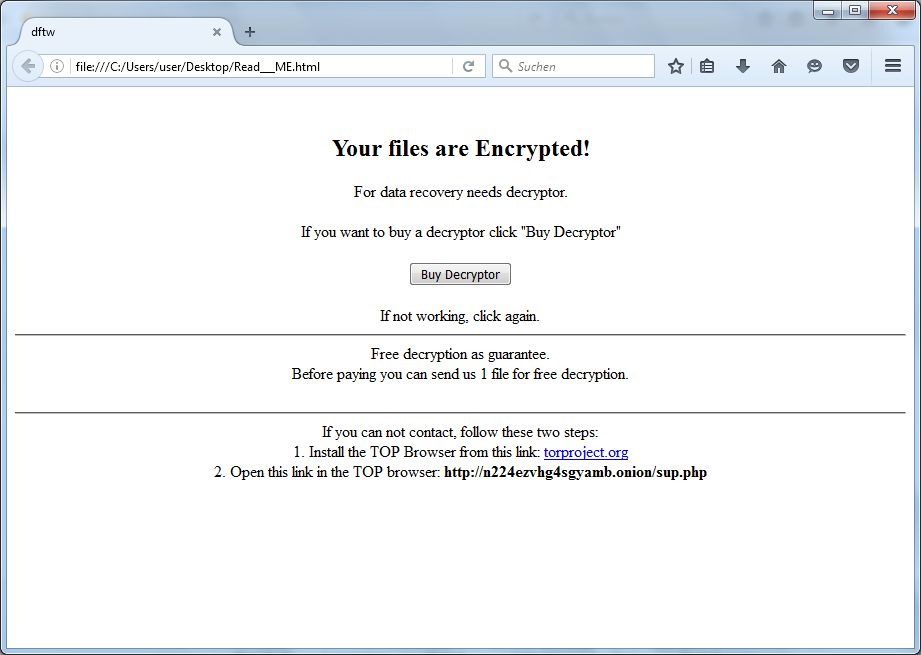

Die „Read___ME.html“ zeigt folgenden Inhalt:

Your files are Encrypted!

For data recovery needs decryptor.

If you want to buy a decryptor click „Buy Decryptor“

Buy Decryptor

If not working, click again.

Free decryption as guarantee.

Before paying you can send us 1 file for free decryption.If you can not contact, follow these two steps:

1. Install the TOP Browser from this link: torproject.org

2. Open this link in the TOP browser: http://n224ezvhg4sgyamb.onion/sup.php

Die Seite „Buy Decryptor“ würde folgende Erpessung zeigen:

To buy the decryptor, you must pay the cost of: 0.056 Bitcoin ($ 1000)

You have 2 days for payment

time left :after finishing offer, decryptor cost will be 0.112 Bitcoin

You can buy bitcoin on one of these sites:

blockchain.info

localbitcoins.com

google.comsend 0.056 bicoin on the Bitcoin address: ***************

After payment enter your REAL e-mail to get the decryptor

SUBMIT E-MAIL