RE: (Empfänger)hvg von [email protected]

Achtung: Hinter dieser E-Mail verbirgt sich die Ransomware „Cerber“. Dieser verschlüsselt viele Dateien Ihrer Festplatte und erpresst anschließend einen Geldbetrag in BitCoin.

Wie auch schon in den letzten beiden Wochen kommt die E-Mail ohne Inhalt, nur mit einem kurzen Betreff und einem ZIP-Archiv als Anlage. Im Gegensatz zu den letzten Wochen haben sich allerdings der Betreff und der Name der Anlage geändert.

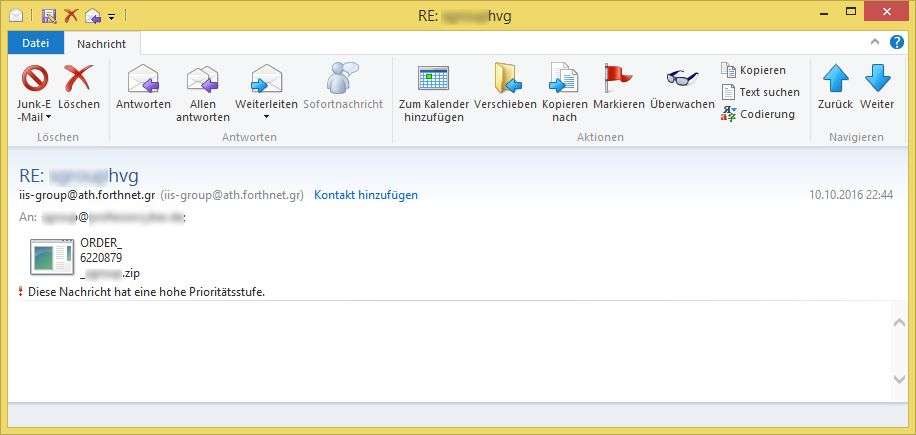

Hier das Beispiel vom Montag, den 10. Oktober 2016:

Betreff: RE: (Empfänger)hvg

Absender: [email protected]

Anlage: ORDER_6220879_(Empfänger).zip

! Diese Nachricht hat eine hohe Prioritätsstufe.

Die E-Mail bringt eine Anlage, die „ORDER_6220879_(Empfänger).zip“ lautet. In den letzten Wochen lautete das Wort „ORDER“ noch „EMAIL“. Wie bisher ist darin ein weiteres ZIP-Archiv enthalten, was diesmal „SECRET-zip-18657.zip“ lautet. Darin ist wiederum ein JavaScript mit gleichem Namen enthalten: „SECRET-18657.js“.

Das JavaScript lädt von der Domain conferencear.bid/log.php?f=2 die Verschlüsselungs- und Erpressungssoftware „Cerber“ und speichert diese als ausführbare Datei (z. B. bdw5q51qd.exe oder x0aqplzaa.exe) auf dem Computer. Virustotal zeigt eine Erkennungsrate von 7/55.

Die Verschlüsselung dauert etwas. Anschließend sind ettliche Dateien nur noch mit Dateinamen wie z. B.

- XmRP7CMAHf.8d49

- Nbhu2CXKEu.8d49

- OwITsQx2Xm.8d49

- De8hTBTZbf.8d49

auf dem Computer zu finden. Daneben wird der Windows-Hintergrund durch folgende Grafik ersetzt:

Your documents, photos, databases and other important files have been encrypted by „CERBER RANSOMWARE“!

If you understand all importance of the situation then we propose to you to go directly to your personal page where you will receive the complete instructions and guarantees to restore your files.

There is a list of temporary addresses to go on your personal page below:

______________________

http://xrhwryizf5mui7a5.hci9di.bid/xxxx-xxxx-xxxx-xxxx-xxxx

http://xrhwryizf5mui7a5.h44l3d.bid/xxxx-xxxx-xxxx-xxxx-xxxx

http://xrhwryizf5mui7a5.onion.to/xxxx-xxxx-xxxx-xxxx-xxxx

______________________

http://xrhwryizf5mui7a5.onion/xxxx-xxxx-xxxx-xxxx-xxxx (TOR)

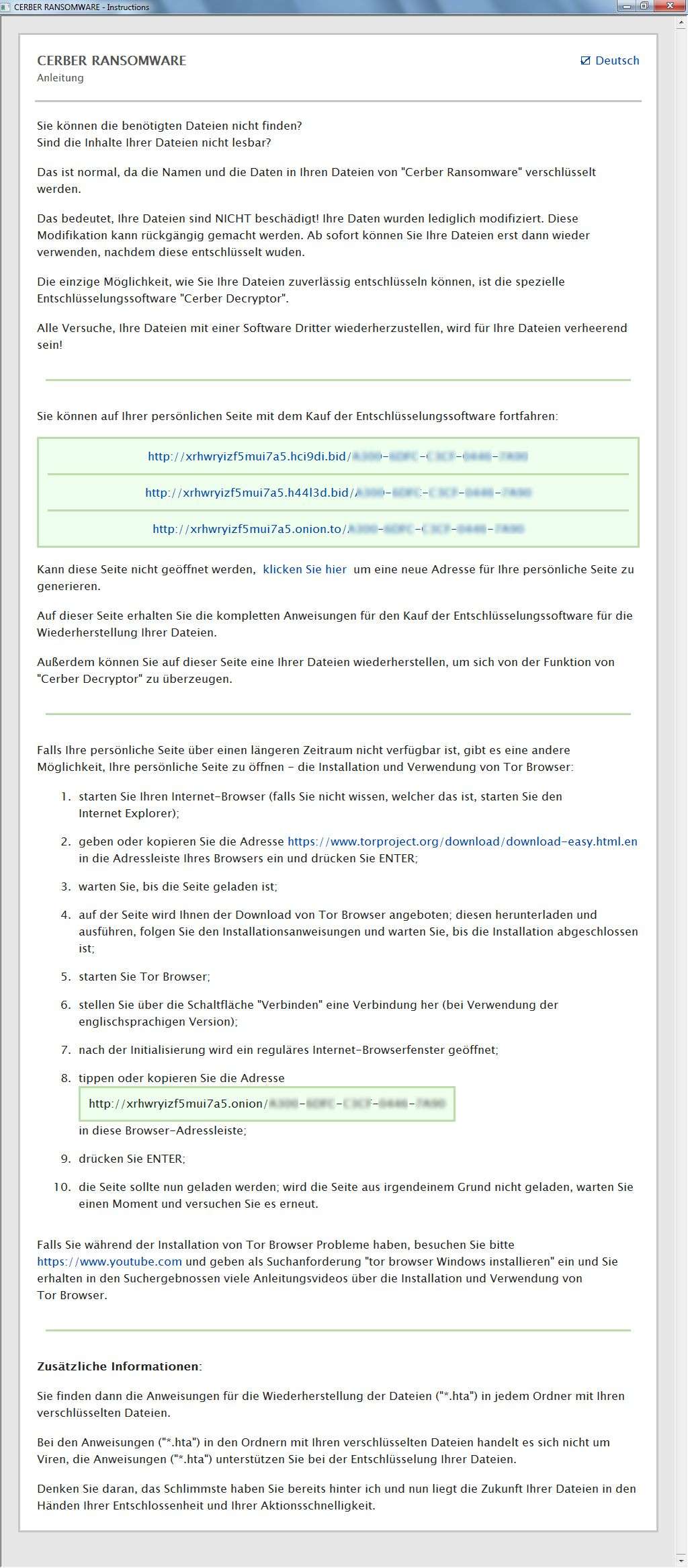

Des weiteren legt „Cerber“ eine README.hta auf dem System an und öffnet diese automatisch:

CERBER RANSOMWARE

Anleitung Deutsch

Sie können die benötigten Dateien nicht finden?

Sind die Inhalte Ihrer Dateien nicht lesbar?Das ist normal, da die Namen und die Daten in Ihren Dateien von „Cerber Ransomware“ verschlüsselt werden.

Das bedeutet, Ihre Dateien sind NICHT beschädigt! Ihre Daten wurden lediglich modifiziert. Diese Modifikation kann rückgängig gemacht werden. Ab sofort können Sie Ihre Dateien erst dann wieder verwenden, nachdem diese entschlüsselt wuden.

Die einzige Möglichkeit, wie Sie Ihre Dateien zuverlässig entschlüsseln können, ist die spezielle Entschlüsselungssoftware „Cerber Decryptor“.

Alle Versuche, Ihre Dateien mit einer Software Dritter wiederherzustellen, wird für Ihre Dateien verheerend sein!

——————————————————————————–Sie können auf Ihrer persönlichen Seite mit dem Kauf der Entschlüsselungssoftware fortfahren:

Warten Sie mal…

http://xrhwryizf5mui7a5.hci9di.bid/xxxx-xxxx-xxxx-xxxx-xxxx

http://xrhwryizf5mui7a5.h44l3d.bid/xxxx-xxxx-xxxx-xxxx-xxxx

http://xrhwryizf5mui7a5.onion.to/xxxx-xxxx-xxxx-xxxx-xxxx

Kann diese Seite nicht geöffnet werden, klicken Sie hier um eine neue Adresse für Ihre persönliche Seite zu generieren.

Auf dieser Seite erhalten Sie die kompletten Anweisungen für den Kauf der Entschlüsselungssoftware für die Wiederherstellung Ihrer Dateien.

Außerdem können Sie auf dieser Seite eine Ihrer Dateien wiederherstellen, um sich von der Funktion von „Cerber Decryptor“ zu überzeugen.

——————————————————————————–Falls Ihre persönliche Seite über einen längeren Zeitraum nicht verfügbar ist, gibt es eine andere Möglichkeit, Ihre persönliche Seite zu öffnen – die Installation und Verwendung von Tor Browser:

starten Sie Ihren Internet-Browser (falls Sie nicht wissen, welcher das ist, starten Sie den Internet Explorer);

geben oder kopieren Sie die Adresse https://www.torproject.org/download/download-easy.html.en in die Adressleiste Ihres Browsers ein und drücken Sie ENTER;

warten Sie, bis die Seite geladen ist;

auf der Seite wird Ihnen der Download von Tor Browser angeboten; diesen herunterladen und ausführen, folgen Sie den Installationsanweisungen und warten Sie, bis die Installation abgeschlossen ist;

starten Sie Tor Browser;

stellen Sie über die Schaltfläche „Verbinden“ eine Verbindung her (bei Verwendung der englischsprachigen Version);

nach der Initialisierung wird ein reguläres Internet-Browserfenster geöffnet;

tippen oder kopieren Sie die Adresse

http://xrhwryizf5mui7a5.onion/xxxx-xxxx-xxxx-xxxx-xxxx

in diese Browser-Adressleiste;

drücken Sie ENTER;

die Seite sollte nun geladen werden; wird die Seite aus irgendeinem Grund nicht geladen, warten Sie einen Moment und versuchen Sie es erneut.

Falls Sie während der Installation von Tor Browser Probleme haben, besuchen Sie bitte https://www.youtube.com und geben als Suchanforderung „tor browser Windows installieren“ ein und Sie erhalten in den Suchergebnossen viele Anleitungsvideos über die Installation und Verwendung von Tor Browser.

——————————————————————————–Zusätzliche Informationen:

Sie finden dann die Anweisungen für die Wiederherstellung der Dateien („*.hta“) in jedem Ordner mit Ihren verschlüsselten Dateien.

Bei den Anweisungen („*.hta“) in den Ordnern mit Ihren verschlüsselten Dateien handelt es sich nicht um Viren, die Anweisungen („*.hta“) unterstützen Sie bei der Entschlüsselung Ihrer Dateien.

Denken Sie daran, das Schlimmste haben Sie bereits hinter ich und nun liegt die Zukunft Ihrer Dateien in den Händen Ihrer Entschlossenheit und Ihrer Aktionsschnelligkeit.