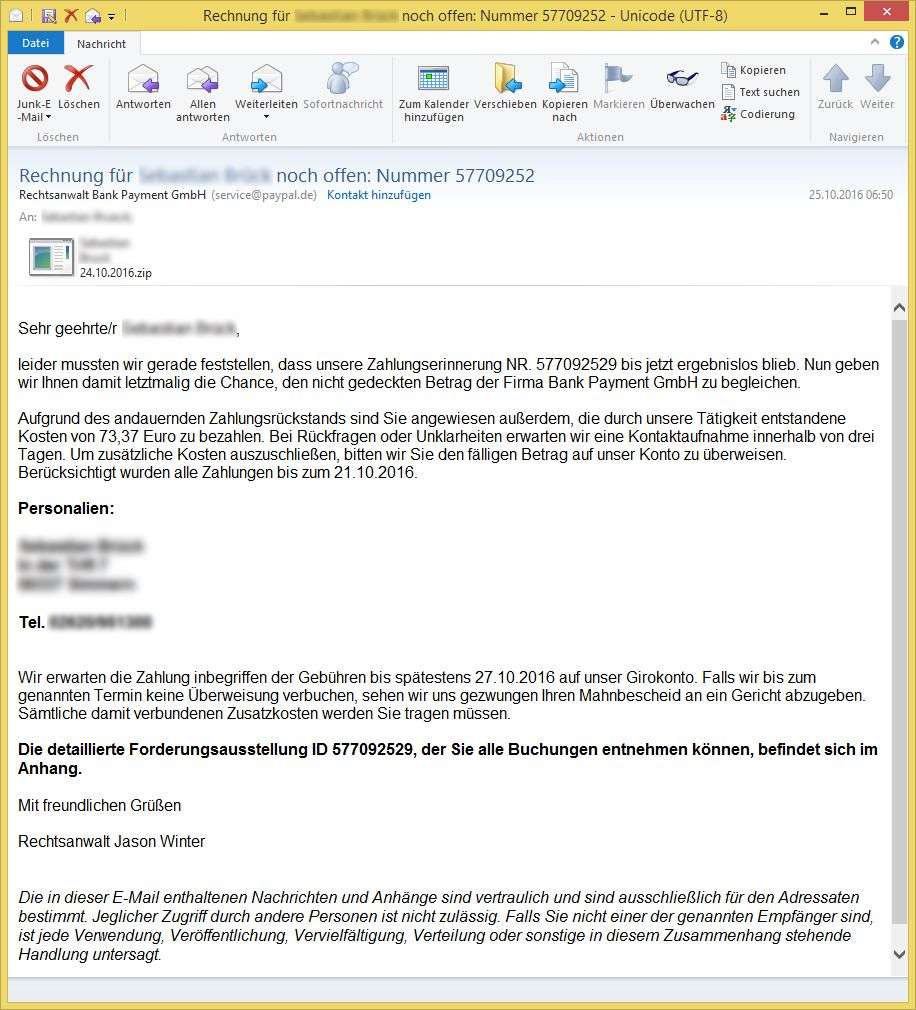

Rechnung für (Vorname Nachname) noch offen: Nummer 57709252 von Rechtsanwalt Bank Payment GmbH ([email protected])

Achtung: So gut die E-Mail auch formuliert sein mag, klicken Sie möglichst nicht auf Anlagen oder Links. Auch wenn in einer E-Mail persönliche Daten wie Name, Anschrift und Telefon-Nr. enthalten sind, klicken Sie trotzdem nicht auf die Analgen oder Links! Die folgende E-Mail vom Dienstag, den 25. Oktober 2016 lädt einen Online-Banking-Trojaner nach (Trojan/Win32.Nymaim):

Betreff: Rechnung für (Vorname Nachname) noch offen: Nummer 57709252

Absender: Rechtsanwalt Bank Payment GmbH ([email protected])

Sehr geehrte/r (Vorname Nachname),

leider mussten wir gerade feststellen, dass unsere Zahlungserinnerung NR. 577092529 bis jetzt ergebnislos blieb. Nun geben wir Ihnen damit letztmalig die Chance, den nicht gedeckten Betrag der Firma Bank Payment GmbH zu begleichen.

Aufgrund des andauernden Zahlungsrückstands sind Sie angewiesen außerdem, die durch unsere Tätigkeit entstandene Kosten von 73,37 Euro zu bezahlen. Bei Rückfragen oder Unklarheiten erwarten wir eine Kontaktaufnahme innerhalb von drei Tagen. Um zusätzliche Kosten auszuschließen, bitten wir Sie den fälligen Betrag auf unser Konto zu überweisen. Berücksichtigt wurden alle Zahlungen bis zum 21.10.2016.

Personalien:

(Vorname Nachname)

(Straße und Haus-Nr.)

(PLZ und Wohnort)Tel. (Festnetz oder Handy-Nr.)

Wir erwarten die Zahlung inbegriffen der Gebühren bis spätestens 27.10.2016 auf unser Girokonto. Falls wir bis zum genannten Termin keine Überweisung verbuchen, sehen wir uns gezwungen Ihren Mahnbescheid an ein Gericht abzugeben. Sämtliche damit verbundenen Zusatzkosten werden Sie tragen müssen.Die detaillierte Forderungsausstellung ID 577092529, der Sie alle Buchungen entnehmen können, befindet sich im Anhang.

Mit freundlichen Grüßen

Rechtsanwalt Jason Winter

Die E-Mail spricht von einer angeblich offenen Forderung der Bank Payment GmbH, kommt aber mit einer E-Mail-Adresse von PayPal. Das passt nicht zusammen! Die E-Mail ist gefälscht! Weder PayPal, noch eine Bank Payment GmbH oder ein Rechtsanwalt Jason Winter haben mit der E-Mail etwas zu tun! Insbesondere die enthaltenen persönlichen Daten und die angebliche Forderung sollen Sie dazu bewegen, die Anlage zu öffnen und auszuführen.

Ähnliche E-Mails gab es in der Vergangenheit mit Namen / E-Mail-Adressen von eBay, PayPal, Amazon, GiroPay, Pay Online GmbH, OnlinePayment GmbH, Online Pay GmbH, …

Klicken Sie nicht auf die Anlage und führen Sie die darin enthaltene .com – Datei nicht aus!

Nach dem Öffnen der „(Vorname Nachname) 25.10.2016.zip“ befindet sich darin ein weiteres ZIP-Archiv mit dem gleichen Namen. In diesem zweiten ZIP-Archiv befindet sich dann die ausführbare (und bösartige) Datei „04.10.2016 (Vorname Nachname).com“.

Zunächst würde Ihnen ein angeblicher Grund angezeigt, warum nach dem Öffnen der Datei nichts passiert:

Acrobat Reader

Can not view a PDF in a web browser, or the PDF opens outside the browser.

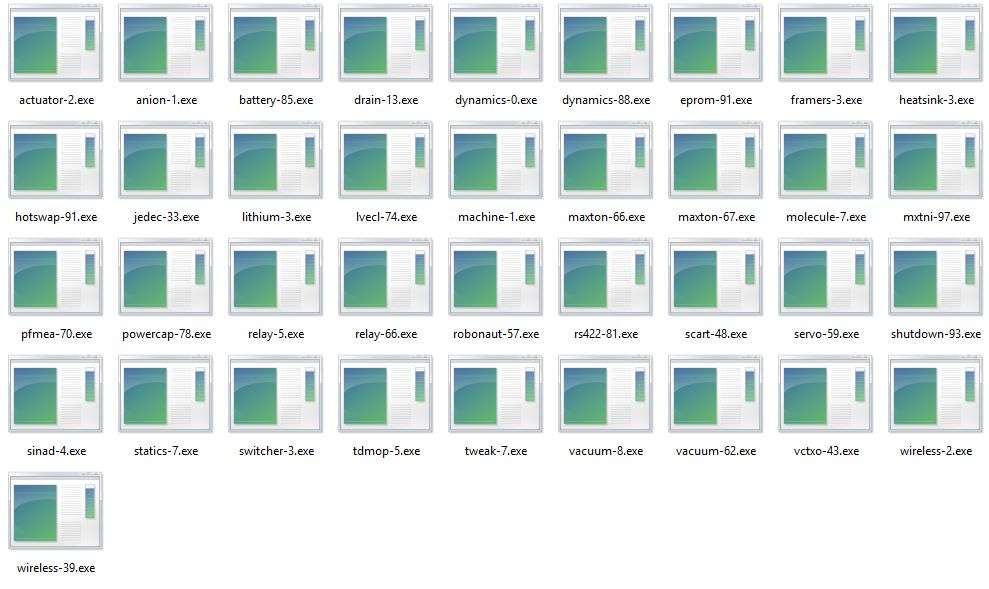

In Wirklichkeit wäre natürlich niemals ein PDF geöffnet worden. Es handelt sich um ein ausführbares Programm, welches Ihren PC infiziert. Pro Tag werden 4 Dateien im System angelegt und zur Ausführung gebracht. Hier einige Beispiele der nachgeladenen Dateien:

- actuator-2.exe (Virustotal zeigt eine Erkennungsrate von 39/56)

- anion-1.exe (Virustotal zeigt eine Erkennungsrate von 30/56)

- battery-85.exe (Virustotal zeigt eine Erkennungsrate von 10/55)

- drain-13.exe (Virustotal zeigt eine Erkennungsrate von 31/56)

- dynamics-0.exe (Virustotal zeigt eine Erkennungsrate von 35/55)

- dynamics-88.exe (Virustotal zeigt eine Erkennungsrate von 41/56)

- eprom-91.exe (Virustotal zeigt eine Erkennungsrate von 37/55)

- framers-3.exe (Virustotal zeigt eine Erkennungsrate von 38/56)

- heatsink-3.exe (Virustotal zeigt eine Erkennungsrate von 36/56)

- hotswap-91.exe (Virustotal zeigt eine Erkennungsrate von 28/56)

- jedec-33.exe (Virustotal zeigt eine Erkennungsrate von 28/56)

- lithium-3.exe (Virustotal zeigt eine Erkennungsrate von 27/55)

- lvecl-74.exe (Virustotal zeigt eine Erkennungsrate von 34/56)

- machine-1.exe (Virustotal zeigt eine Erkennungsrate von 34/50)

- maxton-66.exe (Virustotal zeigt eine Erkennungsrate von 37/55)

- maxton-67.exe (Virustotal zeigt eine Erkennungsrate von 31/56)

- molecule-7.exe (Virustotal zeigt eine Erkennungsrate von 32/55)

- mxtni-97.exe (Virustotal zeigt eine Erkennungsrate von 39/55)

- pfmea-70.exe (Virustotal zeigt eine Erkennungsrate von 42/56)

- powercap-78.exe (Virustotal zeigt eine Erkennungsrate von 9/56)

- relay-5.exe (Virustotal zeigt eine Erkennungsrate von 10/56)

- robonaut-57.exe (Virustotal zeigt eine Erkennungsrate von 11/56)

- rs422-81.exe (Virustotal zeigt eine Erkennungsrate von 27/56)

- scart-48.exe (Virustotal zeigt eine Erkennungsrate von 43/56)

- servo-59.exe (Virustotal zeigt eine Erkennungsrate von 29/55)

- shutdown-93.exe (Virustotal zeigt eine Erkennungsrate von 33/56)

- sinad-4.exe (Virustotal zeigt eine Erkennungsrate von 27/56)

- statics-7.exe (Virustotal zeigt eine Erkennungsrate von 2/46)

- switcher-3.exe (Virustotal zeigt eine Erkennungsrate von 10/56)

- tdmop-5.exe (Virustotal zeigt eine Erkennungsrate von 33/56)

- tweak-7.exe (Virustotal zeigt eine Erkennungsrate von 42/56)

- vacuum-8.exe (Virustotal zeigt eine Erkennungsrate von 19/47)

- vacuum-62.exe (Virustotal zeigt eine Erkennungsrate von 39/55)

- vctxo-43.exe (Virustotal zeigt eine Erkennungsrate von 37/56)

- wireless-2.exe (Virustotal zeigt eine Erkennungsrate von 35/56)

- wireless-39.exe (Virustotal zeigt eine Erkennungsrate von 29/56)

Mindestens eines der nachgeladenen Programme ist ein Online-Banking-Trojaner, d. h. ein Programm, welches die Internetseiten der bekanntesten Banken auf dem infizierten PC verändert darstellt. Je nach Bankengruppe erkennen Sie diese Veränderung bereits, bevor Sie sich im Online-Banking anmelden.

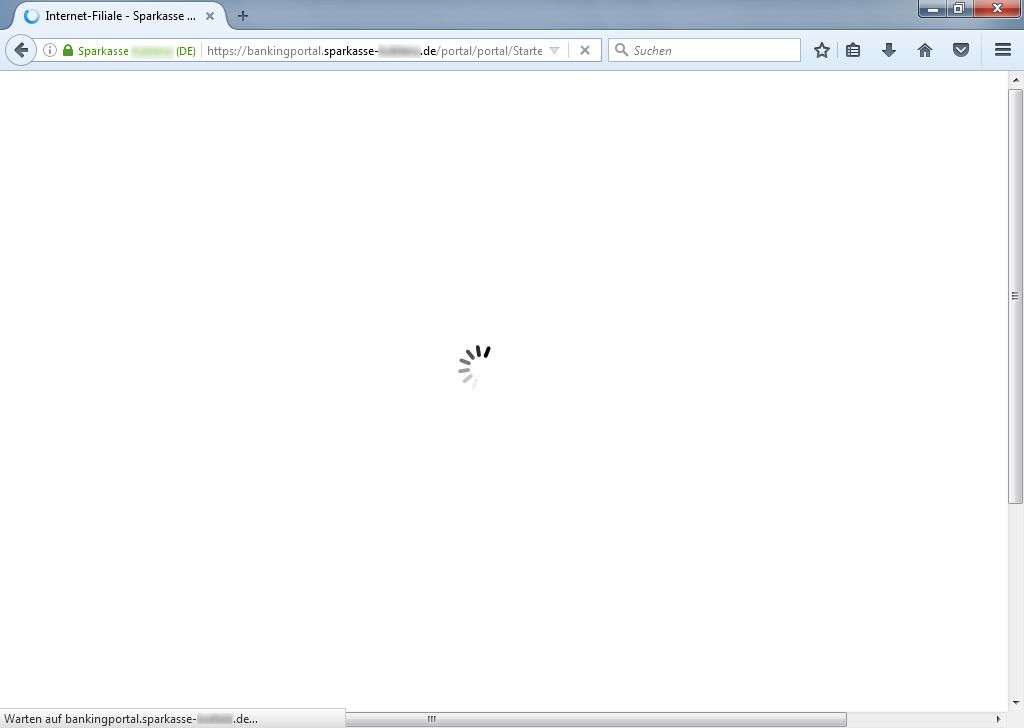

Zunächst gab es bereits Zeiten, zu denen bestimmte Systeme der Betrüger nicht erreichbar waren. Dies kann dazu führen, dass die Seite der Bank weiß bleibt und sich nur in der Mitte der Seite ein Symbol bewegt (wie ein kleines Rädchen):

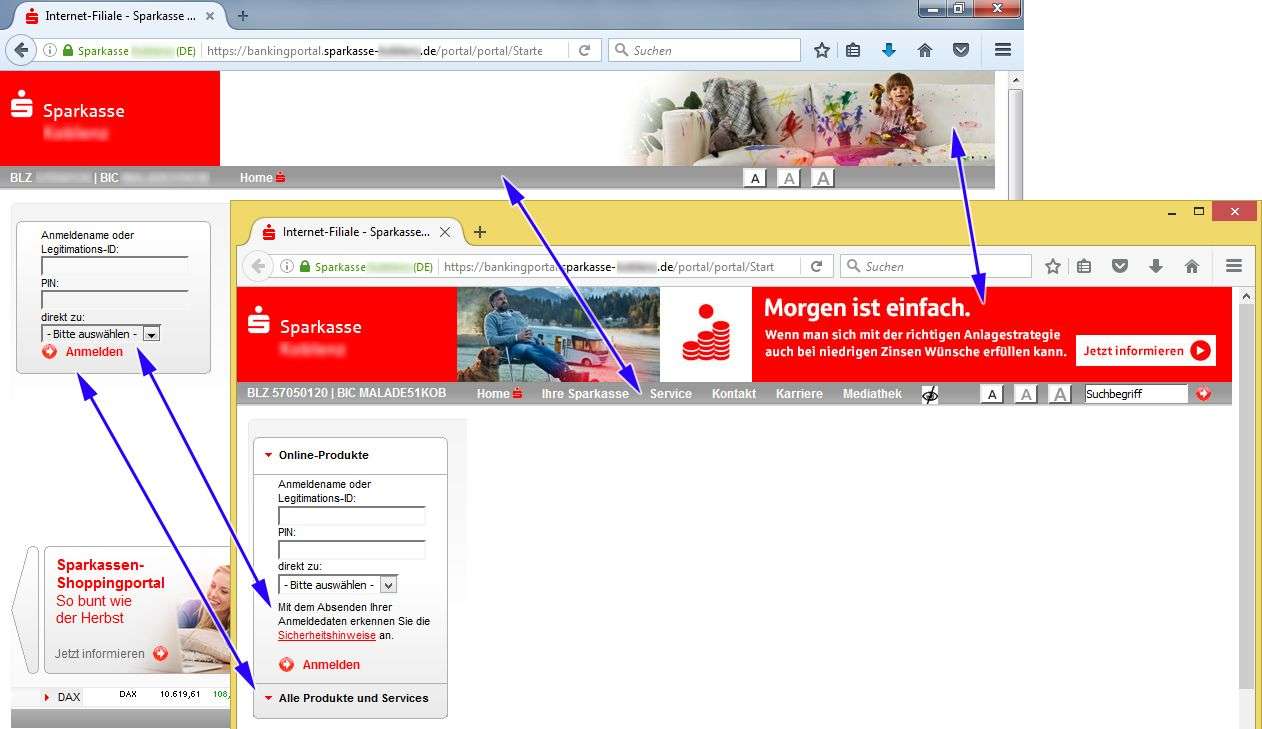

Des weiteren verändert das Trojanische Pferd so viele Inhalte der Seite, dass es vor der Anmeldung auffallen könnte. Hier ein Vergleich zwischen infiziertem PC und Original:

Am Beispiel einer Sparkasse:

- die Werbung im Kopf der Seite wird durch ein Bild ausgetauscht

- die obere Navigation (rechts neben Bankleitzahl und BIC) ist bis auf den „Home“-Link / die Schriftgröße nicht sichtbar, auch das Feld für den Suchbegriff fehlt

- Sicherheitshinweise fehlen (i. d. R. unter den Eingabefeldern für die Anmeldung zum Online-Banking)

- eventuell vorhandene weitere Navigationspunkte (hier „Alle Produkte und Services“) sind nicht sichtbar

nach der Anmeldung:

- Links zu Service-Funktionen wie Telefonie, Chat, … fehlen

- der persönliche Berater wird nicht angezeigt

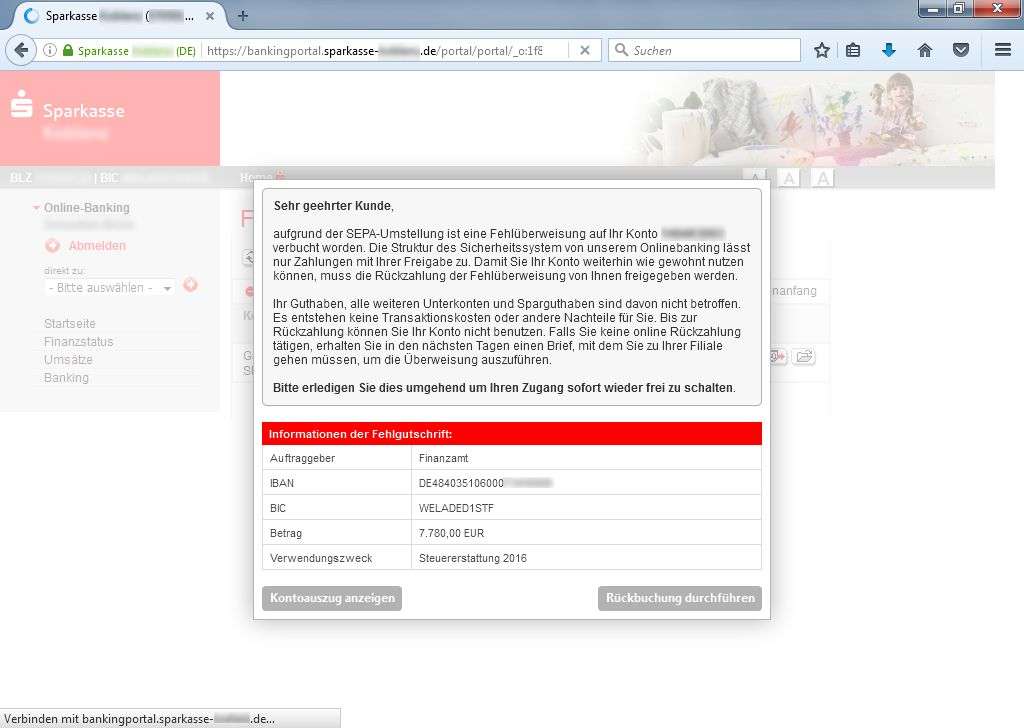

Nach der Anmeldung im Online-Banking würde eine angebliche Fehlgutschrift des Finanzamtes eingeblendet, die der Anwender zurückbuchen soll (hier am Beispiel einer Sparkasse (alter Internetauftritt), andere Banken sind in gleicher Weise davon betroffen):

Sehr geehrter Kunde,

aufgrund der SEPA-Umstellung ist eine Fehlüberweisung auf Ihr Konto (Konto-Nr.) verbucht worden. Die Struktur des Sicherheitssystem von unserem Onlinebanking lässt nur Zahlungen mit Ihrer Freigabe zu. Damit Sie Ihr Konto weiterhin wie gewohnt nutzen können, muss die Rückzahlung der Fehlüberweisung von Ihnen freigegeben werden.

Ihr Guthaben, alle weiteren Unterkonten und Sparguthaben sind davon nicht betroffen. Es entstehen keine Transaktionskosten oder andere Nachteile für Sie. Bis zur Rückzahlung können Sie Ihr Konto nicht benutzen. Falls Sie keine online Rückzahlung tätigen, erhalten Sie in den nächsten Tagen einen Brief, mit dem Sie zu Ihrer Filiale gehen müssen, um die Überweisung auszuführen.

Bitte erledigen Sie dies umgehend um Ihren Zugang sofort wieder frei zu schalten.

Informationen der Fehlgutschrift:

Auftraggeber Finanzamt

IBAN DE484035106000xxxxxxxxx

BIC WELADED1STF

Betrag 7.780,00 EUR

Verwendungszweck Steuererstattung 2016

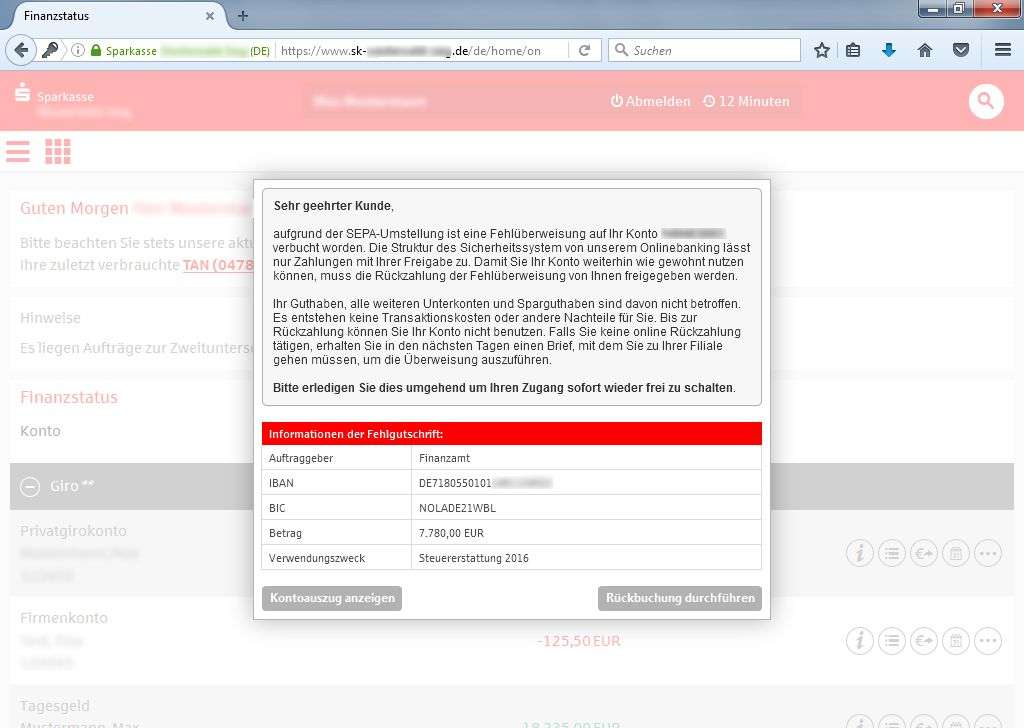

Zum Vergleich auch eine Sparkasse mit neuem Internetauftritt:

In Wirklichkeit hat es aber keinen Eingang des Finanzamtes gegeben. Der Trojaner möchte Sie nur dazu bringen, einen Betrag von Ihrem Konto an Dritte zu überweisen. Bestätigen Sie niemals eine Aufforderung nach der Anmeldung zum Online-Banking, egal, ob es sich um angebliche Fehlüberweisungen/Rücküberweisungen, Demo-Anmeldungen, Testüberweisungen oder ähnliches handelt!

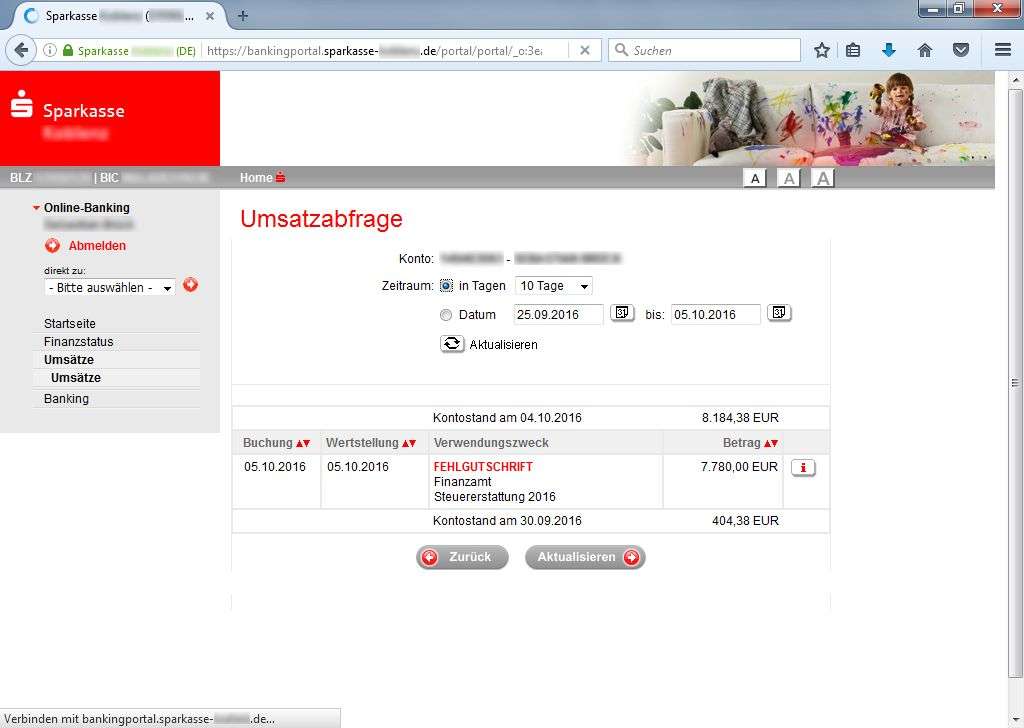

Um Ihnen die Überweisung des Finanzamtes glaubhaft zumachen, blendet das Trojanische Pferd einen Geldeingang in die Umsatzanzeige ein. Sobald Sie die Umsatzanzeige auf einem anderen PC / Smartphone aufrufen würden, dann sehen Sie den Eingang dort nicht. Auch der Kontostand ist entsprechend hochgerechnet / gefälscht.

05.10.2016 05.10.2016 FEHLGUTSCHRIFT 7.780,00 EUR

Finanzamt

Steuererstattung 2016

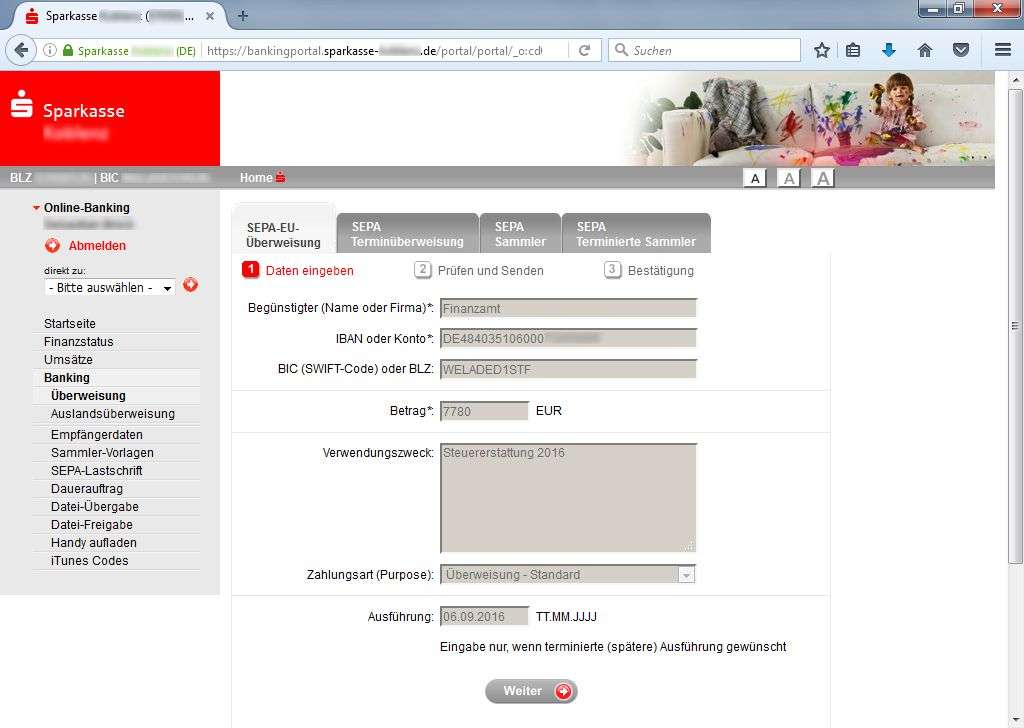

Damit Sie die Überweisung (angeblich an das Finanzamt) durchführen, lässt Ihnen das Trojanische Pferd nur die Funktion „Überweisung“ zu. Das Überweisungsformular wird dabei vom Trojanischen Pferd bereits ausgefüllt. In Wirklichkeit handelt es sich beim hier genannten Konto aber nicht um ein Konto des Finanzamtes, sondern eines Dritten (Finanzagenten):

Begünstigter (Name oder Firma)*: Finanzamt

IBAN oder Konto*: DEDE484035106000xxxxxxxxx

BIC (SWIFT-Code) oder BLZ: WELADED1STF

Betrag*: 77800 EUR

Verwendungszweck: Steuererstattung 2016

Zahlungsart (Purpose): Überweisung – Standard

Ausführung: 06.09.2016 TT.MM.JJJJ

Eingabe nur, wenn terminierte (spätere) Ausführung gewünscht

Weiter ->

Die Seiten werden vom Trojanischen Pferd so gefälscht, dass sie wie die echten Bank-Seiten aussehen. Dabei ist es egal, ob Sie Ihr Konto bei der Sparkasse, Volks- oder Raiffeisenbank oder anderen deutschen Banken haben.

Bestätigen Sie im Online-Banking nur solche Aufträge, die Sie selbst erfasst haben, weil Sie z. B. eine Ware bestellt und in dessen Folge eine Rechnung erhalten haben. Kontrollieren Sie bei den heutigen Zwei-Schritt-Verfahren immer auf dem separaten Gerät (TAN-Generator), in der SMS oder in der pushTAN-App die Auftragsdaten wie Konto-Nr. (letzte 10 Stellen der IBAN) und den Betrag. Bestätigen Sie die Anzeige nur dann, wenn Sie wirklich an die genannte Konto-Nr. den angezeigten Betrag überweisen möchten.