DSCF2020.pdf

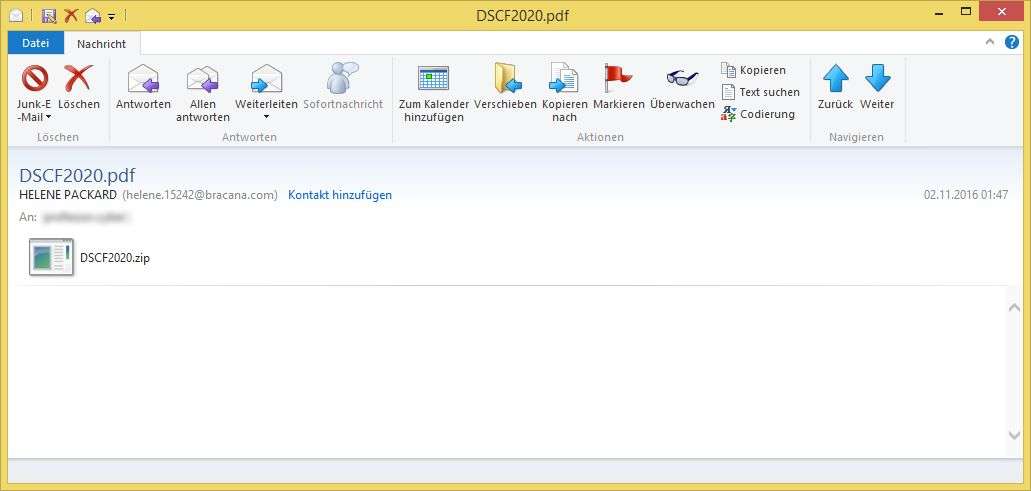

Am Mittwoch, den 02. November 2016 wurde durch unbekannte Dritte die folgende E-Mail versendet:

Die E-Mail kommt ohne Inhalt. Der E-Mail mit dem Betreff „DSCF2020.pdf“ ist kein Acrobat Reader – Dokument, sondern ein .zip-Archiv beigefügt (wie z. B. „DSCF2020.zip“).

Dieses Archiv enthält eine .wsf-Datei wie z. B. „DSCF0648.wsf“

Das Script lädt von einer Domain

- dwcell.com/76vvyt?EgbVqeA=nTqGkB

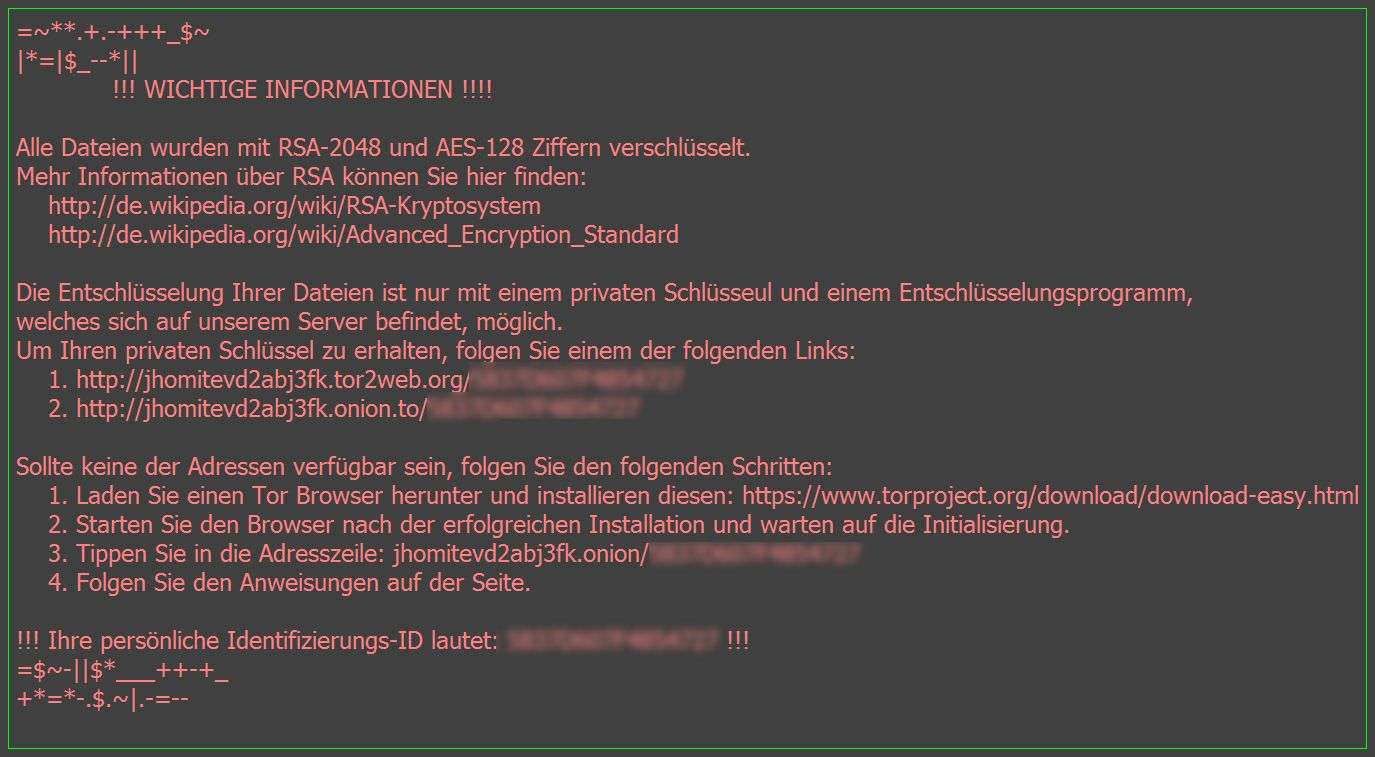

eine Datei und speichert diese als .dll-Datei auf dem Computer ab (z. B. JOzfKxp1.dll). Es handelt sich dabei um den Verschlüsselungs- und Erpressungstrojaner „Locky“. Er kommuniziert später auch mit der IP-Adresse 194.28.87.26/linuxsucks.php.