‚Rechnung für Max Mustermann noch offen: Nr. 36332726‘ von Stellvertretender Sachbearbeiter OnlinePayment GmbH ([email protected]) oder ‚Die automatische Lastschrift von DirectPay konnte nicht durchgeführt werden Max Mustermann‘ von Inkasso DirectPay GmbH ([email protected])

Am Mittwoch, den 08. März 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail versendet. Achtung: Die E-Mail lädt ein Trojanisches Pferd nach, welches u. a. das Online-Banking befällt und die Anzeige des Online-Banking manipuliert! Öffnen Sie daher nicht die Anlage!

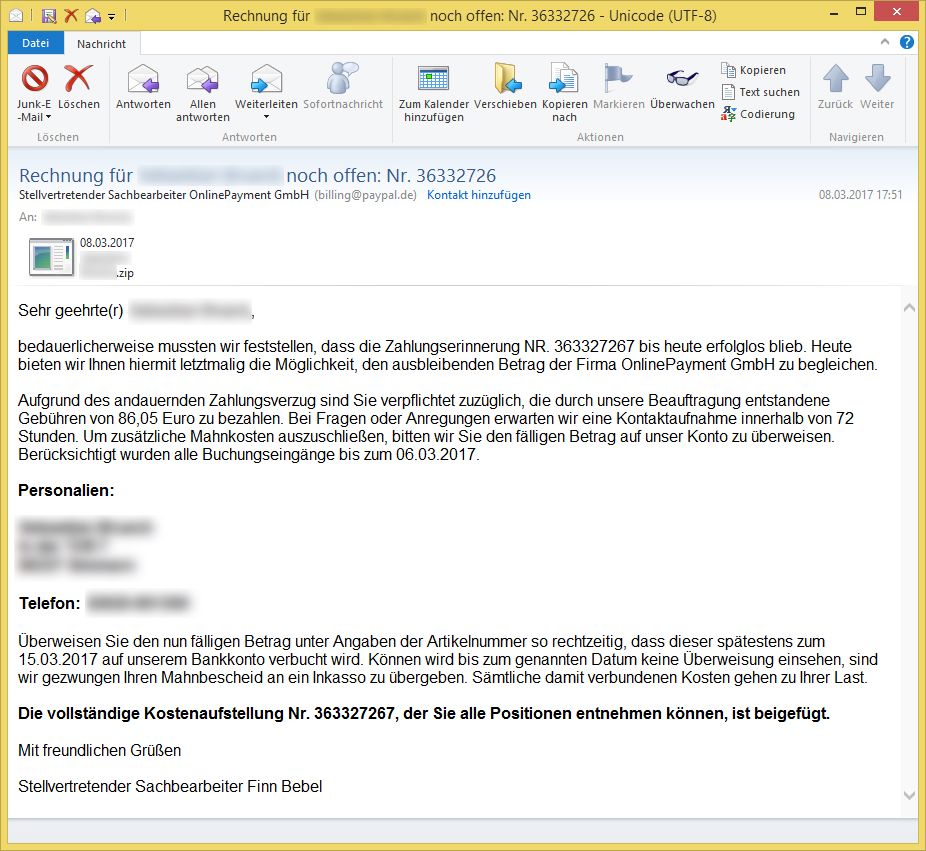

Betreff: Rechnung für (Vorname Nachname) noch offen: Nr. 36332726

Absender: Stellvertretender Sachbearbeiter OnlinePayment GmbH ([email protected])Sehr geehrte(r) (Vorname Nachname),

bedauerlicherweise mussten wir feststellen, dass die Zahlungserinnerung NR. 363327267 bis heute erfolglos blieb. Heute bieten wir Ihnen hiermit letztmalig die Möglichkeit, den ausbleibenden Betrag der Firma OnlinePayment GmbH zu begleichen.

Aufgrund des andauernden Zahlungsverzug sind Sie verpflichtet zuzüglich, die durch unsere Beauftragung entstandene Gebühren von 86,05 Euro zu bezahlen. Bei Fragen oder Anregungen erwarten wir eine Kontaktaufnahme innerhalb von 72 Stunden. Um zusätzliche Mahnkosten auszuschließen, bitten wir Sie den fälligen Betrag auf unser Konto zu überweisen. Berücksichtigt wurden alle Buchungseingänge bis zum 06.03.2017.

Personalien:

(Vorname Nachname)

(Straße und Haus-Nr.)

(PLZ und Wohnort)Telefon: (Telefon-Nr.)

Überweisen Sie den nun fälligen Betrag unter Angaben der Artikelnummer so rechtzeitig, dass dieser spätestens zum 15.03.2017 auf unserem Bankkonto verbucht wird. Können wird bis zum genannten Datum keine Überweisung einsehen, sind wir gezwungen Ihren Mahnbescheid an ein Inkasso zu übergeben. Sämtliche damit verbundenen Kosten gehen zu Ihrer Last.

Die vollständige Kostenaufstellung Nr. 363327267, der Sie alle Positionen entnehmen können, ist beigefügt.

Mit freundlichen Grüßen

Stellvertretender Sachbearbeiter Finn Bebel

Achtung: Es handelt sich um eine gefälschte Nachricht! Klicken Sie daher nicht auf die Anlage zur E-Mail!

Die E-Mail kommt auch mit anderen Betreffzeilen, (gefälschten) Absenderangaben und Firmennamen. Hier ein weiteres Beispiel:

Betreff: Die automatische Lastschrift von DirectPay konnte nicht durchgeführt werden (Vorname Nachname)

Absender: Inkasso DirectPay GmbH ([email protected])Sehr geehrte/r (Vorname Nachname),

bedauerlicherweise mussten wir gerade feststellen, dass die Zahlungserinnerung Nr. 206151835 bis jetzt ohne Reaktion Ihrerseits blieb. Heute gewähren wir Ihnen hiermit letztmalig die Chance, den nicht gedeckten Betrag unseren Mandanten DirectPay GmbH zu decken.

Aufgrund des andauernden Zahlungsrückstands sind Sie verpflichtet dabei, die durch unsere Beauftragung entstandene Kosten von 48,55 Euro zu bezahlen. Bei Rückfragen oder Unklarheiten erwarten wir eine Kontaktaufnahme innerhalb von 72 Stunden. Um zusätzliche Kosten zu vermeiden, bitten wir Sie den ausstehenden Betrag auf unser Bankkonto zu überweisen. Berücksichtigt wurden alle Buchungen bis zum 06.03.2017.

Ihre Personalien:

(Vorname Nachname)

(Straße und Haus-Nr.)

(PLZ und Wohnort)Telefon: (Telefon-Nr.)

Bitte überweisen Sie den fälligen Betrag unter Angaben der Rechnungsnummer so rechtzeitig, dass dieser spätestens zum 14.03.2017 auf unserem Konto verbucht wird. Können wird bis zum genannten Termin keine Zahlung bestätigen, sind wir gezwungen Ihre Forderung an ein Inkassounternehmen zu übergeben. Alle damit verbundenen Kosten gehen zu Ihrer Last.

Eine vollständige Forderungsausstellung NR206151835, der Sie alle Einzelpositionen entnehmen können, befindet sich im Anhang.

Mit freundlichen Grüßen

Inkasso Emil Fuch

Auch hier handelt es sich um eine gefälschte E-Mail Klicken Sie daher nicht auf die Dateianlage!

Die betrügerischen E-Mails behaupten, eine Rechnung sei nicht bezahlt worden und man hätte ein paar Tage Zeit, die Rechnung zu begleichen. Bisher wurde in diesen E-Mails immer das aktuelle Datum (oder der Vortag) als Rechnungsdatum und das Zahlungsziel ein paar Tage später verwendet.

Damit die E-Mails vertrauenswürdig erscheinen, ist neben einem bekannten Firmennamen außerdem der Name, die Anschrift und die Telefon-Nr. des Empfängers enthalten.

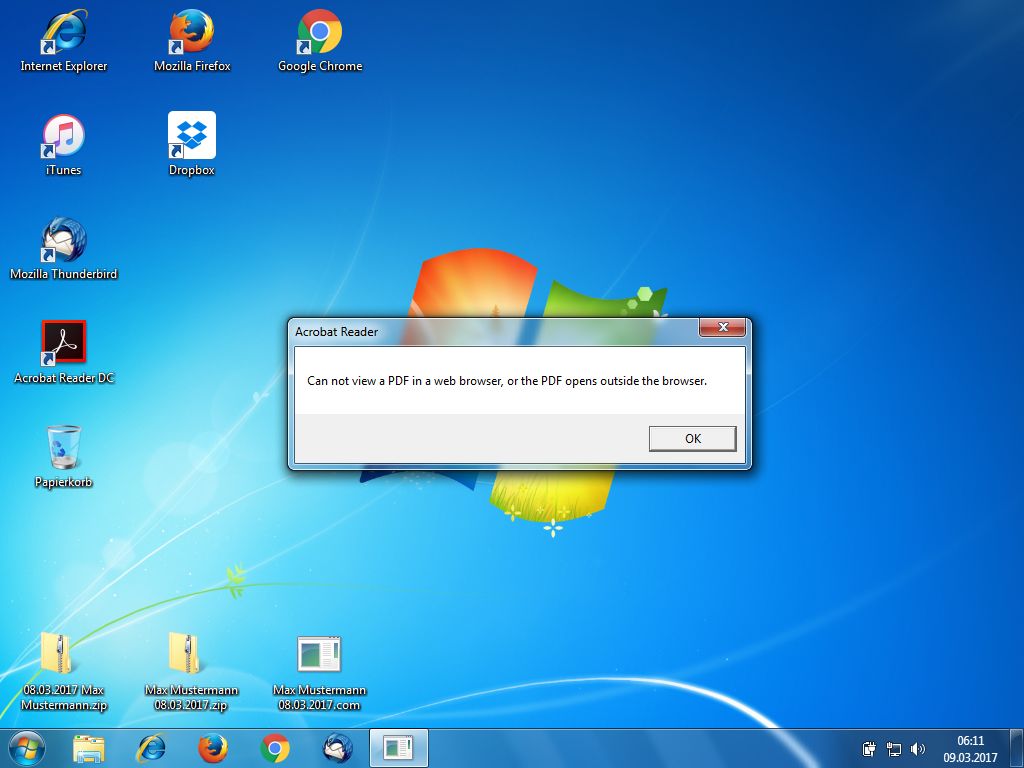

Als Anlage ist ein .zip-Archiv beigefügt, welches das aktuelle Datum sowie den Namen des Empfängers enthält (z. B. „08.03.2017 Max Mustermann.zip“). In der ersten .zip-Datei ist meistens ein weiteres .zip-Archiv (z. B. „Max Mustermann 08.03.2017.zip“), welches aber eine ausführbare Datei enthält (z. B. „Max Mustermann 08.03.2017.com“).

Klicken Sie nicht auf die Anlage und führen Sie diese nicht aus! Sie würden Ihren Computer sonst mit Trojanischen Pferden infizieren! Nach der Ausführung des Trojaners würde zunächst folgende Meldung erscheinen:

Acrobat Reader

Can not view a PDF in a web browser, or the PDF opens outside the browser.

OK

Nach der Infektion des Computers werden diverse Dateien nachgeladen und auf dem Rechner abgespeichert / ausgeführt. Unter anderem können dabei folgende Dateien darunter sein (die Zahl / Nummer im Verzeichnisnamen weicht in der Regel von der Zahl / Nummer im Dateinamen ab):

![]()

- coulomb-6.exe (Virustotal zeigt eine Erkennungsrate von 13/59)

- drypack-2.exe (Virustotal zeigt eine Erkennungsrate von 7/60)

- faraday-08.exe (Virustotal zeigt eine Erkennungsrate von 17/60)

- faraday-55.exe (Virustotal zeigt eine Erkennungsrate von 16/60)

- scsi2-4.exe (Virustotal zeigt eine Erkennungsrate von 35/59)

- switch-05.exe (Virustotal zeigt eine Erkennungsrate von 7/60)

In der Registry werden unterschiedliche Einträge vorgenommen, um die Dateien bei jedem Windows-Start auszuführen, z. B.

- Schlüsselname: HKEY_USERS\S-1-5-21-2592151154-1238990673-4276011224-1000\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Name: shell

Daten: C:\ProgramData\faraday-7\faraday-55.exe -mq,explorer.exe - Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

Name: shell

Daten: C:\ProgramData\faraday-7\faraday-55.exe -mq,explorer.exe - Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: switch-4

Daten: C:\ProgramData\switch-1\switch-05.exe -z - Schlüsselname: HKEY_USERS\S-1-5-21-2592151154-1238990673-4276011224-1000\Software\Microsoft\Windows\CurrentVersion\Run

Name: switch-4

Daten: C:\ProgramData\switch-1\switch-05.exe -z - Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

Name: scsi2-2

Daten: C:\Users\User\AppData\Roaming\scsi2-0\scsi2-4.exe - Schlüsselname: HKEY_USERS\S-1-5-21-2592151154-1238990673-4276011224-1000\Software\Microsoft\Windows\CurrentVersion\RunOnce

Name: scsi2-2

Daten: C:\Users\User\AppData\Roaming\scsi2-0\scsi2-4.exe

Wie das Trojanische Pferd sich beim Online-Banking zeigen würde, sehen Sie z. B. in der Warnung „Rechnung für Max Mustermann NR984234039 vom 10.02.2017, Offene Rechnung: Buchungsnummer 74178776 und verschiedene mehr von Abrechnung Amazon GmbH ([email protected]), [email protected] und anderen“ vom 10.02.2017