Isabell Schneider – Bewerbung von Isabell Schneider ([email protected]), Achtung: Cerber Ransomware!

Achtung: Seit einigen Tagen werden gefälschte Bewerbungen versendet, die einen Verschlüsselungs- und Erpressungstrojaner „Cerber“ mitbringen. Seien Sie daher vorsichtig und öffnen Sie keine ausführbaren Anlagen!

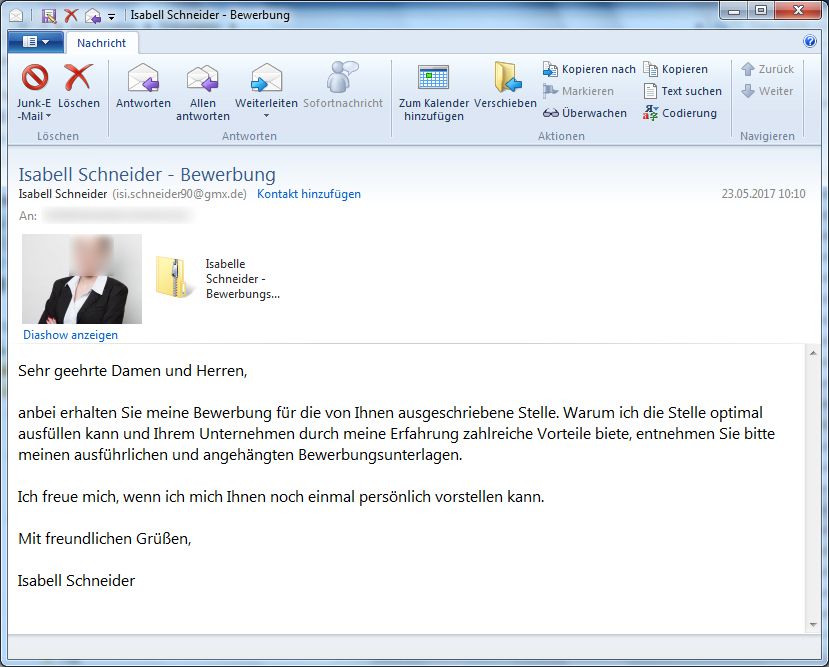

Hier das Beispiel vom Dienstag, 23. Mai 2017. Die Bewerbungen stammen angeblich von unterschiedlichen Personen, am 23.05. von einer Isabell Schneider. Personen mit diesem Namen oder dem dargestellten Bild haben damit aber nichts zu tun! Es handelt sich um gefälschte Angaben!

Betreff: Isabell Schneider – Bewerbung

Absender: Isabell Schneider ([email protected])Sehr geehrte Damen und Herren,

anbei erhalten Sie meine Bewerbung für die von Ihnen ausgeschriebene Stelle. Warum ich die Stelle optimal ausfüllen kann und Ihrem Unternehmen durch meine Erfahrung zahlreiche Vorteile biete, entnehmen Sie bitte meinen ausführlichen und angehängten Bewerbungsunterlagen.

Ich freue mich, wenn ich mich Ihnen noch einmal persönlich vorstellen kann.

Mit freundlichen Grüßen,

Isabell Schneider

Achtung: Es handelt sich um gefälschte E-Mails! Die genannten Personen haben mit der E-Mail nichts zu tun! Klicken Sie nicht auf die Anlagen und öffnen Sie diese nicht!

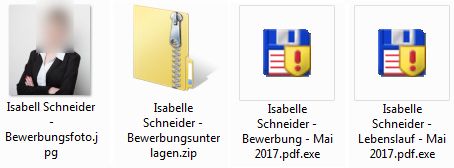

Im o. g. Beispiel sind die beiden folgenden Dateien beigefügt:

Isabell Schneider – Bewerbungsfoto.jpg

Isabelle Schneider – Bewerbungsunterlagen.zip

Das Bild stammt von einer Schweizer Internetseite, auf der ein Fotograf für seine Bewerbungsfotos wirbt. Inzwischen wurde es dort gelöscht.

Nach dem Entpacken des ZIP-Archives wären darin die beiden Dateien Isabell Schneider – Bewerbung – Mai 2017.pdf.exe und Isabell Schneider – Lebenslauf – Mai 2017.pdf.exe enthalten. Es handelt sich dabei aber nicht um PDF-Dokumente (Adobe Acrobat Reader), sondern ausführbare Dateien!

Laut Virustotal liegt die Erkennungsrate bereits bei 31/59.

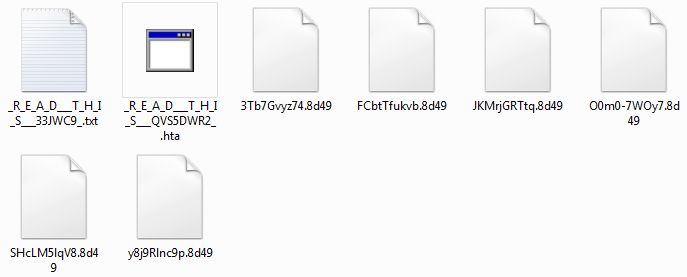

Nach dem Ausführen der Dateien würden viele Dateitypen verschlüsselt. Auf jedem Rechner bekommen die Dateien eine andere Endung, hier z. B. 8d49. Außerdem legt die Cerber Ransomware noch zwei Dateien „_R_E_A_D___T_H_I_S_(*).txt“ und „_R_E_A_D___T_H_I_S_(*).hta“ in die Verzeichnisse.

_R_E_A_D___T_H_I_S___33JWC9_.txt

_R_E_A_D___T_H_I_S___QVS5DWR2_.hta

3Tb7Gvyz74.8d49

FCbtTfukvb.8d49

JKMrjGRTtq.8d49

O0m0-7WOy7.8d49

SHcLM5lqV8.8d49

y8j9Rlnc9p.8d49

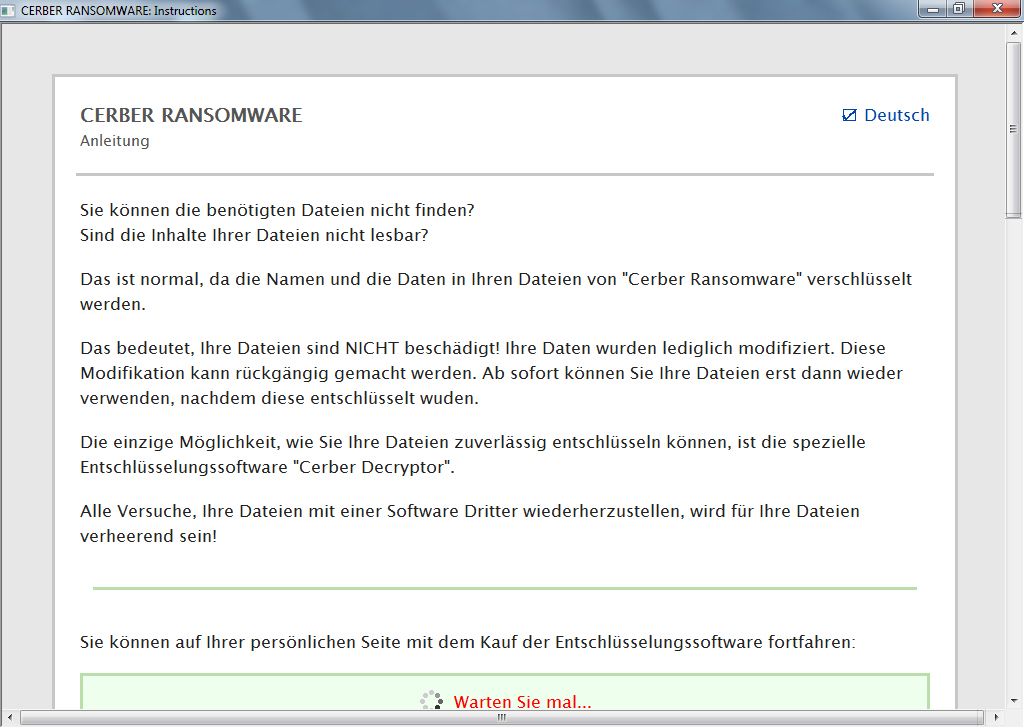

Die .hta-Datei öffnen sich nach der Verschlüsselung automatisch:

Ganz kurz ist unten ein „Warten Sie mal…“ erkennbar. Dieser Text wird Sekunden später aber durch eine Internetadresse ersetzt:

CERBER RANSOMWARE

AnleitungSie können die benötigten Dateien nicht finden?

Sind die Inhalte Ihrer Dateien nicht lesbar?Das ist normal, da die Namen und die Daten in Ihren Dateien von „Cerber Ransomware“ verschlüsselt werden.

Das bedeutet, Ihre Dateien sind NICHT beschädigt! Ihre Daten wurden lediglich modifiziert. Diese Modifikation kann rückgängig gemacht werden. Ab sofort können Sie Ihre Dateien erst dann wieder verwenden, nachdem diese entschlüsselt wuden.

Die einzige Möglichkeit, wie Sie Ihre Dateien zuverlässig entschlüsseln können, ist die spezielle Entschlüsselungssoftware „Cerber Decryptor“.

Alle Versuche, Ihre Dateien mit einer Software Dritter wiederherzustellen, wird für Ihre Dateien verheerend sein!

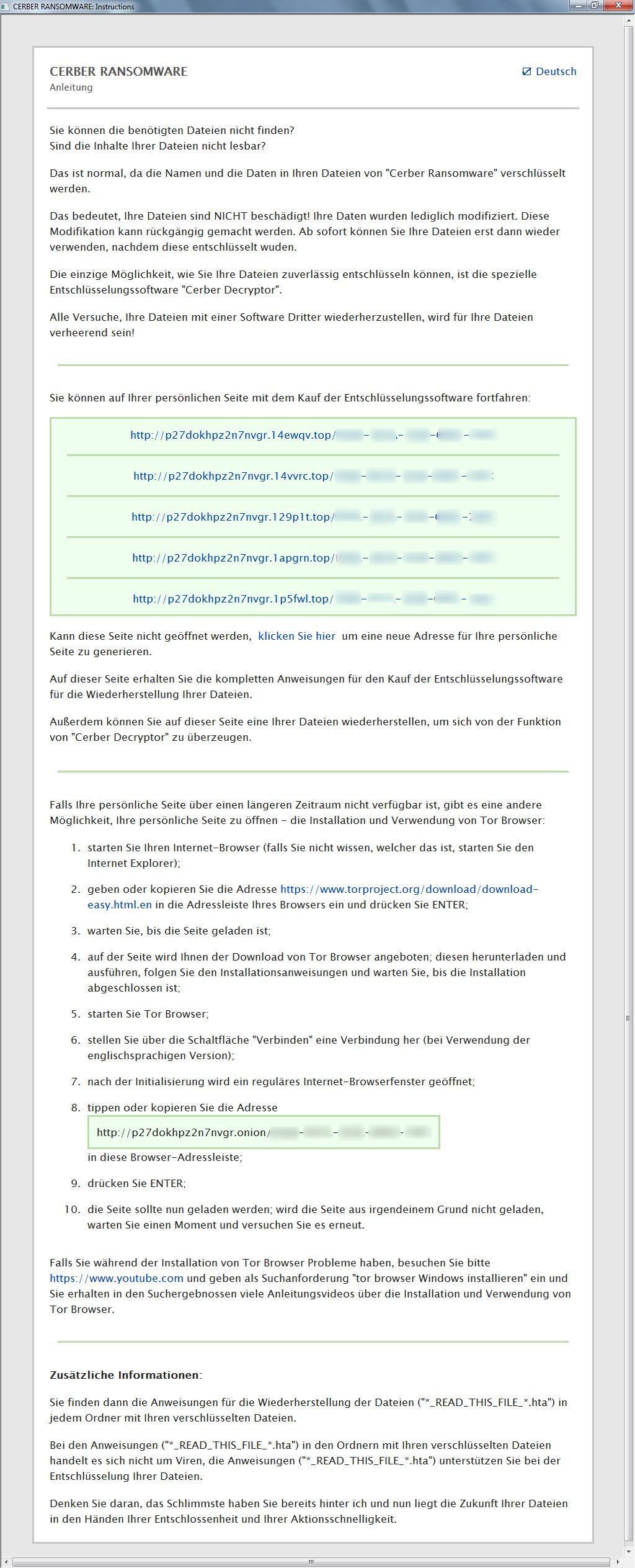

——————————————————————————–Sie können auf Ihrer persönlichen Seite mit dem Kauf der Entschlüsselungssoftware fortfahren:

http://p27dokhpz2n7nvgr.14ewqv.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.14vvrc.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.129p1t.top/Fxxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1apgrn.top/xxxx-xxxx-xxxx-xxxx-xxxx

——————————————————————————–

http://p27dokhpz2n7nvgr.1p5fwl.top/xxxx-xxxx-xxxx-xxxx-xxxx

Kann diese Seite nicht geöffnet werden, klicken Sie hier um eine neue Adresse für Ihre persönliche Seite zu generieren.Auf dieser Seite erhalten Sie die kompletten Anweisungen für den Kauf der Entschlüsselungssoftware für die Wiederherstellung Ihrer Dateien.

Außerdem können Sie auf dieser Seite eine Ihrer Dateien wiederherstellen, um sich von der Funktion von „Cerber Decryptor“ zu überzeugen.

——————————————————————————–Falls Ihre persönliche Seite über einen längeren Zeitraum nicht verfügbar ist, gibt es eine andere Möglichkeit, Ihre persönliche Seite zu öffnen – die Installation und Verwendung von Tor Browser:

starten Sie Ihren Internet-Browser (falls Sie nicht wissen, welcher das ist, starten Sie den Internet Explorer);

geben oder kopieren Sie die Adresse https://www.torproject.org/download/download-easy.html.en in die Adressleiste Ihres Browsers ein und drücken Sie ENTER;

warten Sie, bis die Seite geladen ist;

auf der Seite wird Ihnen der Download von Tor Browser angeboten; diesen herunterladen und ausführen, folgen Sie den Installationsanweisungen und warten Sie, bis die Installation abgeschlossen ist;

starten Sie Tor Browser;

stellen Sie über die Schaltfläche „Verbinden“ eine Verbindung her (bei Verwendung der englischsprachigen Version);

nach der Initialisierung wird ein reguläres Internet-Browserfenster geöffnet;

tippen oder kopieren Sie die Adresse

http://p27dokhpz2n7nvgr.onion/xxxx-xxxx-xxxx-xxxx-xxxx

in diese Browser-Adressleiste;

drücken Sie ENTER;

die Seite sollte nun geladen werden; wird die Seite aus irgendeinem Grund nicht geladen, warten Sie einen Moment und versuchen Sie es erneut.

Falls Sie während der Installation von Tor Browser Probleme haben, besuchen Sie bitte https://www.youtube.com und geben als Suchanforderung „tor browser Windows installieren“ ein und Sie erhalten in den Suchergebnossen viele Anleitungsvideos über die Installation und Verwendung von Tor Browser.

——————————————————————————–Zusätzliche Informationen:

Sie finden dann die Anweisungen für die Wiederherstellung der Dateien („*_READ_THIS_FILE_*.hta“) in jedem Ordner mit Ihren verschlüsselten Dateien.

Bei den Anweisungen („*_READ_THIS_FILE_*.hta“) in den Ordnern mit Ihren verschlüsselten Dateien handelt es sich nicht um Viren, die Anweisungen („*_READ_THIS_FILE_*.hta“) unterstützen Sie bei der Entschlüsselung Ihrer Dateien.

Denken Sie daran, das Schlimmste haben Sie bereits hinter ich und nun liegt die Zukunft Ihrer Dateien in den Händen Ihrer Entschlossenheit und Ihrer Aktionsschnelligkeit.

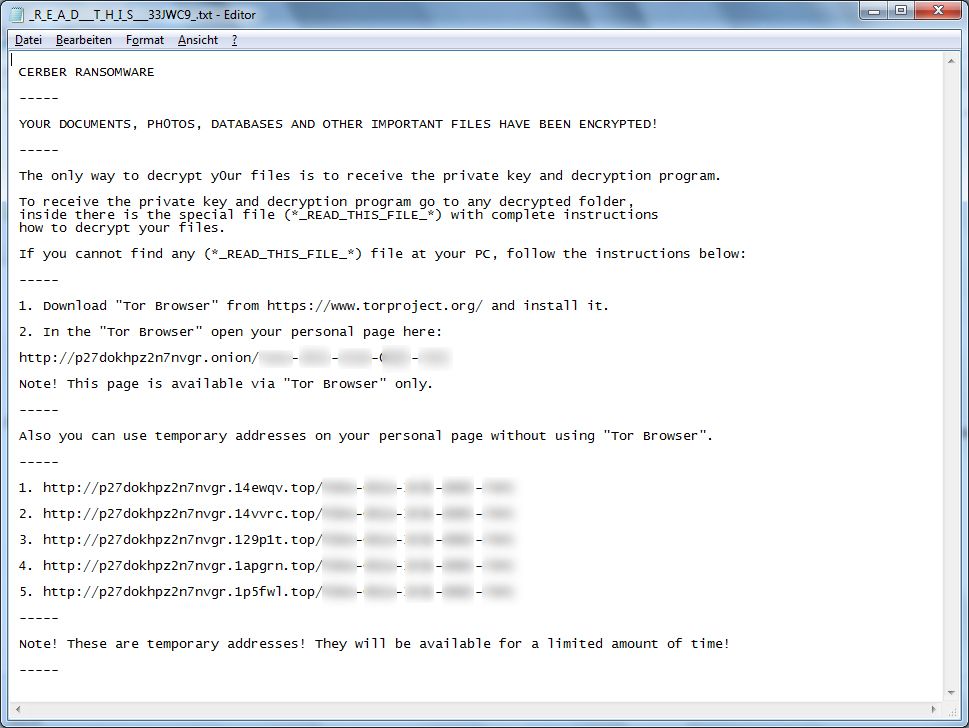

Die Textdatei hat folgendes Aussehen:

CERBER RANSOMWARE

—–

YOUR DOCUMENTS, PH0TOS, DATABASES AND OTHER IMPORTANT FILES HAVE BEEN ENCRYPTED!

—–

The only way to decrypt y0ur files is to receive the private key and decryption program.To receive the private key and decryption program go to any decrypted folder,

inside there is the special file (*_READ_THIS_FILE_*) with complete instructions

how to decrypt your files.If you cannot find any (*_READ_THIS_FILE_*) file at your PC, follow the instructions below:

—–

1. Download „Tor Browser“ from https://www.torproject.org/ and install it.2. In the „Tor Browser“ open your personal page here:

http://p27dokhpz2n7nvgr.onion/xxxx-xxxx-xxxx-xxxx-xxxx

Note! This page is available via „Tor Browser“ only.

—–

Also you can use temporary addresses on your personal page without using „Tor Browser“.

—–

1. http://p27dokhpz2n7nvgr.14ewqv.top/xxxx-xxxx-xxxx-xxxx-xxxx

2. http://p27dokhpz2n7nvgr.14vvrc.top/xxxx-xxxx-xxxx-xxxx-xxxx

3. http://p27dokhpz2n7nvgr.129p1t.top/xxxx-xxxx-xxxx-xxxx-xxxx

4. http://p27dokhpz2n7nvgr.1apgrn.top/xxxx-xxxx-xxxx-xxxx-xxxx

5. http://p27dokhpz2n7nvgr.1p5fwl.top/xxxx-xxxx-xxxx-xxxx-xxxx

—–

Note! These are temporary addresses! They will be available for a limited amount of time!

—–

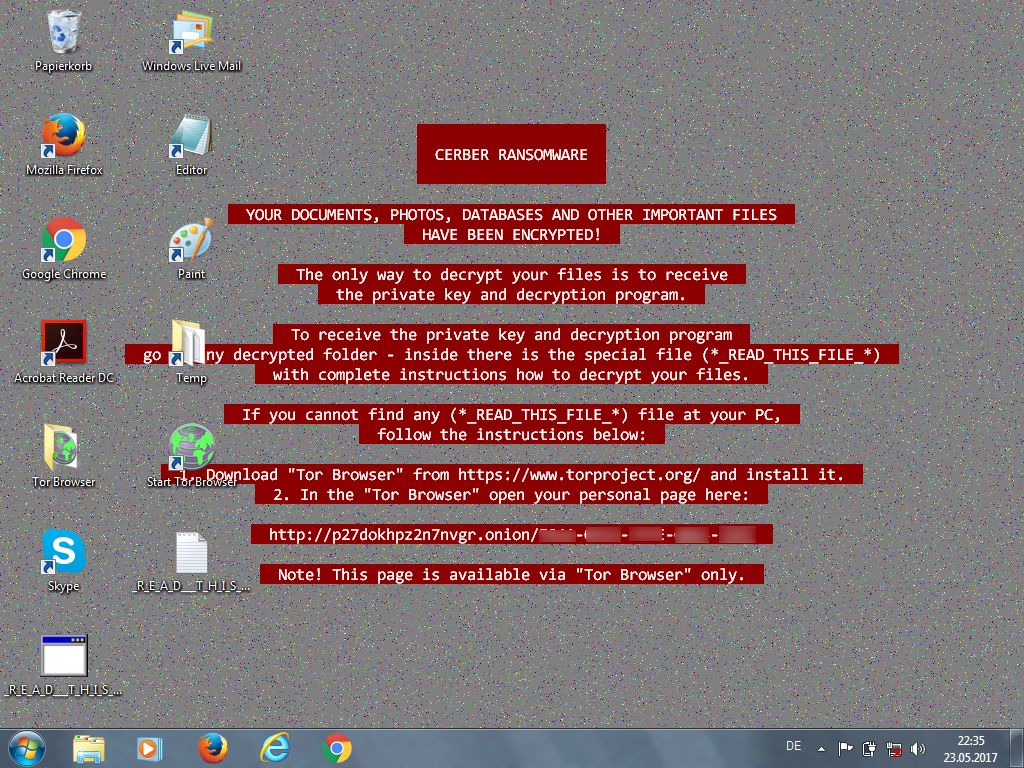

Auch der Desktop-Hintergrund wird geändert. Hier wird eine Grafik ausgetauscht:

CERBER RANSOMWARE

YOUR DOCUMENTS, PHOTOS, DATABASES AND OTHER IMPORTANT FILES HAVE BEEN ENCRYPTED!

The only way to decrypt your files is to receive the private key and descryption program.

To receive the private key and decryption program go to any decrypted folder – inside there is the special file (*_HELP_HELP_HELP_*) with complete instructions how to decrypt your files.

If you cannot find any (*_HELP_HELP_HELP_*) file at your PC, follow the instructions below:

1. Download „Tor Browser“ from https://www.torproject.org/ and install it.

2. In the „Tor Browser“ open your personal page here:http://p27doklhpz2n7nvgr.onion/XXXX-XXXX-XXXX-XXXX-XXXX

Note! This page is available via „Tor Browser“ only.

Wie die Seiten mit der Erpressung aussehen, finden Sie z. B. in der Warnung „167 (Empfängername) von [email protected]“ vom 05.03.2017

Gestern beim Kunden vor Ort aufgetreten und mit ein wenig Fummelei beseitigt.

Lösungsgeld zahlen war KEINE OPTION.

Entschlüsselung scheint derzeit mit kostenlosen Tools nicht möglich.

Lösung:

Der Server (Verschlüsselung über gemappte Netzlaufwerke) wurde ganz normal mit Restore wieder hergestellt.

Der Rechner konnte aus den Schattenkopien wieder glatt gezogen werden.

Aufwand ca. 3h (weil da auch noch eine DATEV Installation mit 1000den von Dateien betroffen war.

Die „schuldige“ Mitarbeitern kann wieder lächeln.