Tracking Number 4A87308826863303 von UPS US ([email protected]) oder UPS Ship Notification, Tracking Number 3O75230838801178 von UPS ([email protected]) bringt das Trojanische Pferd ‚Emotet‘!

Am Donnerstag, den 22. Februar 2018 wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails in englischer Sprache versendet. Achtung: Die E-Mail stammt nicht von UPS! Klicken Sie nicht auf den Link und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

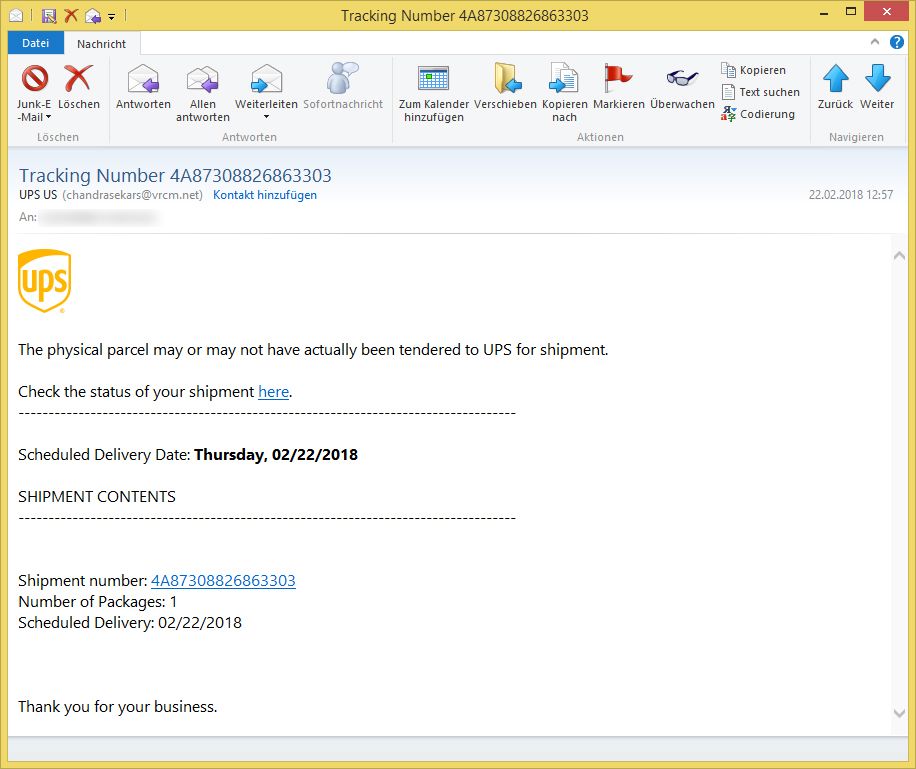

Betreff: Tracking Number 4A87308826863303

Absender: UPS US ([email protected])UPS

The physical parcel may or may not have actually been tendered to UPS for shipment.

Check the status of your shipment here.

———————————————————————————–Scheduled Delivery Date: Thursday, 02/22/2018

SHIPMENT CONTENTS

———————————————————————————–Shipment number: 4A87308826863303

Number of Packages: 1

Scheduled Delivery: 02/22/2018Thank you for your business.

Achtung: Es handelt sich um eine betrügerische E-Mail! Klicken Sie nicht auf den Link! Die Nachricht stammt nicht von UPS! Sie werden auch kein Paket erhalten!

Neben der o. g. E-Mail kommt auch noch folgende E-Mail vor:

Betreff: UPS Ship Notification, Tracking Number 3O75230838801178

Absender: UPS ([email protected])You have a parcel coming.

Status of your UPS package can be obtained here.

—————————————————————————————————-

Scheduled Delivery Date: Thursday, 02/22/2018

Delivery Information

—————————————————————————————————-

Tracking Number: 3O75230838801178

Scheduled Delivery: 02/22/2018Thank you for your business.

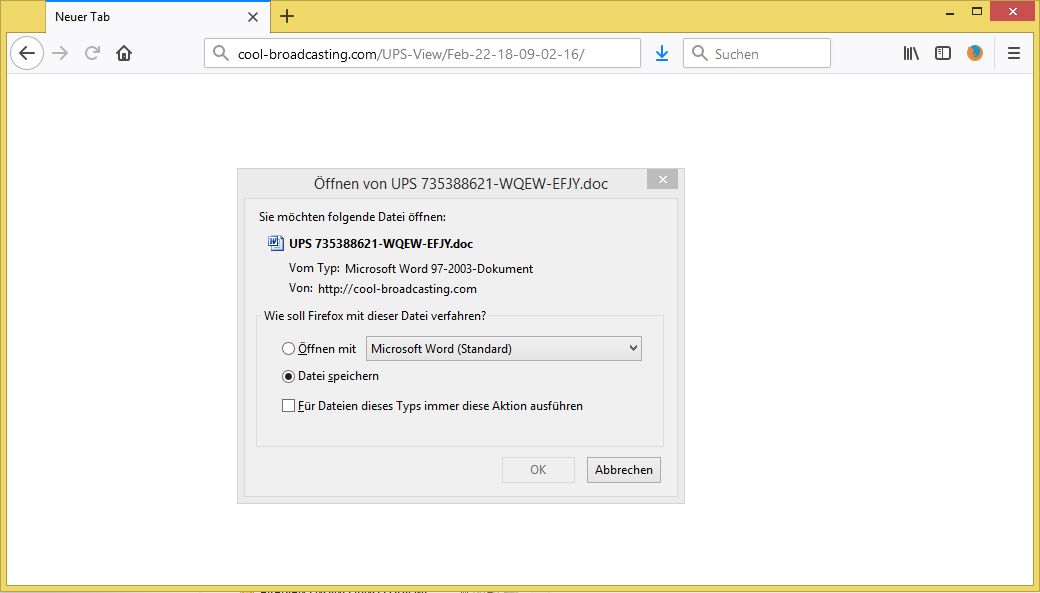

Der Link in den E-Mails verweist auf die Adresse

- cool-broadcasting.com/UPS-View/Feb-22-18-09-02-16/

Von der Adresse wird eine Microsoft Word – Datei geladen:

UPS 735388621-WQEW-EFJY.doc

Öffnen Sie nicht die Datei!

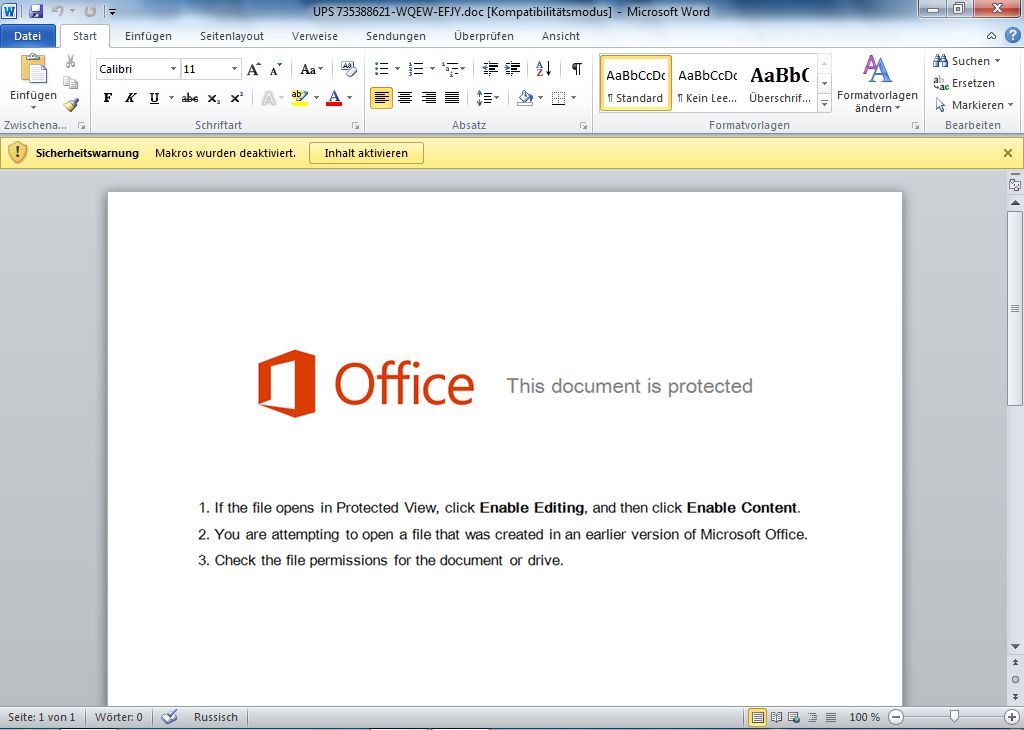

Die .doc-Datei enthält ein bösartiges Makro! Die Microsoft Word – Datei würde so aussehen:

Office

This document is protected

1 If the file opens in Protected View, click Enable Editing, and then click Enable Content.

2 You are attempting to open a file that was created in an earlier version of Microsoft Office.

3 Check the file permissions for the document or drive.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

Das bösartige Makro würde von der Adresse centrecom.ie/n7bi/ eine Datei nachladen und ausführen.

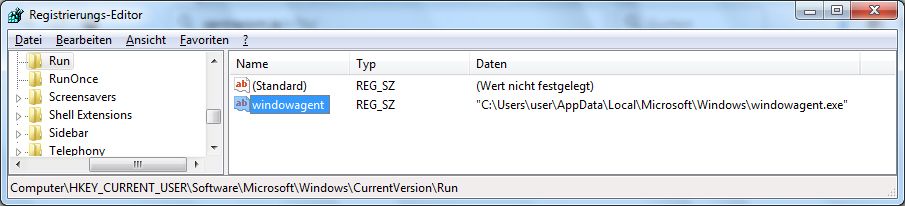

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 13/67! Führen Sie das Programm daher nicht aus!

Nach der Infektion nimmt das Programm mit der IP-Adresse

- 93.42.184.106:443

Kontakt auf.