Invoice #73984135 von [email protected]

Am Dienstag, den 19. September 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in englischer Sprache versendet. Achtung: Die Links laden über Word-Makros ein Trojanisches Pferd nach, welches den PC infiziert! Klicken Sie deswegen nicht auf den Link!

Vermutlich handelt es sich bei dieser E-Mail um die englische Version der am 18.09.2017 in deutscher Sprache versendeten E-Mail „‚Rechnungs-Details D – 894-ID1534 (Vorname Nachname)‘ von [email protected] ([email protected]) oder ‚Scan 93159445550 (Vorname Nachname)‘ von [email protected] ([email protected]) oder ‚Scan RVHX – 892-MZY7672 (Vorname Nachname)‘ von [email protected]“.

Betreff: Invoice #73984135

Absender: [email protected]Hello,

Ive tried to call but couldn’t reach you about an hour ago. It is very important for me to find out the status of this past due invoice, so please reply shortly.

http://f10inspection.com/Invoice-Dated-19-Sep-17-1781771/ONU-JJNW/2017/

(E-Mail-Adresse)Good Day,

Achtung: Es handelt sich um betrügerische E-Mails! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

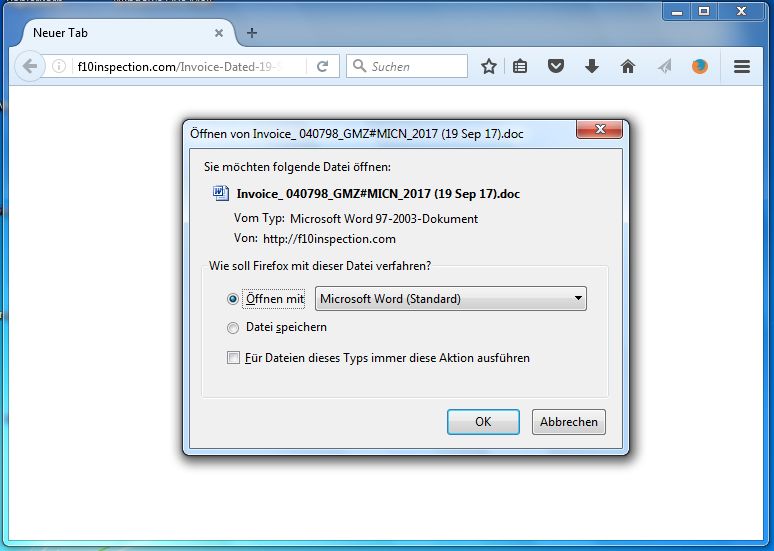

Der Link in der E-Mail verweist auf die Adresse:

- f10inspection.com/Invoice-Dated-19-Sep-17-1781771/ONU-JJNW/2017/

Die Seite würde so aussehen:

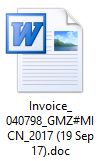

Von der Adresse wird eine Microsoft Word – Datei wie z. B.

- Invoice_ 040798_GMZ#MICN_2017 (19 Sep 17).doc

geladen. Öffnen Sie nicht die Dateien! Die .doc-Dateien enthalten ein bösartiges Makro!

Die Microsoft Word – Dateien würden so aussehen:

Geschützte Ansicht

Diese Datei stammt von einem Internetspeicherort und kann ein Risiko darstellen. Klicken Sie hier, um weitere Details anzuzeigen.

Bearbeitung aktivierenOffice

This document is protected1 Open the document in Microsoft Office. Previewing online is not available for protected documents.

2 If this document was downloaded from your email, please click „Enable Editing“ from the yellow bar above

3 Once you have enabled editing, please click „Enable Content“ from the yellow bar above.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

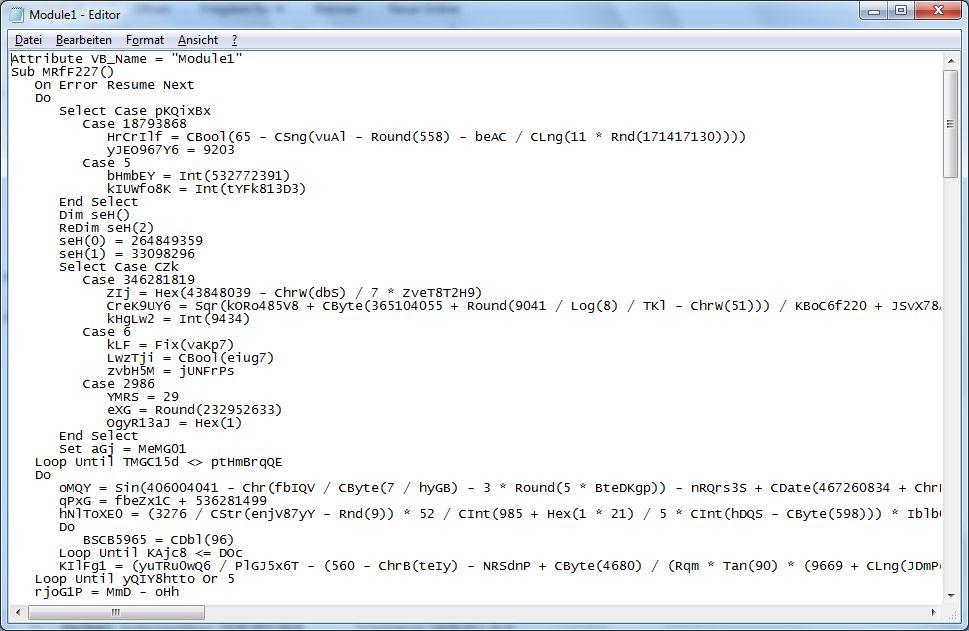

Das Makro würde so beginnen:

Das bösartige Makro würde von der Domain gammelgravlingen.com/dlTMh oder acejapan.net/byg/ eine Datei laden. Laut Virustotal liegt die Erkennungsrate für das geladene Programm bei 13/65.

Nach der Ausführung legt sich das Programm in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“