Ihre Online-Rechnung 574188964 vom 10.10.2017, Angebot ZVUYX-418448, Rechnung 2017-10-043829, Rechnung, 2017 #28961# von diversen E-Mail-Adressen bringt das Trojanische Pferd ‚Emotet‘

Am Dienstag, den 10. Oktober 2017 wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails in deutscher Sprache versendet. Achtung: Die E-Mails stammen nicht von den genannten Absendern! Klicken Sie nicht auf die Links und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

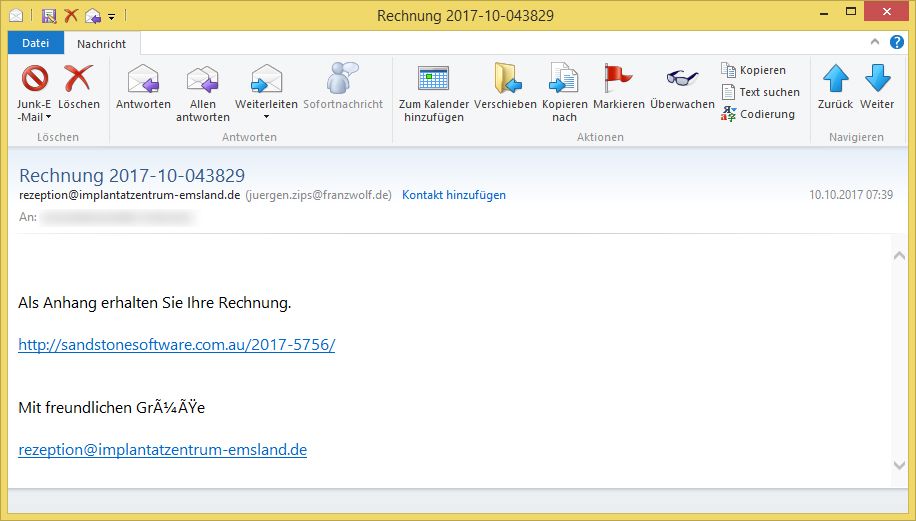

Betreff: Rechnung 2017-10-043829

Absender: [email protected] ([email protected])Als Anhang erhalten Sie Ihre Rechnung.

http://sandstonesoftware.com.au/2017-5756/

Mit freundlichen Grüße

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Hier weitere Beispiele:

Betreff: 2017 #28961#

Absender: veronica moody ([email protected])Guten Tag, (Vorname Nachname)

mit dieser E-Mail schicke ich Euch zwei wichtige Dokumente.

http://mariovalente.it/Rechnung-Bestellung-97866/

Mit freundlichen Grüße

Martin, Kathrin

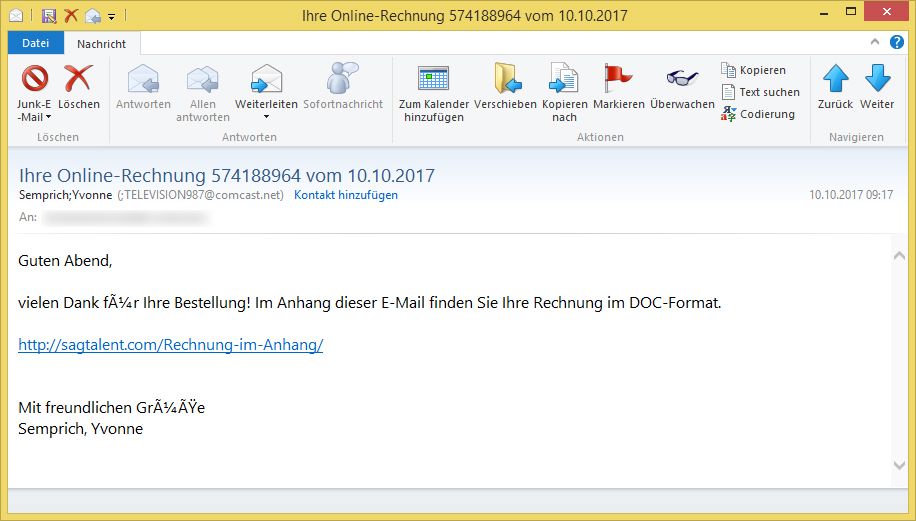

Betreff: Ihre Online-Rechnung 574188964 vom 10.10.2017

Absender: Semprich; Yvonne ([email protected])Guten Abend,

vielen Dank für Ihre Bestellung! Im Anhang dieser E-Mail finden Sie Ihre Rechnung im DOC-Format.

http://sagtalent.com/Rechnung-im-Anhang/

Mit freundlichen Grüße

Semprich, Yvonne

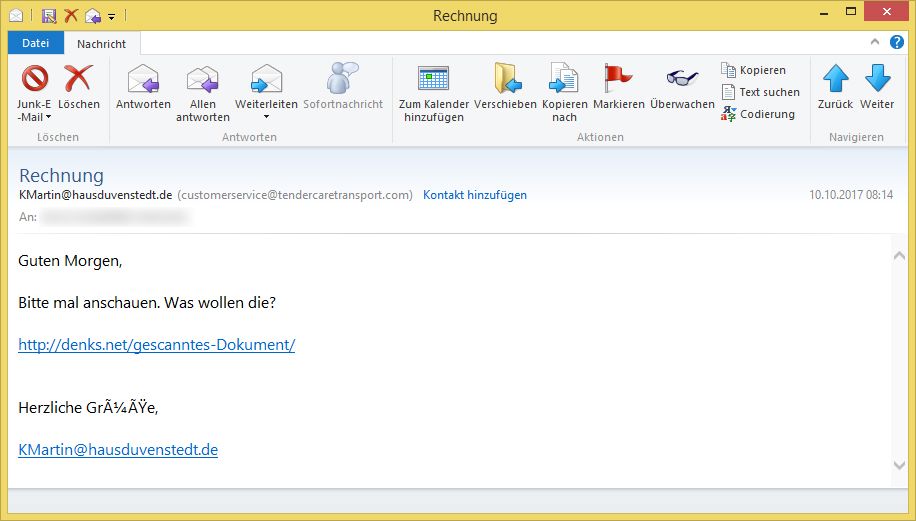

Betreff: Rechnung

Absender: [email protected] ([email protected])Guten Morgen,

Bitte mal anschauen. Was wollen die?

http://denks.net/gescanntes-Dokument/

Herzliche Grüße,

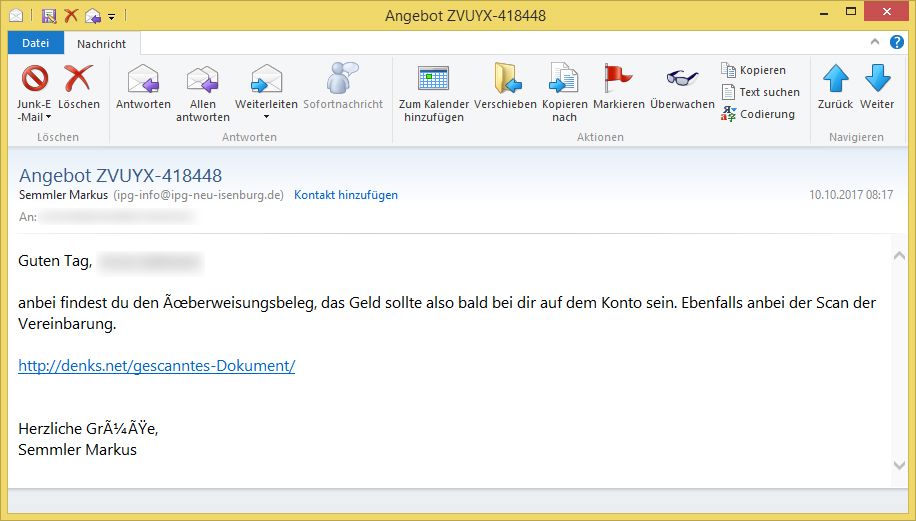

Betreff: Angebot ZVUYX-418448

Absender: Semmler Markus ([email protected])Guten Tag, (Vorname Nachname)

anbei findest du den Ãœberweisungsbeleg, das Geld sollte also bald bei dir auf dem Konto sein. Ebenfalls anbei der Scan der Vereinbarung.

http://denks.net/gescanntes-Dokument/

Herzliche Grüße,

Semmler Markus

Achtung: Es handelt sich um eine betrügerisch E-Mail! Die E-Mail stammt nicht von dem genannten Absender! Klicken Sie nicht auf den Link!

Der Link in der E-Mail verweist auf die Adressen

- denks.net/gescanntes-Dokument/

- sandstonesoftware.com.au/2017-5756/

- mariovalente.it/Rechnung-Bestellung-97866/

- sagtalent.com/Rechnung-im-Anhang/

Von der Adresse wird eine Microsoft Word – Datei wie z. B.

Rechnung-Oktober-2017.doc

Scan.doc

Ihre-Bestellung-wurde-versendet-535999850.doc

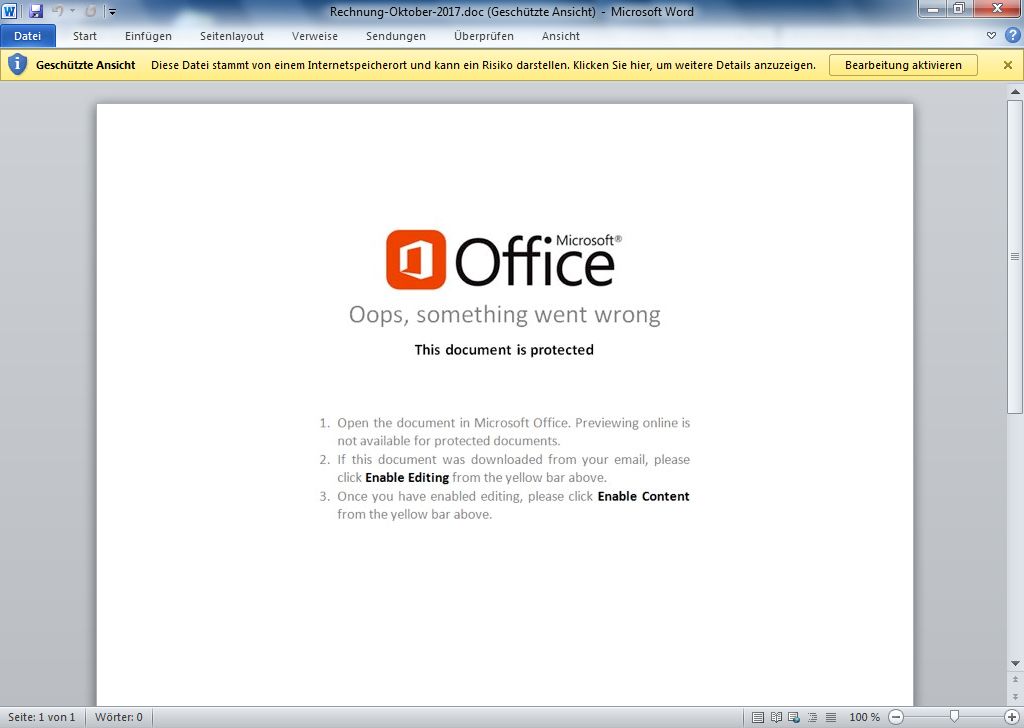

geladen. Öffnen Sie nicht die Dateien! Die .doc-Dateien enthalten ein bösartiges Makro! Die Microsoft Word – Dateien würden so aussehen:

Geschützte Ansicht

Diese Datei stammt von einem Internetspeicherort und kann ein Risiko darstellen. Klicken Sie hier, um weitere Details anzuzeigen.

Bearbeitung aktivierenMicrosoft Office

Oops, something went wrong

This document is protected

1 Open the document in Microsoft Office. Previewing online is not available for protected documents

2 If this document was downloaded from your email, please click Enable Editing from the yellow bar above.

3 Once you have enabled editing, please click Enable Content from the yellow bar above.

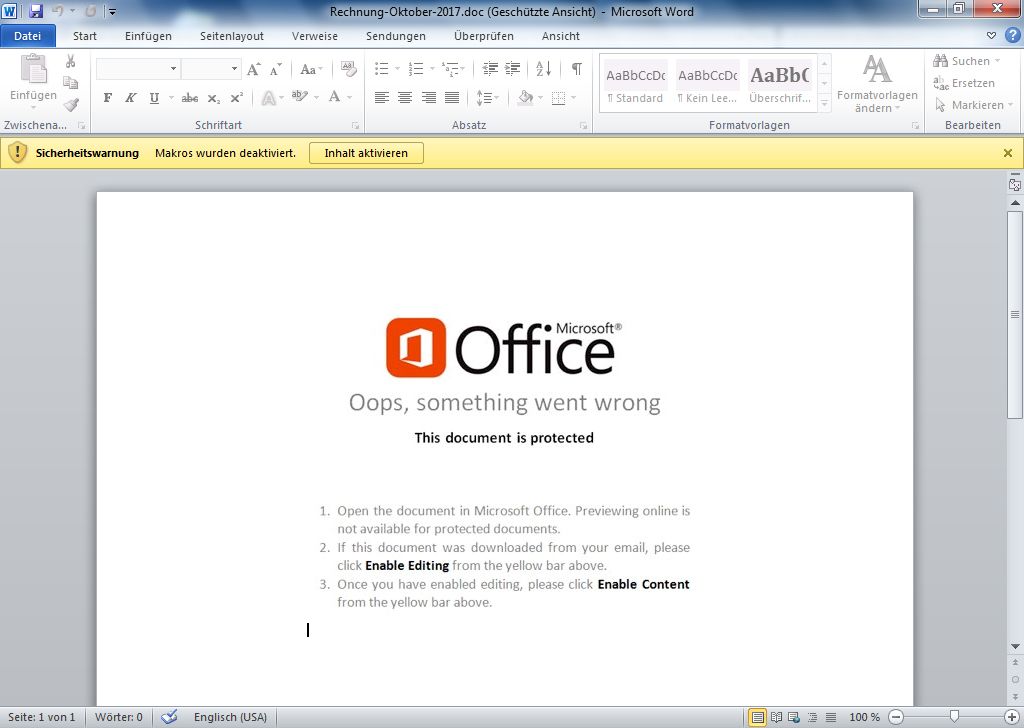

Nach „Bearbeiten aktivieren“ sieht man, dass im Dokument ein Makro enthalten ist:

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

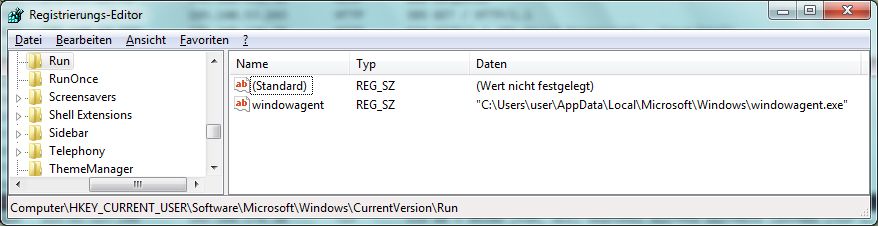

Das bösartige Makro würde von der Domain meditur.com/z/ eine Datei laden.

Nach der Ausführung legt sich das Programm in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 33/65! Führen Sie das Programm daher nicht aus!

Nach der Infektion nimmt das Programm sowohl mit den IP-Adressen

- 85.214.27.204:443

- 5.196.192.222:8080

- 198.1.78.129:8080

- 147.135.209.118:443

Kontakt auf. Auch wenn die Adressen einen Error 404 liefern, dieser dient dem Trojaner zur Kommunikation.