englische Rechnungen wie ‚Invoice CNO-E746591 September 18‘ oder ‚Sales invoice‘ bringen die bösartige Software ‚Emotet‘!

Am Montag, den 01. Oktober 2018 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in englischer Sprache versendet. Achtung: Die E-Mail stammt nicht von dem darin genannten Absender! Öffnen Sie nicht das Microsoft Word-Dokument! Ein Makro im Word-Dokument lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

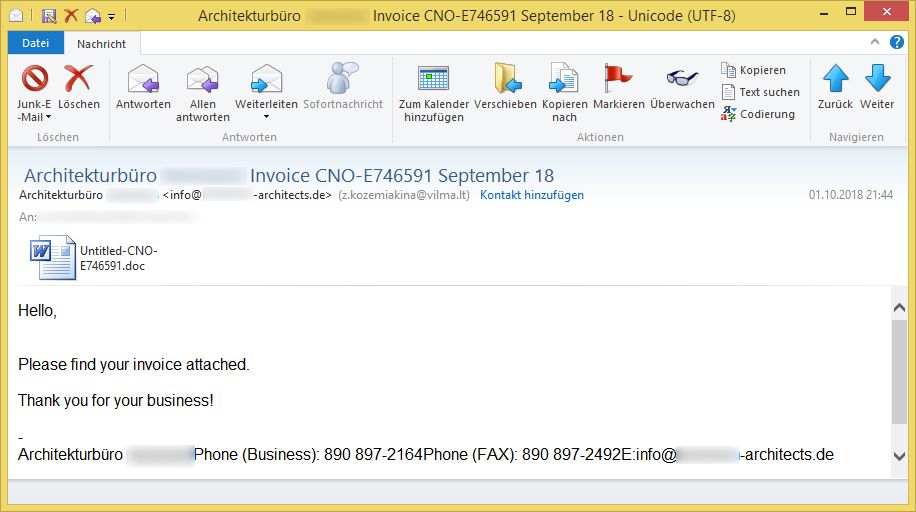

Betreff: Architekturbüro ****** Invoice CNO-E746591 September 18

Absender: Architekturbüro ****** (info@******-architects.de) ([email protected])Hello,

Please find your invoice attached.

Thank you for your business!

–

Architekturbüro ******Phone (Business): 890 897-2164Phone (FAX): 890 897-2492E:info@******-architects.de

Achtung: Es handelt sich um eine betrügerische E-Mail! Die E-Mail stammt nicht von dem darin genannten Absender! Öffnen Sie nicht die Anlage!

Neben der o. g. E-Mail gibt es auch noch folgende Variante:

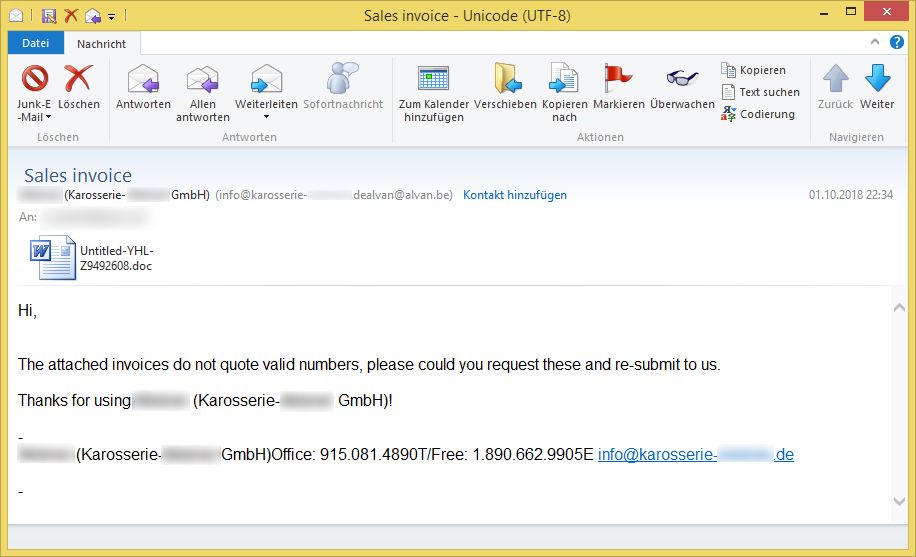

Betreff: Sales invoice

Absender: ****** (Karosserie-****** GmbH) (info@karosserie-******[email protected])Hi,

The attached invoices do not quote valid numbers, please could you request these and re-submit to us.

Thanks for using ****** (Karosserie-****** GmbH)!

–

****** (Karosserie-****** GmbH)Office: 915.081.4890T/Free: 1.890.662.9905E info@karosserie-******.de

Öffnen Sie nicht die Microsoft Word-Datei!

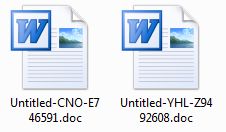

- Untitled-CNO-E746591.doc

- Untitled-YHL-Z9492608.doc

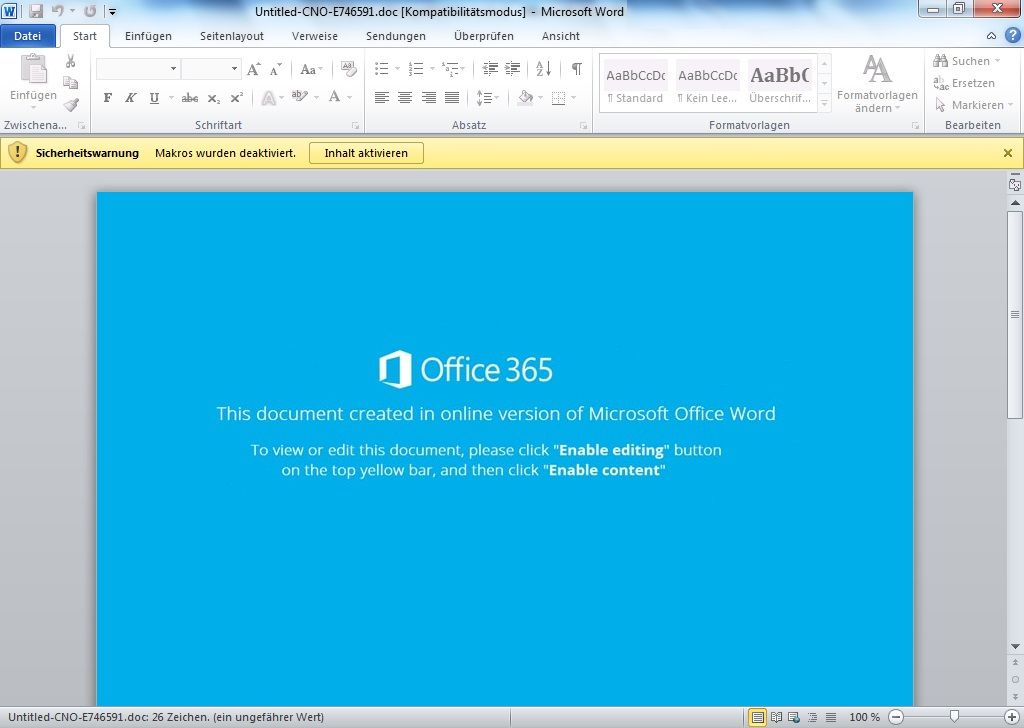

Die .doc-Datei enthält ein bösartiges Makro! Die Microsoft Word – Datei würde so aussehen:

Office 365

This document created in online version of Microsoft Office Word

To view or edit this document, please click ‚Enable editing‘ button on the top of the yellow bar, and then click ‚Enable content‘

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

Das bösartige Makro würde von der Adresse

- bsrcellular.com/zhm65KeNd

eine Datei nachladen und ausführen.

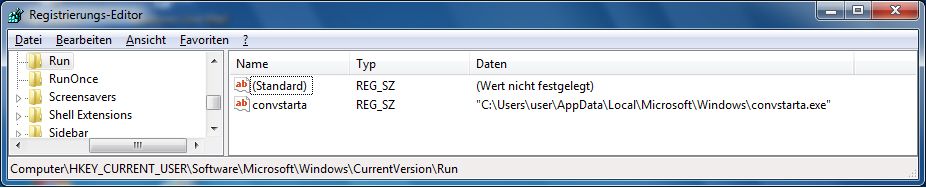

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: convstarta

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\convstarta.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 19/69! Führen Sie das Programm daher nicht aus!

Nach der Infektion würde die bösartige Software mit der IP-Adresse 87.66.13.80 Kontakt aufnehmen!