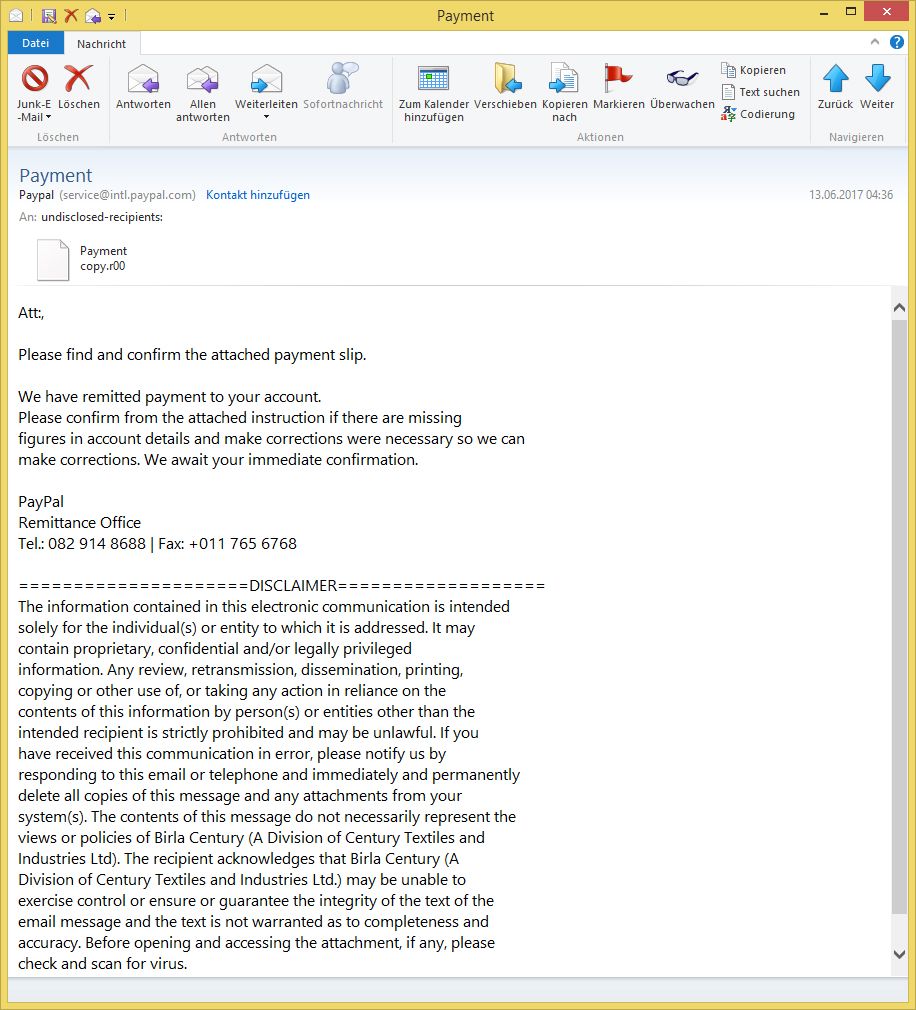

Payment von Paypal ([email protected])

Am Dienstag, den 13. Juni 2017 wurde durch unbekannte Dritte die folgende E-Mail in englischer Sprache versendet. Achtung: Die E-Mail stammt nicht von PayPal! Öffnen Sie deswegen nicht die Anlage und führen Sie die darin enthaltene Datei nicht aus!

Betreff: Payment

Absender: Paypal ([email protected])Att:,

Please find and confirm the attached payment slip.

We have remitted payment to your account.

Please confirm from the attached instruction if there are missing

figures in account details and make corrections were necessary so we can

make corrections. We await your immediate confirmation.PayPal

Remittance Office

Tel.: 082 914 8688 | Fax: +011 765 6768

Achtung: Es handelt sich um eine gefälschte E-Mail! Die E-Mail stammt nicht von PayPal! Das Unternehmen hat mit der E-Mail nichts zu tun! Klicken Sie deswegen nicht auf den Link und geben Sie keine Daten ein!

Unter dem Vorwand, man soll fehlende Daten ergänzen, fordert die E-Mail zum Öffnen der Anlage auf. Als Anlage ist ein Archiv „Payment copy.r00“ beigefügt, welches eine Datei „Payment copy.PDF.scr“ enthält.

![]()

Führen Sie die „Payment copy.PDF.scr“ nicht aus! Virustotal zeigt bereits eine Erkennungsrate von 31/59!

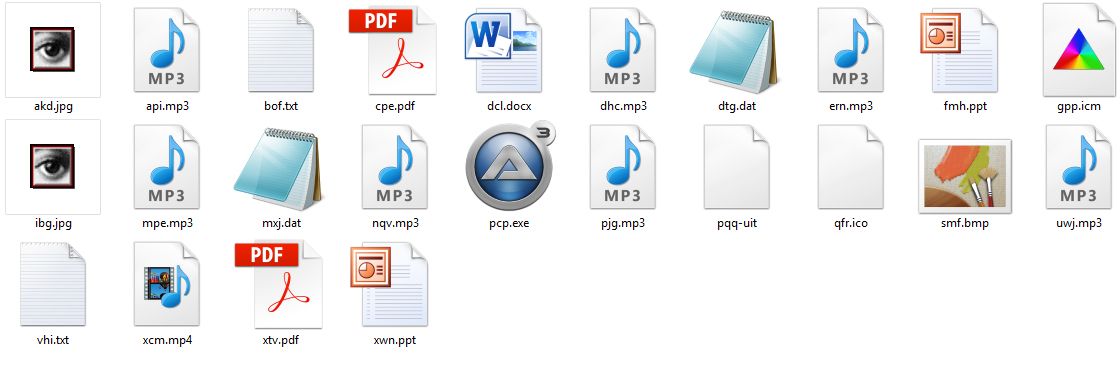

Nach der Ausführung würde sich das Programm im Roaming-Verzeichnis ablegen (dort in ein Unterverzeichnis). Per Registry würde dafür gesorgt, dass die Datei bei jedem Start ausgeführt wird. In der Registry wird das Programm als angebliches „WindowsUpdate“ bezeichnet:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: WindowsUpdate

Daten: C:\Users\user\AppData\Roaming\bhu\pcp.exe C:\Users\user\AppData\Roaming\bhu\pqq-uit

Im verlinkten Verzeichnis liegen neben der „pcp.exe“ gleich diverse Dateien. Virustotal zeigt für die pcp.exe eine Erkennungsrate von nur 2/58.

akd.jpg

api.mp3

bof.txt

cpe.pdf

dcl.docx

dhc.mp3

dtg.dat

ern.mp3

fmh.ppt

gpp.icm

ibg.jpg

mpe.mp3

mxj.dat

nqv.mp3

pcp.exe

pjp.mp3

pqq-uit

qfr.ico

smf.bmp

uwj.mp3

vhi.txt

xcm.mp4

xtv.pdf

xwn.ppt