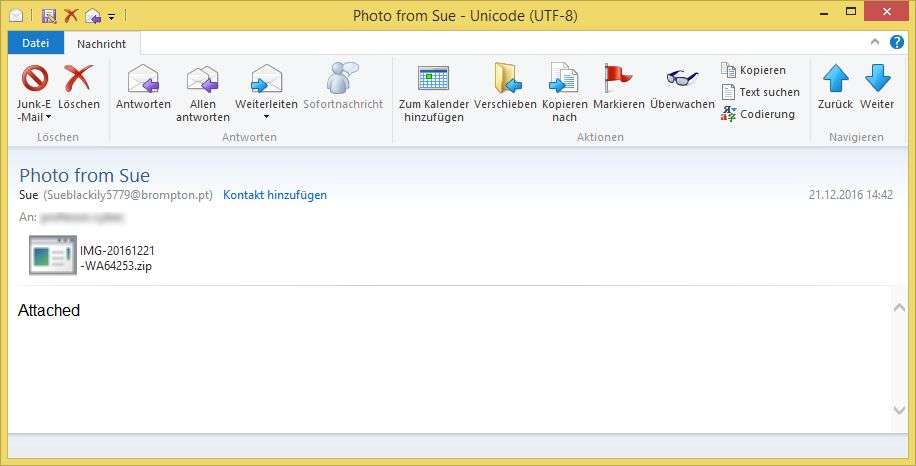

Photo from Sue (oder anderen Vornamen)

Achtung: Die folgende, am Mittwoch, den 21. Dezember 2016 durch unbekannte Dritte in englischer Sprache versendete E-Mail, lädt den Verschlüsselungs- und Erpressungstrojaner „Locky“ (Ransomware) nach. Öffnen Sie daher nicht die Anlage und führen Sie diese nicht aus!

Betreff: Photo from Sue

Absender: Sue ([email protected])Attached

Anlage: IMG-20161221-WA64253.zip

Die E-Mail kommt mit wenig Inhalt und einer .zip-Datei als Anlage: „IMG-20161221-WA64253.zip“. In diesem ZIP-Archiv ist eine .wsf-Datei enthalten (wie z. B. „WA7EB4B5.wsf“).

Darin lädt ein Script von der Domain minilab.ca/87gyub?MDiuiTGzjpL=tNMCzKB eine Datei und speichert diese als .dll-Datei auf dem Computer (z. B. „IJzdtaohW1.dll“). Hierbei handelt es sich um die Ransomware „Locky“ (Verschlüsselungs- und Erpressungstrojaner).

Während der Verschlüsselung benennt der Trojaner viele Dateien in *.osiris um:

![]()

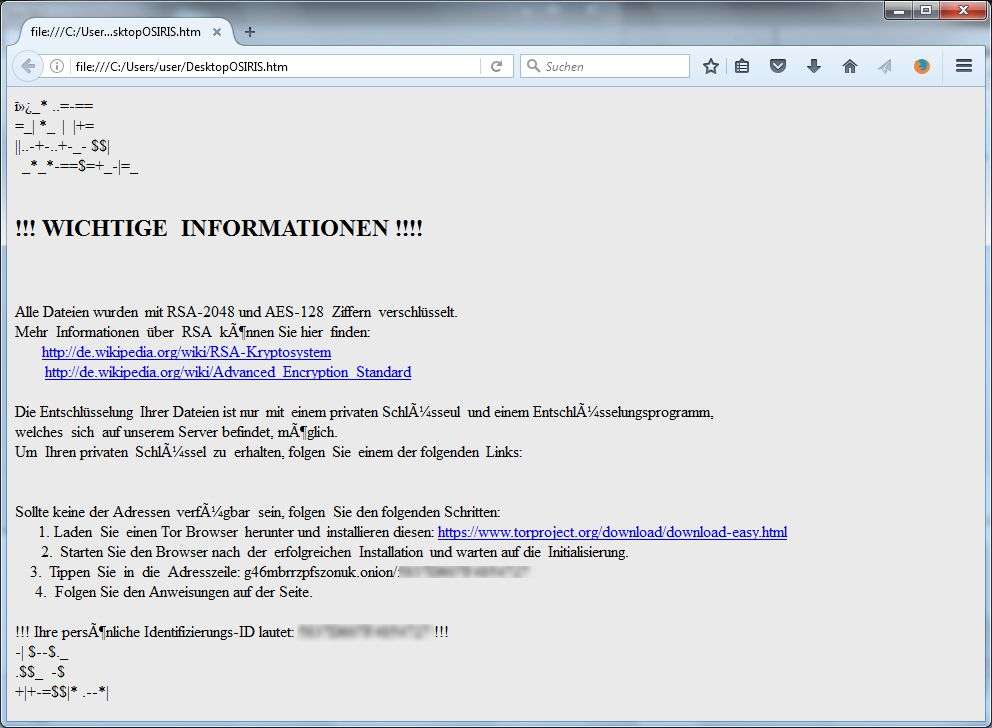

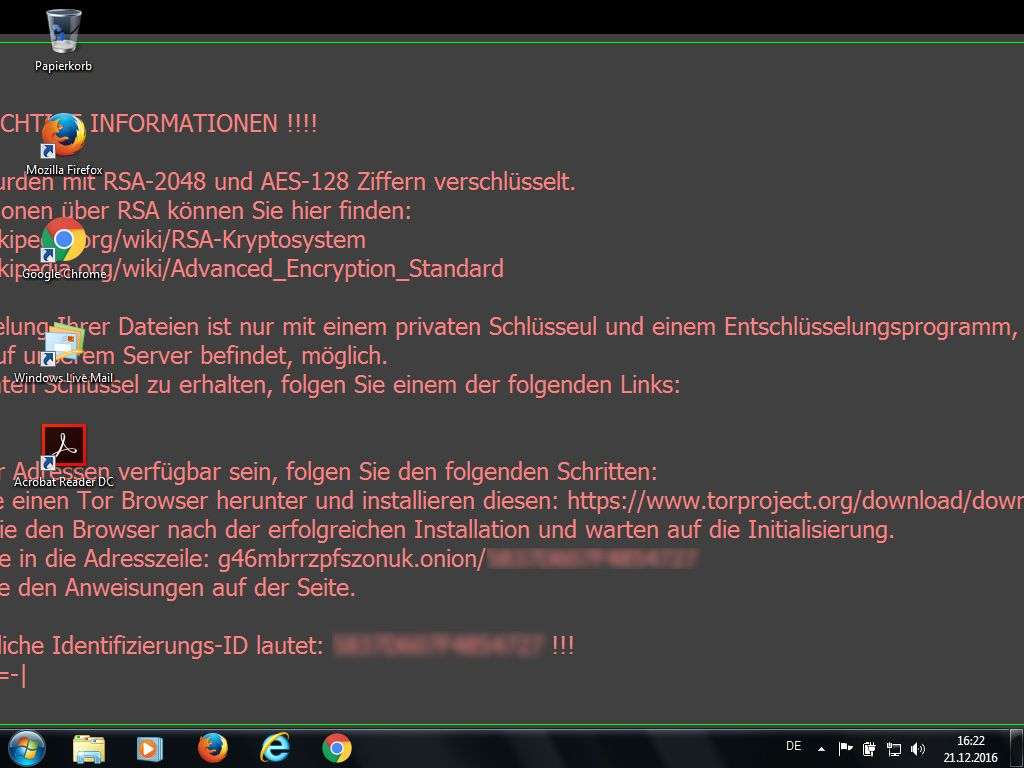

Außerdem legt er zwei Dateien an (DesktopOSIRIS.htm und DesktopOSIRIS.bmp), die sich am Ende der Verschlüsselung automatisch öffnen:

_* ..=-==

=_| *_ | |+=

||..-+-..+-_- $$|

_*_*-==$=+_-|=_!!! WICHTIGE INFORMATIONEN !!!!

Alle Dateien wurden mit RSA-2048 und AES-128 Ziffern verschlüsselt.

Mehr Informationen über RSA können Sie hier finden:

http://de.wikipedia.org/wiki/RSA-Kryptosystem

http://de.wikipedia.org/wiki/Advanced_Encryption_StandardDie Entschlüsselung Ihrer Dateien ist nur mit einem privaten Schlüsseul und einem Entschlüsselungsprogramm, welches sich auf unserem Server befindet, möglich.

Um Ihren privaten Schlüssel zu erhalten, folgen Sie einem der folgenden Links:Sollte keine der Adressen verfügbar sein, folgen Sie den folgenden Schritten:

1. Laden Sie einen Tor Browser herunter und installieren diesen: https://www.torproject.org/download/download-easy.html

2. Starten Sie den Browser nach der erfolgreichen Installation und warten auf die Initialisierung.

3. Tippen Sie in die Adresszeile: g46mbrrzpfszonuk.onion/*************

4. Folgen Sie den Anweisungen auf der Seite.!!! Ihre persönliche Identifizierungs-ID lautet: ************** !!!

-| $–$._

.$$_ -$

+|+-=$$|* .–*|

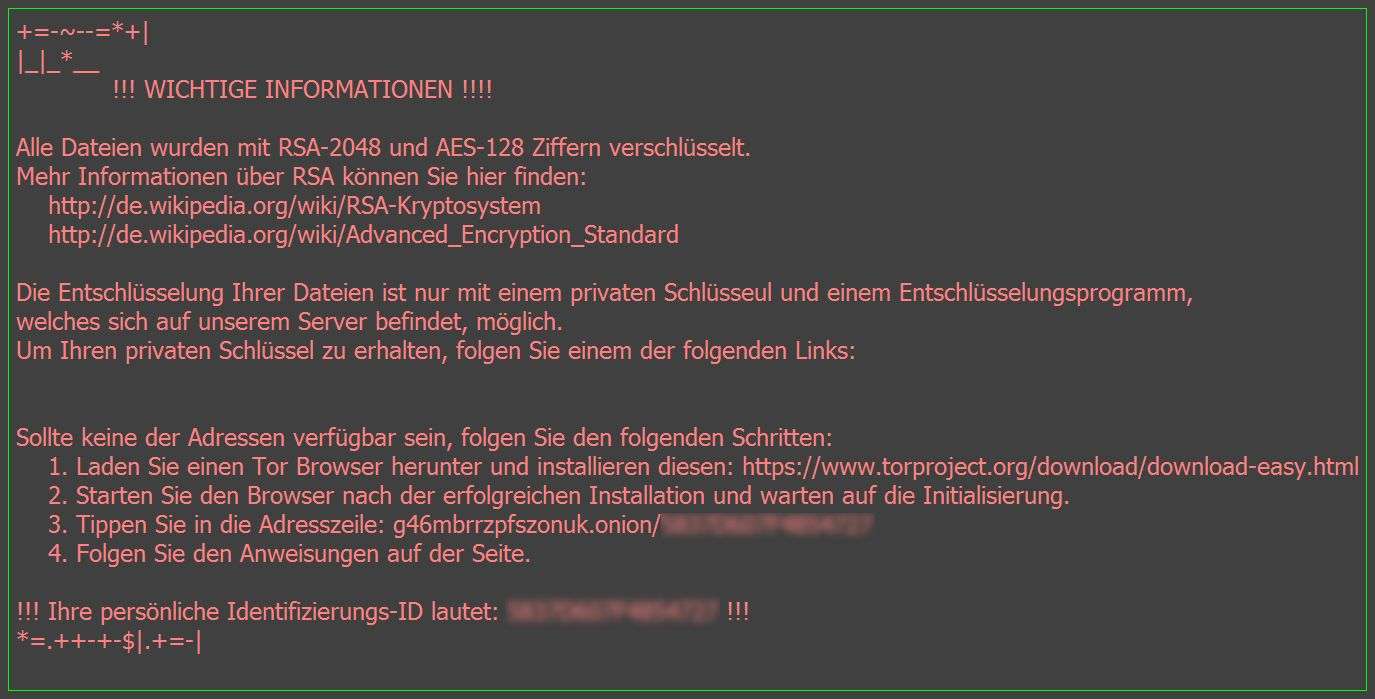

Die Bild-Datei wird auch gleichzeitig als Desktop-Hintergrund eingestellt. Je nach dem, wie viele Icons auf dem Desktop liegen und wie groß die Bildschirmauflösung ist, könnte der Desktop somit z. B. so aussehen:

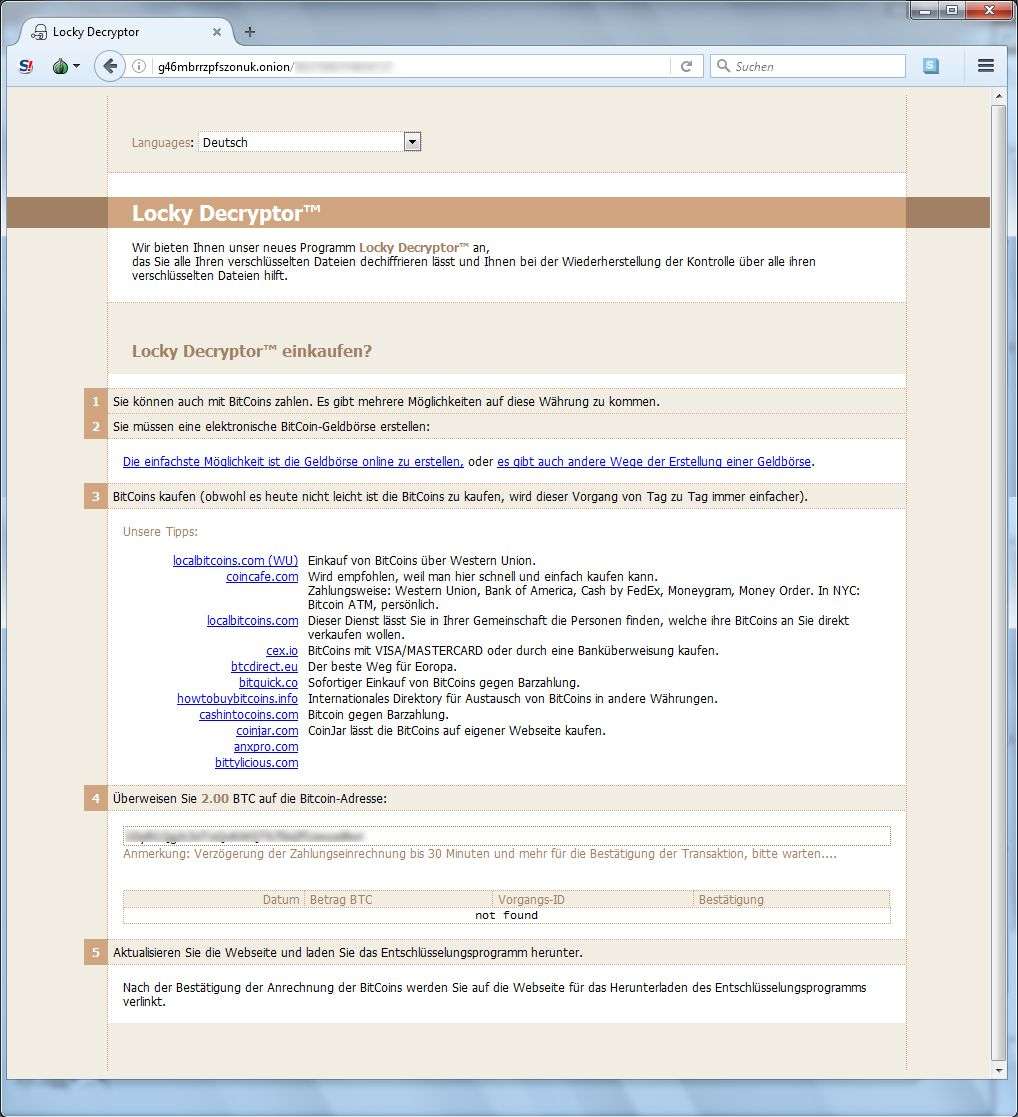

Die Meldung verweist bereits seit einigen Monaten nur noch auf Seiten, die sich in einem TOR-Browser öffnen lassen. Die Erpressung würde im TOR-Browser wie folgt aussehen: