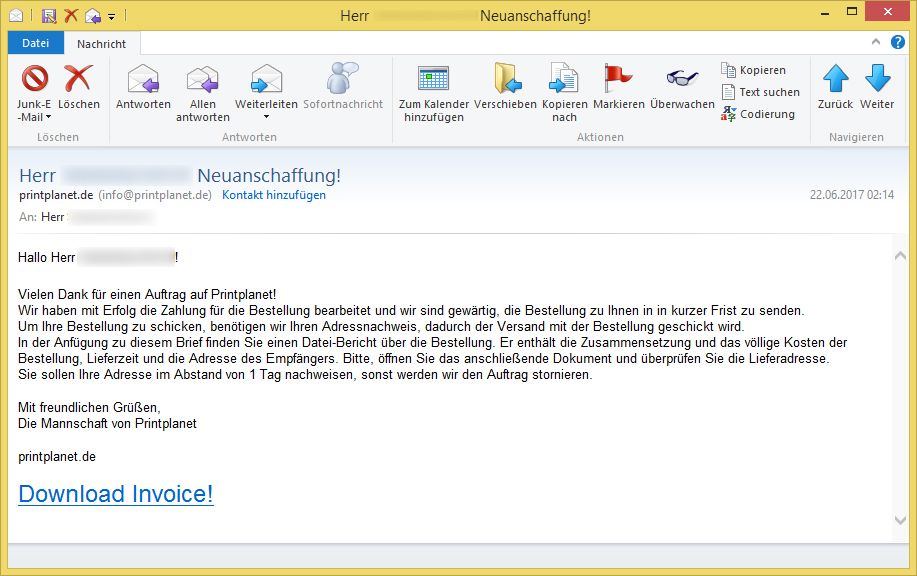

Herr (Vorname Nachname) Neuanschaffung!, neue Ordnung! oder -bestellen von printplanet.de ([email protected])

Am Donnerstag, den 22. Juni 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in deutscher Sprache versendet. Öffnen Sie deswegen nicht die Anlage! Achtung: Es wird eine bösartige Software nachgeladen, die u. a. Ihre Passwörter protokolliert und an Dritte übermittelt sowie Ihnen im Online-Banking Geld klauen möchte!

Betreff: Herr (Vorname Nachname) Neuanschaffung!, neue Ordnung! oder -bestellen

Absender: printplanet.de ([email protected])Hallo Herr (Vorname Nachname)!

Vielen Dank für einen Auftrag auf Printplanet!

Wir haben mit Erfolg die Zahlung für die Bestellung bearbeitet und wir sind gewärtig, die Bestellung zu Ihnen in in kurzer Frist zu senden.

Um Ihre Bestellung zu schicken, benötigen wir Ihren Adressnachweis, dadurch der Versand mit der Bestellung geschickt wird.

In der Anfügung zu diesem Brief finden Sie einen Datei-Bericht über die Bestellung. Er enthält die Zusammensetzung und das völlige Kosten der Bestellung, Lieferzeit und die Adresse des Empfängers. Bitte, öffnen Sie das anschließende Dokument und überprüfen Sie die Lieferadresse.

Sie sollen Ihre Adresse im Abstand von 1 Tag nachweisen, sonst werden wir den Auftrag stornieren.Mit freundlichen Grüßen,

Die Mannschaft von Printplanetprintplanet.de

Download Invoice!

Achtung: Es handelt sich um eine betrügerische E-Mail! Öffnen Sie nicht die Anlage!

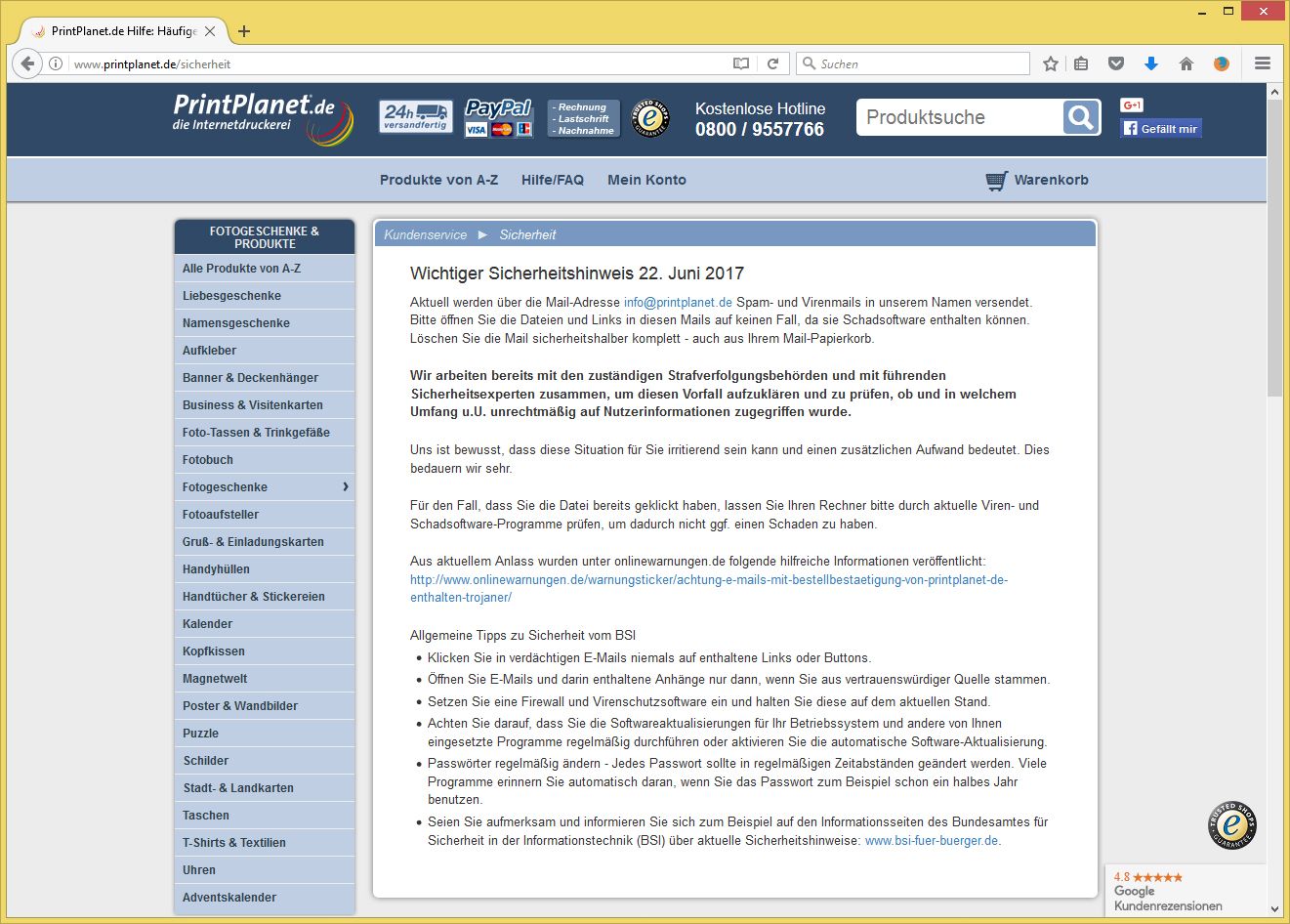

PrintPlanet.de warnt selbst vor dieser E-Mail:

Wichtiger Hinweis: Es werden gerade Spam-Mails in unserem Namen versendet. Bitte beachten Sie unsere aktuellen Sicherheitshinweise unter www.printplanet.de/sicherheit

bzw. gibt Tipps zum Umgang:

Wichtiger Sicherheitshinweis 22. Juni 2017

Aktuell werden über die Mail-Adresse [email protected] Spam- und Virenmails in unserem Namen versendet. Bitte öffnen Sie die Dateien und Links in diesen Mails auf keinen Fall, da sie Schadsoftware enthalten können. Löschen Sie die Mail sicherheitshalber komplett – auch aus Ihrem Mail-Papierkorb.

Die E-Mail enthält neben dem Vor- und Nachnamen unterschiedliche Texte wie Neuanschaffung, neue Ordnung! oder -bestellen.

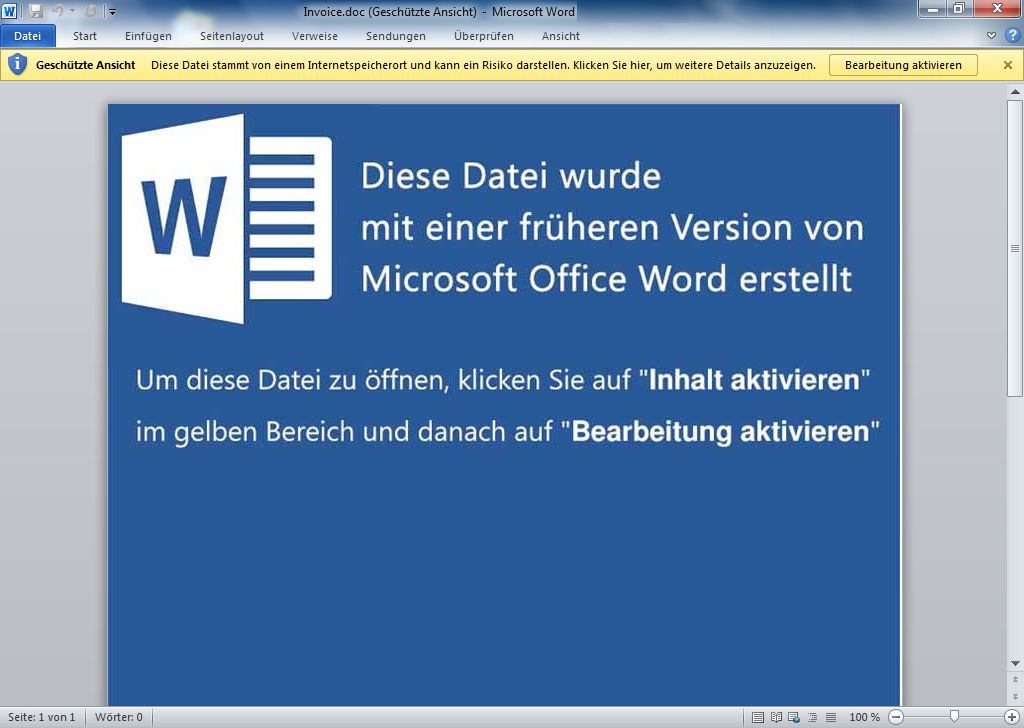

Der Link „Download Invoice!“ lädt von jugendfeuerwehr-anroechte.de/Invoice.doc oder holzwallmeier.de/Invoice.doc eine Word-Datei nach. Die „Invoice.doc“ sieht wie folgt aus:

Geschützte Ansicht Diese Datei stammt von einem Internetspeicherort und kann ein Risiko darstellen. Klicken Sie hier, um weitere Details anzuzeigen. Bearbeitung aktivieren.

Diese Datei wurde mit einer früheren Version von Microsoft Office Word erstellt

Um diese Datei zu öffnen, klicken Sie auf „Inhalt aktivieren“ im gelben Bereich und danach auf „Bearbeitung aktivieren“.

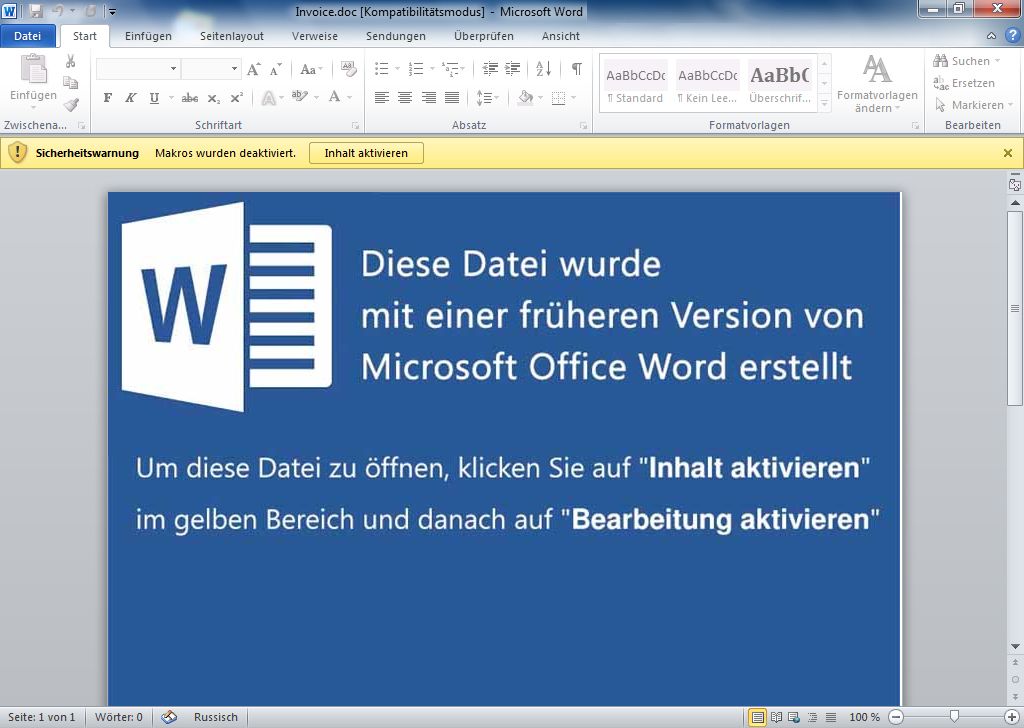

Nach einem Klick auf „Bearbeitung aktivieren“ würde ein Makro ausgeführt.

Sicherheitswarnung Makros wurden deaktiviert Inhalt aktivieren

Das Makro lädt eine Datei „60859.exe“ herunter. Laut Virustotal liegt die Erkennungsrate bei 8/48. Nach dem Verhalten und den Erkennungen Win32/Spy.Ursnif.AO sowie

Win32.Trojan-Dropper.Ursnif.OKMA4O dürfte es sich um den Snifula-Trojaner (Ursnif) handeln.

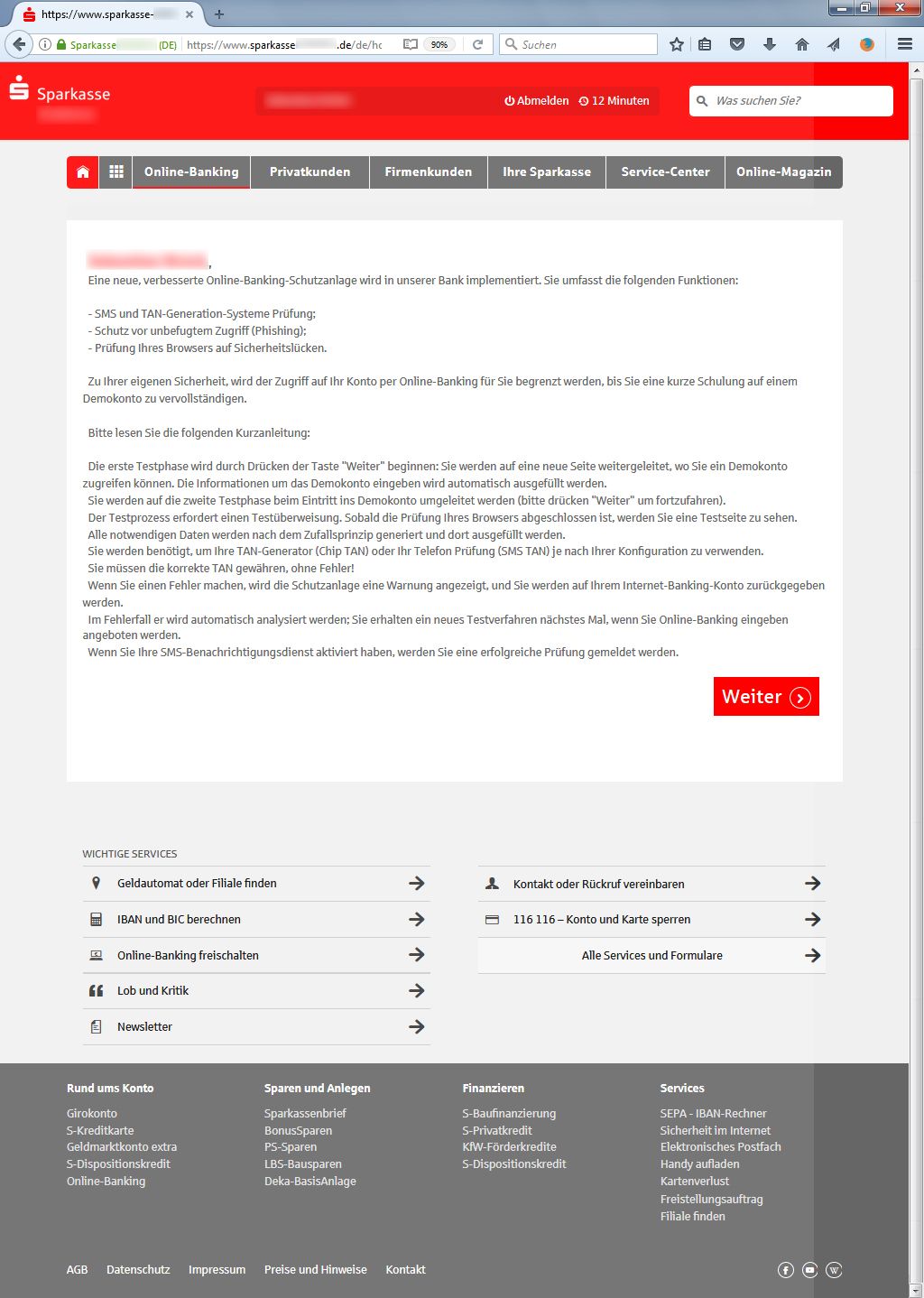

Dieser protokolliert alle aufgerufenen Internetseiten und eingegebenen Daten (u. a. Passwörter) und übermittelt diese an Dritte. Außerdem verändert das Trojanisches Pferd das Verhalten des Online-Banking (hier am Beispiel einer Sparkasse). Achtung: Es handelt sich um eine gefälschte Einblendung. Diese stammt nicht von Ihrer Bank! Folgen Sie nicht der Aufforderung! Geben Sie TAN-Nummern niemals ein, wenn Sie keine Transaktion (z. B. Überweisung) tätigen und kontrollieren Sie immer die Auftragsdaten (z. B. im TAN-Generator)!

(Vorname Nachname),

Eine neue, verbesserte Online-Banking-Schutzanlage wird in unserer Bank implementiert. Sie umfasst die folgenden Funktionen:

– SMS und TAN-Generation-Systeme Prüfung;

– Schutz vor unbefugtem Zugriff (Phishing);

– Prüfung Ihres Browsers auf Sicherheitslücken.Zu Ihrer eigenen Sicherheit, wird der Zugriff auf Ihr Konto per Online-Banking für Sie begrenzt werden, bis Sie eine kurze Schulung auf einem Demokonto zu vervollständigen.

Bitte lesen Sie die folgenden Kurzanleitung:

Die erste Testphase wird durch Drücken der Taste „Weiter“ beginnen: Sie werden auf eine neue Seite weitergeleitet, wo Sie ein Demokonto zugreifen können. Die Informationen um das Demokonto eingeben wird automatisch ausgefüllt werden.

Sie werden auf die zweite Testphase beim Eintritt ins Demokonto umgeleitet werden (bitte drücken „Weiter“ um fortzufahren).

Der Testprozess erfordert einen Testüberweisung. Sobald die Prüfung Ihres Browsers abgeschlossen ist, werden Sie eine Testseite zu sehen.

Alle notwendigen Daten werden nach dem Zufallsprinzip generiert und dort ausgefüllt werden.

Sie werden benötigt, um Ihre TAN-Generator (Chip TAN) oder Ihr Telefon Prüfung (SMS TAN) je nach Ihrer Konfiguration zu verwenden.

Sie müssen die korrekte TAN gewähren, ohne Fehler!

Wenn Sie einen Fehler machen, wird die Schutzanlage eine Warnung angezeigt, und Sie werden auf Ihrem Internet-Banking-Konto zurückgegeben werden.

Im Fehlerfall er wird automatisch analysiert werden; Sie erhalten ein neues Testverfahren nächstes Mal, wenn Sie Online-Banking eingeben angeboten werden.

Wenn Sie Ihre SMS-Benachrichtigungsdienst aktiviert haben, werden Sie eine erfolgreiche Prüfung gemeldet werden.

Weiter

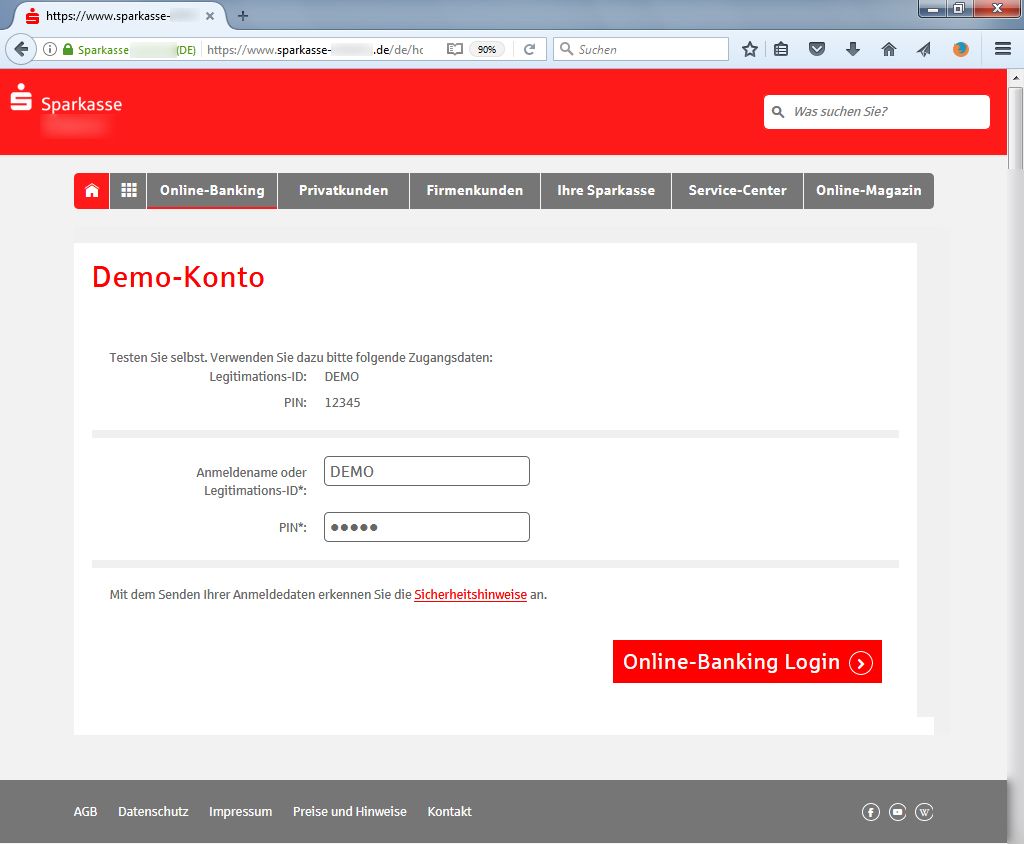

Würden Sie auf „Weiter“ klicken, dann blendet das Trojanische Pferd folgende Seite ein. Achtung: Es handelt sich nicht um den echten Demo-Zugang Ihrer Bank! Da Sie sich nicht abgemeldet haben, befinden Sie sich immer noch in Ihrem Online-Banking! Folgen Sie daher nicht den Anweisungen!

Demo-Konto

Testen Sie selbst. Verwenden Sie dazu bitte folgende Zugangsdaten:

Legitimations-ID: DEMO

PIN: 12345Anmeldename oder Legitimations-ID*:

PIN*:Mit dem Senden Ihrer Anmeldedaten erkennen Sie die Sicherheitshinweise an.

Online-Banking Login

Danach tätigt das Trojanische Pferd einige Abfragen im Online-Banking. Während dieser Zeit dreht sich ein Zahnrad in der Mitte der Seite:

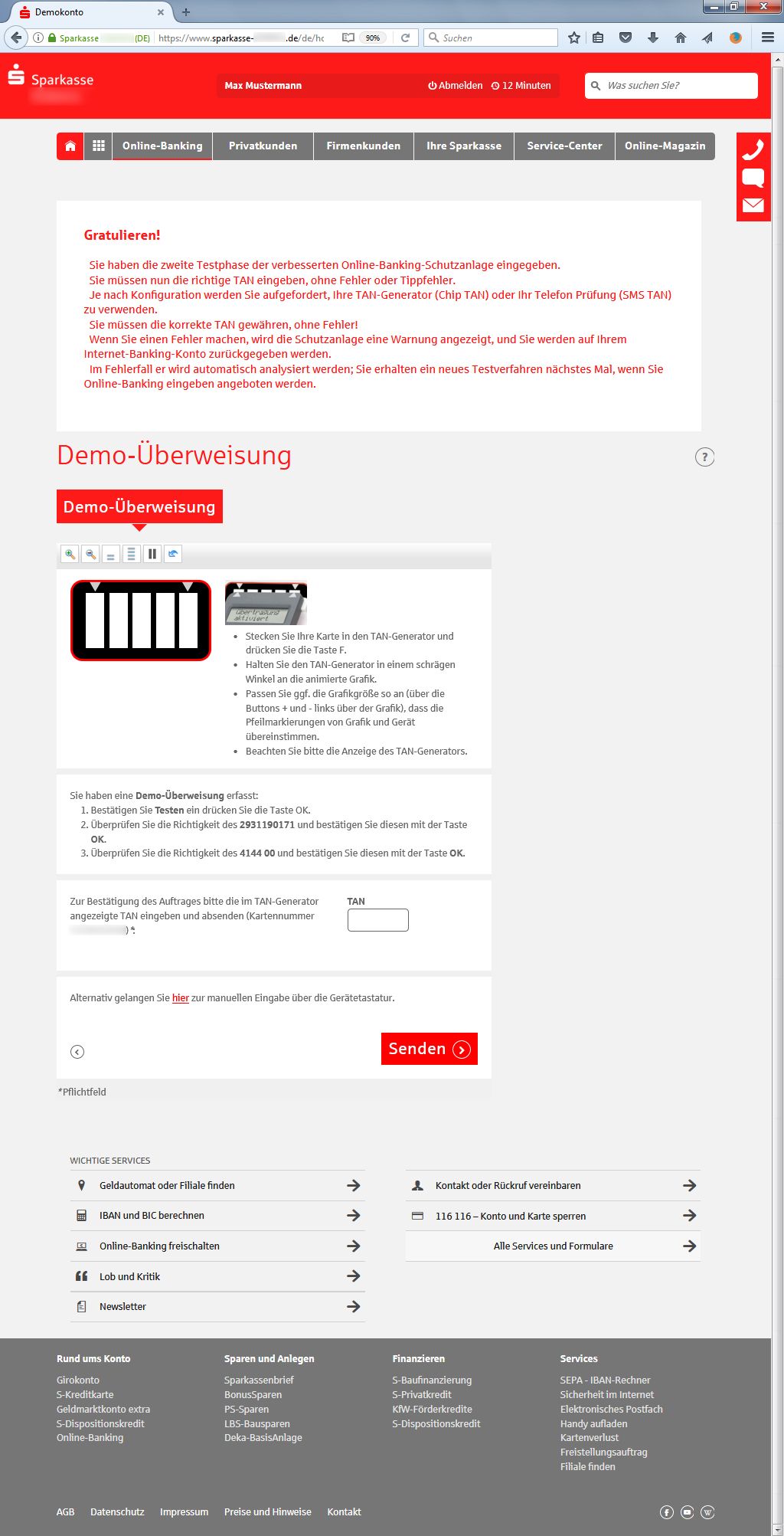

Anschließend fordert das Trojanische Pferd zur Bestätigung einer DEMO-Überweisung auf. Folgen Sie niemals dieser Aufforderung! Würde es sich um ein echtes DEMO-Konto handeln, dann könnten Sie jede X-beliebige TAN eingeben und würden niemals dazu aufgefordert, die TAN mit Hilfe Ihrer echten Karte zu erzeugen!

Herzlich Willkommen zum Demo-Konto. Sie haben die zweite Testphase der verbesserten Online-Banking-Schutzanlage eingegeben.

Bitte drücken „WEITER“ um fortzufahren.Demo-Überweisung

Begünstigter (Name oder Firma)*: Hans Muller

IBAN*: DEXX XXXX XXXX X293 1190 171

Betrag*: 4144 EUR

Verwendungszweck: Demo

Ausführung: TT.MM.JJJJ

Auftraggeberkonto*: 123456 – Mustermann, Max

Weiter

Danach würde die betrügerische Einblendung zur Erzeugung der TAN auffordern. Folgen Sie nicht der Aufforderung! Geben Sie TAN-Nummern niemals ein, wenn Sie keine Transaktion (z. B. Überweisung) tätigen und kontrollieren Sie immer die Auftragsdaten (z. B. im TAN-Generator)!

Gratulieren!

Sie haben die zweite Testphase der verbesserten Online-Banking-Schutzanlage eingegeben.

Sie müssen nun die richtige TAN eingeben, ohne Fehler oder Tippfehler.

Je nach Konfiguration werden Sie aufgefordert, Ihre TAN-Generator (Chip TAN) oder Ihr Telefon Prüfung (SMS TAN) zu verwenden.

Sie müssen die korrekte TAN gewähren, ohne Fehler!

Wenn Sie einen Fehler machen, wird die Schutzanlage eine Warnung angezeigt, und Sie werden auf Ihrem Internet-Banking-Konto zurückgegeben werden.

Im Fehlerfall er wird automatisch analysiert werden; Sie erhalten ein neues Testverfahren nächstes Mal, wenn Sie Online-Banking eingeben angeboten werden.

Sie werden für eine Demo-Überweisung niemals Ihre echte Bankkarte benötigen! Folgen Sie daher niemals dieser Aufforderung!

Haben Sie eine betrügerische Buchung bestätigt? Wenden Sie sich in diesem Fall umgehend an Ihre Bank oder lassen Sie Ihren Online-Banking-Zugang über die zentrale Sperr-Hotline 116 116 sperren und wenden Sie sich dann zur Öffnungszeit an Ihre Bank!

Ich hab die Anlage gedownloadet, weil meine Eltern meinten, dass sie was bestellt hätten, jedoch nicht die Bearbeitung aktiviert, weil das ist ein word dokument. ich hab schnell gesehen, dass das eine Bilddatei war. Hab ich jetzt auch schon nach sich ziehende Folgen oder habe ich nochmal Glück gehabt?

Hallo Alexander,

der Trojaner wird erst durch das Word-Makro nachgeladen. So lange Du nach dem Download der Word-Datei die Bearbeitung nicht aktiviert hast, kann nichts passieren. Und selbst, wenn Du die Bearbeitung aktiviert hast, müsstest Du Dein Word so eingestellt haben, dass Makros automatisch ausgeführt werden, sonst wäre zum Nachladen ein zweiter Klick erforderlich.

Sollte er auf Deinem Rechner sein, dann surfe mal etwas und schaue Dir im Hintergrund Dein %Temp%-Verzeichnis an. Er protokolliert Deine Eingaben/aufgerufene Seiten und legt das als .bin-Datein zum Versenden kurz dort ab. Du solltest im Fall einer Infektion dort einige solcher Dateien finden.

Ich nehme aber nicht an, dass Du Dir den Trojaner eingefangen hast.

Viele Grüße,

Sebastian

Nein, habe ich nicht. Ich konnte keine .binDateien im Temp Ordner ausfindig machen. Ich danke Ihnen für diese schnelle Antwort.

Liebe Grüße,

Alexander

Hallo,

Ich habe die Word Datei auf meinem iPhone geöffnet. Bin mir nicht mehr sicher ob ich Bearbeitung aktiviert hatte. Die Datei wurde mit MS word For iOS geöffnet.

Kann auf dem iPhone was passieren? iOS kann ja eigentlich mit .exe nichts anfangen.

Danke

Erik

Hallo,

es handelt sich um einen Windows-Trojaner. Was er anstellt, habe ich eben noch ergänzt. In Europa ist das iPhone noch sicher, daher würde ich mir keine sorgen machen.

Viele Grüße,

Sebastian Brück

Gilt gleiches für das Samsung S7 ? Ich hab dummerweise auch den Anhang angelickt es öffnete sich die Windows App, mehr weiß ich nicht mehr. Heute kam die Warnung, ich hab bitdefender drüber laufen lassen der hat nix erkannt. Den Anhang hab ich aus dem download Ordner gelöscht. Is das Handy sfe?

Hallo,

ich kenne nur die Versionen mit den Links, habe aber davon gehört, dass es auch E-Mails mit Anlage gegeben haben muss. Bei den verlinkten Word-Dateien muss ein Makro ausgeführt werden, damit der Windows-Trojaner nachgeladen wird. Das Samsung S7 dürfte Android als Betriebssystem haben. Damit das Handy infiziert wird, müsste es eine .apk-Datei und keine .exe-Datei sein. Da dürfte also nichts passiert sein.

Viele Grüße,

Sebastian

Gerade die Antwort von Printplanet erhalte , da ich heute früh gleich geantwortet hatte:

Sehr geehrte Dame, sehr geehrter Herr,

vielen Dank für Ihre Mail und die direkte Kommunikation mit uns. Wir bitten um Ihr Verständnis, dass wir aufgrund der hohen Anzahl an E-Mails Ihre Nachricht im Augenblick nicht persönlich beantworten können.

Aktuell werden über die Mail-Adresse [email protected] Spam- und Virenmails in unserem Namen versendet. Bitte öffnen Sie die Dateien und Links in diesen Mails auf keinen Fall, da sie Schadsoftware enthalten können. Löschen Sie die Mail sicherheitshalber komplett – auch aus Ihrem Mail-Papierkorb.

Wir arbeiten bereits mit den zuständigen Strafverfolgungsbehörden und mit führenden Sicherheitsexperten zusammen, um diesen Vorfall aufzuklären und zu prüfen, ob und in welchem Umfang u.U. unrechtmäßig auf Nutzerinformationen zugegriffen wurde.

Weitere Sicherheitshinweise und aktuelle Informationen zu diesem Vorfall finden Sie auch auf folgender Seite: http://www.printplanet.de/sicherheit

Uns ist bewusst, dass diese Situation für Sie irritierend sein kann und einen zusätzlichen Aufwand bedeutet. Dies bedauern wir sehr.

Mit freundlichen Grüßen

Ihr PrintPlanet.de Team

———————————————————————————————-

PrintPlanet GmbH

Baumarktstraße 10

30823 Garbsen

Tel. (0800) 9 55 77 66 (kostenlose Beratungs-Hotline) Mo.-Fr. 9:00 – 18:00 Uhr

Telefon: +49 (0) 5137 / 8998-60

Telefax: +49 (0) 5137 / 8998-68

mailto:[email protected]

http://www.printplanet.de

———————————————————————————————-

Geschäftsführer: Thomas Demann, Wilhelm Alexander Soll

Handelsregister: Amtsgericht Hannover, HRB 11 09 59

Hallo,

vielen Dank für den Hinweis. Ich habe ihn gerade – neben Hinweisen, um welchen Trojaner es sich handelt, ergänzt.

Viele Grüße,

Sebastian Brück

Super Arbeit, Danke für deine Arbeit und Informationen.