Rechnungs-Details FNPE – 110-EYU2430 (Vorname Nachname) von Knauer, Karl-Heinz ([email protected]) oder Rechnung MSY – 517-Y0008 (Vorname Nachname) von Lehmann Reinigungstechnik

Am Montag, den 26. Juni 2017 wurden durch unbekannte Dritte die folgenden E-Mails in deutscher Sprache versendet. Achtung: Es handelt sich um gefälschte Nachrichten! Klicken Sie nicht auf die Links, Sie würden sonst ein Word-Dokument öffnen, welches bösartige Software nachlädt!

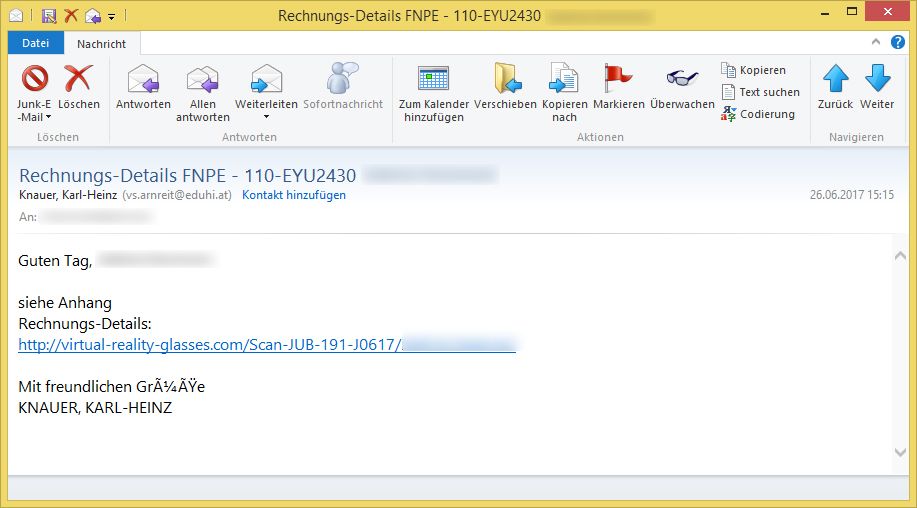

Betreff: Rechnungs-Details FNPE – 110-EYU2430 (Vorname Nachname)

Absender: Knauer, Karl-Heinz ([email protected])Guten Tag, (Vorname Nachname)

siehe Anhang

Rechnungs-Details:

http://virtual-reality-glasses.com/Scan-JUB-191-J0617/(Vorname Nachname)Mit freundlichen Grüße

Knauer, Karl-Heinz

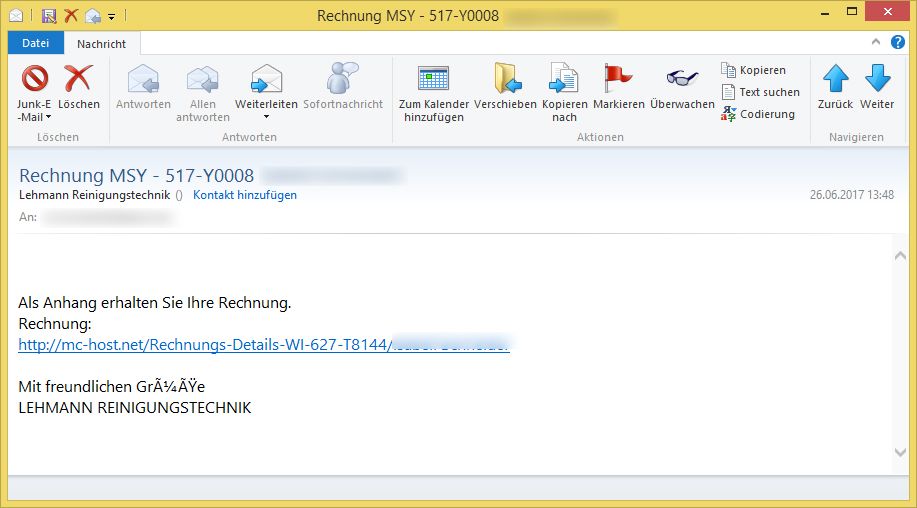

Betreff: Rechnung MSY – 517-Y0008 (Vorname Nachname)

Absender: Lehmann ReinigungstechnikAls Anhang erhalten Sie Ihre Rechnung.

Rechnung:

http://mc-host.net/Rechnungs-Details-WI-627-T8144/(Vorname Nachname)Mit freundlichen Grüße

Lehmann Reinigungstechnik

Achtung: Es handelt sich um gefälschte E-Mails! Auch wenn Sie persönlich angeredet werden, so klicken Sie dennoch nicht auf den Link!

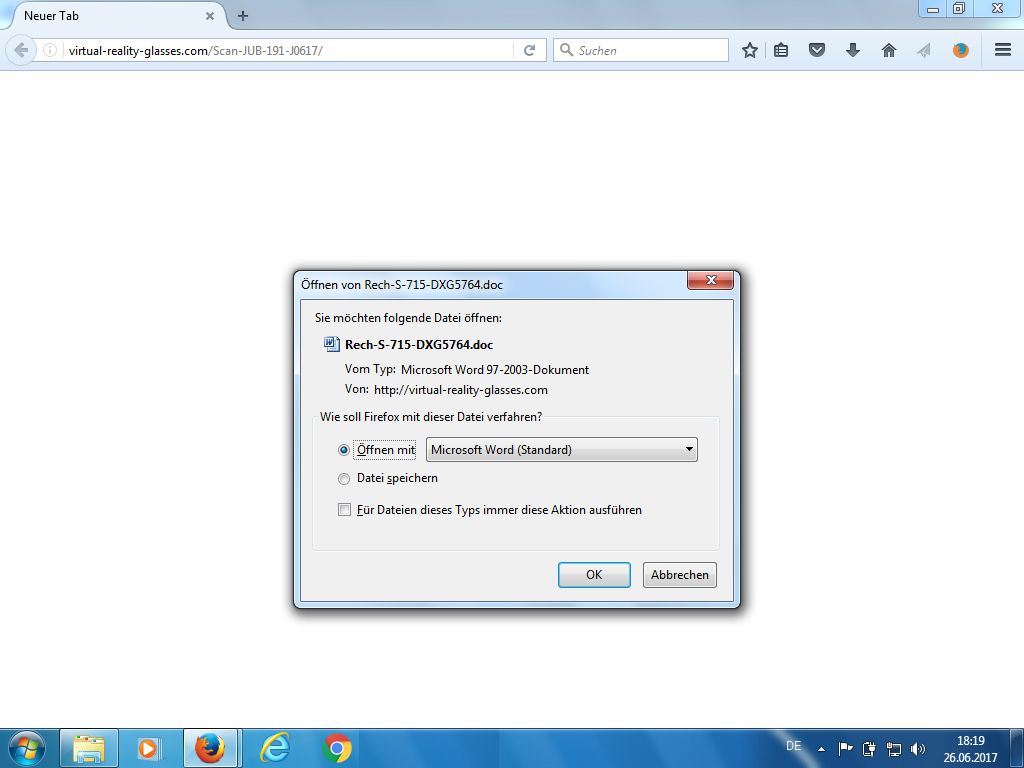

Von den verlinkten Adressen virtual-reality-glasses.com/Scan-JUB-191-J0617/ oder mc-host.net/Rechnungs-Details-WI-627-T8144/ würden Word-Dokumente geladen:

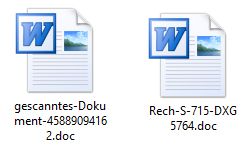

gescanntes-Dokument-45889094162.doc

Rech-S-715-DXG5764.doc

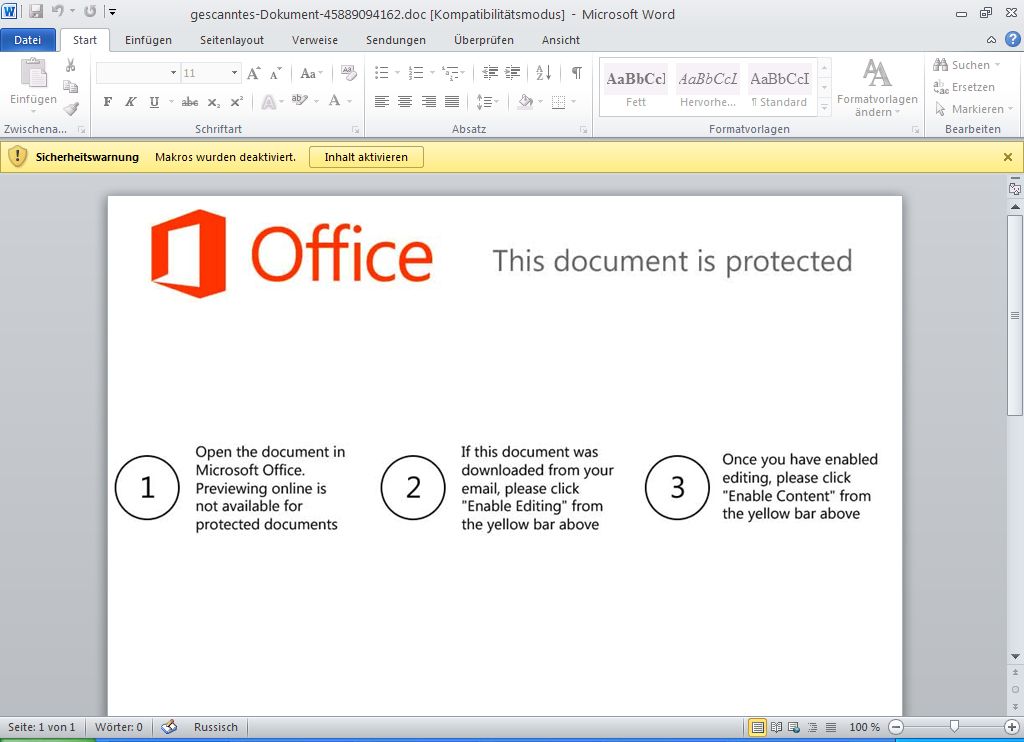

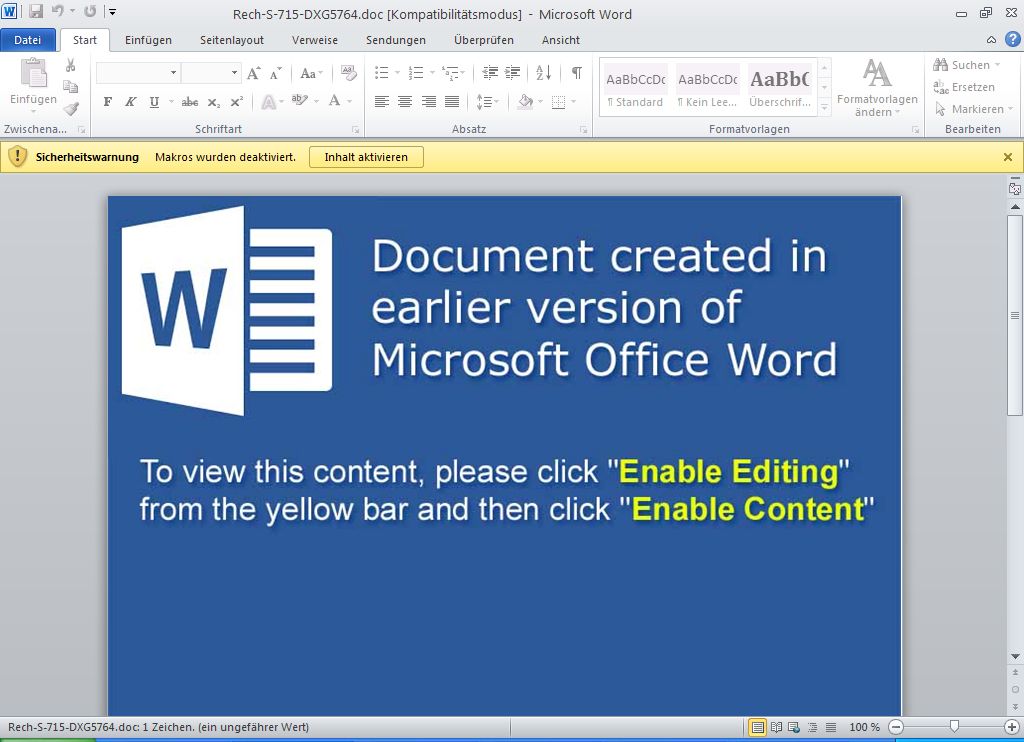

Sollten Sie das Öffnen der Word-Dokumente bestätigen, dann werden Dokumente mit englischen Anweisungen geöffnet. Diese sehen unterschiedlich aus. Hier zwei Beispiele:

Office

This document is protected

1 Open the document in Microsoft Office. Previewing online is not available for protected documents

2 If this document was downloaded from your email, please click „Enable Editing“ from the yellow bar above

3 Once you have enabled editing, please click „Enable Content“ from the yellow bar above

Document created in earlier version of Microsoft Office Word

To view this content, please click „Enable Editing“ from the yellow bar and then click „Enable Content“

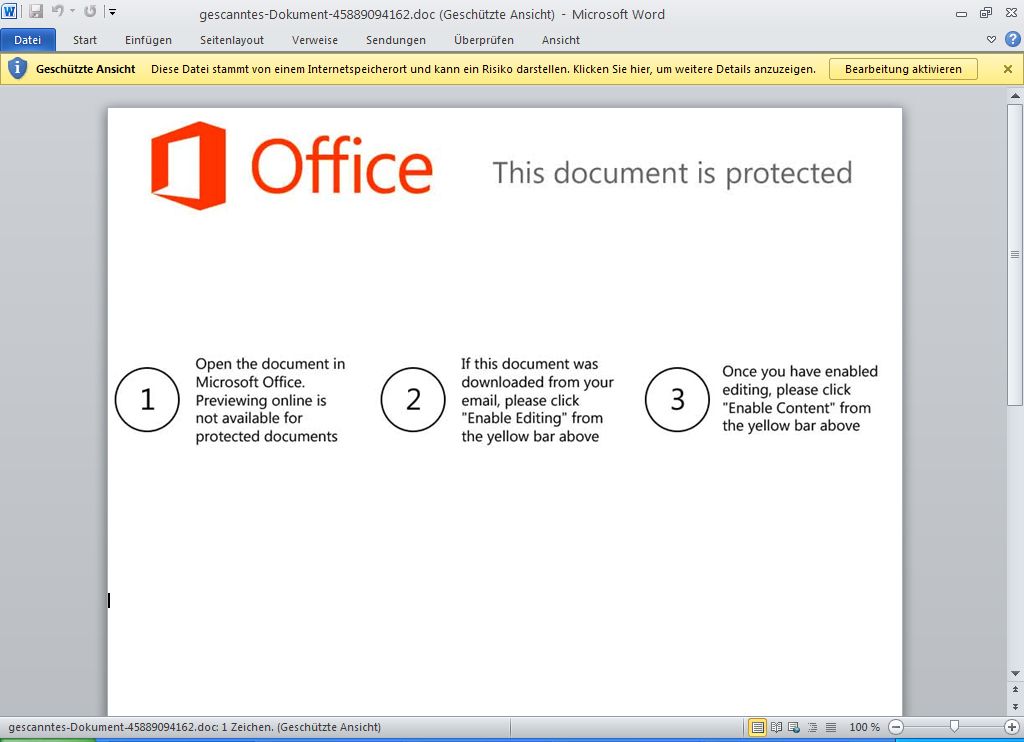

Folgen Sie nicht den Anweisungen! In den Word-Dokumenten sind Makros enthalten, die eine bösartige Software nachladen wollen! Bevor Sie den „Inhalt aktivieren“ können, würde eine Schutzmaßnahme von Micosoft Word noch einen weiteren Klick auf „Bearbeitung aktivieren“ erfordern. Klicken Sie nicht auf die beiden Funktionen!

Geschützte Ansicht

Diese Datei stammt von einem Internetspeicherort und kann ein Risiko darstellen. Klicken Sie hier, um weitere Details anzuzeigen.

Bearbeitung aktivieren

Von Adressen wie brendangallagher.net/zfunqrrnv/ oder bitnoots.com/lrox/ würden ausführbare Dateien nachgeladen. Diese werden später z. B. als „LatnLatn.exe“ im System gespeichert.

Virustotal zeigt dafür eine Erkennungsrate von 12/61.

Nach deren Ausführung sendet das Trojanische Pferd Daten an unterschiedliche IP-Adressen:

- 192.210.199.181:8080/

- 72.10.35.121:8080/

- 46.54.225.134:8080/

Guten Morgen,

ein Kollege hat gestern solch eine E-Mail erhalten. Er hat auf das Dokument geklickt, und das blaue Bild mit dem Windowszeichen ist erschienen, ist aber nicht den Anweisungen gefolgt. Demnach sollte nochmal alles gut gegangen sein.

Als Absender steht mein Name, wie kann das sein? Ist mein PC von etwas befallen uns versendet solche Mail oder wie kommt das?

Guten Morgen,

wenn ein Word-Dokument aus dem Internet geladen wird, dann müsste man zunächst auf „Bearbeitung aktivieren“ klicken, damit ein Makro ausgeführt werden kann. Wenn Word dann noch so eingestellt ist, dass Makros nicht automatisch ausgeführt werden, dann wäre ein zweiter Klick erforderlich, damit der bösartige Inhalt ausgeführt wird. Wenn er nur das Word-Dokument geöffnet hat ohne etwas anzuklicken, dann sollte nichts passiert sein.

Das E-Mail-System funktioniert wird die Briefkästen der Post. Jeder kann einen Brief oder eine Postkarte einwerfen und niemand kontrolliert, ob der darauf genannte Absender wirklich echt ist. Daher können Betrüger eine E-Mail mit jeder beliebigen E-Mail-Adresse versenden. Das bedeutet nicht gleich, dass die eigene E-Mail-Adresse gehackt ist. Es sorgt aber u. U. dafür, dass die eigene E-Mail-Adresse in SPAM-Filter aufgenommen und in der nächsten Zeit geblockt wird. Diesmal scheinen die Betrüger (wie so oft) viele unterschiedliche Adressen für den Versand verwendet zu haben. Wenn der Empfänger die Original-Nachricht weiterleitet, könnte man über den sog. „Header“ nachsehen, ob die E-Mail über Deine Adresse versendet wurde. Ich gehe im Moment aber nicht davon aus.

Viele Grüße,

Sebastian Brück

Viel Interessanter finde ich, wie der Spammer an die Daten gekommen ist. Zum einen schreibt er bei uns User mit Vor und Nachnamen an, die E-Mail-Adresse von unseren Usern ist aber nachname@.

Zum anderen werden z.B. Kunden als Absender genommen. Diese Kundenbeziehung ist auch nicht öffentlich – zumindest nicht die Beziehung zwischen dem Kunden und unserem User.

Gibt es irgendeine Erkenntnis darüber woher die Datenquelle stammt?

Beste Grüße Stefan

Nein, die Herkunft kenne ich nicht. Ich habe bisher auch noch keinen verwertbaren Header, um evtl. Zusammenhänge zu sehen. Zumindest muss der Zusammenhang recht frisch sein, weil ich die E-Mails an Adressen bekommen habe, die es gerade mal wenige Wochen gibt und die nicht in Adressbüchern stehen dürften.

Wenn Du mehrere solcher E-Mails hast, dann kannst Du ja mal in den Header der E-Mails schauen. Wenn Du noch Links hast, die in dieser Seite nicht stehen, kannst Du mir die gerne Weiterleiten.

Vielen Dank.

Sebastian Brück

Hallo zusammen, ich habe heute eine Mail, angeblich von meiner Frau, bekommen, die der o.g. sehr ähnlich ist. Der Absender laut i-Phone-Header ist [email protected], aber ich denke, der ist auch gehackt.

Ich selbst frage mich, wie der Kollege vorher auch, wie der Absender an die Verbindung von meiner Frau zu mir kommt. Der „Absendername“ ist die korrekte E-Mail-Adresse meiner Frau, die Mail ging an mich (E-Mail-Adresse enthält nicht meinen Namen), Mein Name erscheint korrekt zwei mal in der Mail.

Sehr doubios, wenn man das Gefühl hat, irgendwas sei gehackt worden.

LG Ralf

Hallo Ralf,

E-Mails lassen sich versenden, ohne dass der Absender einen Zugang zur E-Mail-Adresse haben muss. Da manche Provider auch eine Beschränkung beim E-Mail-Versand haben (nur eine Anzahl von X E-Mails am Tag), nutzen Betrüger gerne andere E-Mail-Dienste, um solche gefälschten E-Mails zu versenden. Daher findet man die E-Mails beim angeblichen Absender dann auch nicht unter „gesendete Nachrichten“.

In diesem Fall ist unklar, ob die Betrüger einen Zugriff auf die angeblichen Absenderadressen hatten oder nicht. Ich kenne viele Meldungen, wo ein Zusammenhang zwischen den Adressen besteht (z. B. der Empfänger war im Adressbuch des Absenders oder beide hatten mindestens eine E-Mail ausgetauscht). Allerdings kenne ich auch Fälle, in denen ich technisch ausschließen kann, dass die Täter einen Zugriff auf Absender- und Empfängeradresse hatten. Da ich das aber nur bei wenigen mir bekannten Fällen ausschließen kann, würde ich zur Sicherheit mal das E-Mail-Passwort ändern.

Kannst Du mir die E-Mail bitte weiterleiten (oder zumindest den Link)? Vielen Dank.

Sebastian

Ist unterwegs, danke!