Fakturierung 00871155, in Rechnung gestellt #07441619, Rech, Rech Nr. 0903370 oder Zahlungserinnerung vom Juni 009900 von verschiedenen Absendern bringt die bösartige Software ‚Emotet‘!

Am Dienstag, den 26. Juni 2018 wurden durch unbekannte Dritte die folgenden betrügerischen E-Mails in deutscher Sprache versendet. Achtung: Die E-Mails stammen nicht von den darin genannten Absendern! Klicken Sie nicht auf die Links und öffnen Sie nicht die Microsoft Word-Dokumente! Ein Makro in den Word-Dokumenten lädt das Trojanische Pferd (‚Emotet‘) nach, welches den PC infiziert!

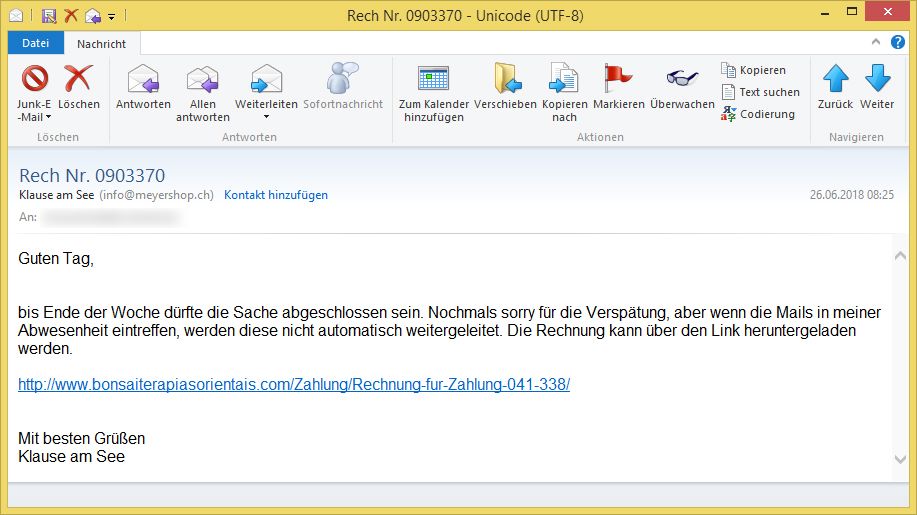

Betreff: Rech Nr. 0903370

Absender: Klause am See ([email protected])Guten Tag,

bis Ende der Woche dürfte die Sache abgeschlossen sein. Nochmals sorry für die Verspätung, aber wenn die Mails in meiner Abwesenheit eintreffen, werden diese nicht automatisch weitergeleitet. Die Rechnung kann über den Link heruntergeladen werden.

http://www.bonsaiterapiasorientais.com/Zahlung/Rechnung-fur-Zahlung-041-338/

Mit besten Grüßen

Klause am See

Achtung: Es handelt sich um eine betrügerische E-Mail! Die E-Mail stammt nicht von dem darin genannten Absender! Öffnen Sie nicht den Link!

Neben dem o. g. Beispiel werden auch die folgenden E-Mails versendet:

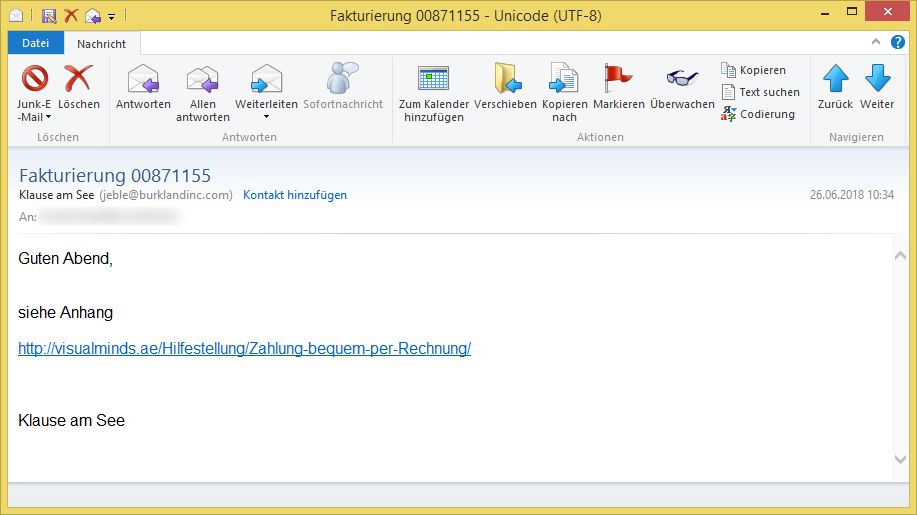

Betreff: Fakturierung 00871155

Absender: Klause am See ([email protected])Guten Abend,

siehe Anhang

http://visualminds.ae/Hilfestellung/Zahlung-bequem-per-Rechnung/

Klause am See

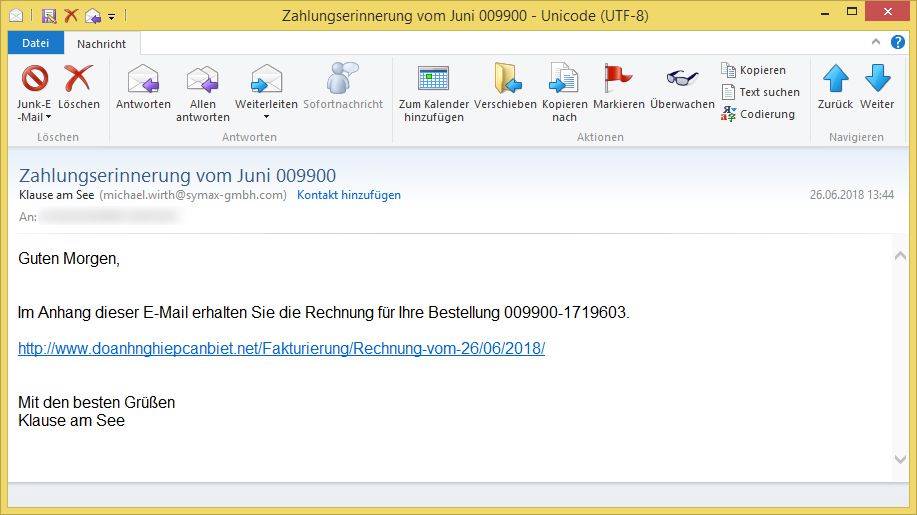

Betreff: Zahlungserinnerung vom Juni 009900

Absender: Klause am See ([email protected])Guten Morgen,

Im Anhang dieser E-Mail erhalten Sie die Rechnung für Ihre Bestellung 009900-1719603.

http://www.doanhnghiepcanbiet.net/Fakturierung/Rechnung-vom-26/06/2018/

Mit den besten Grüßen

Klause am See

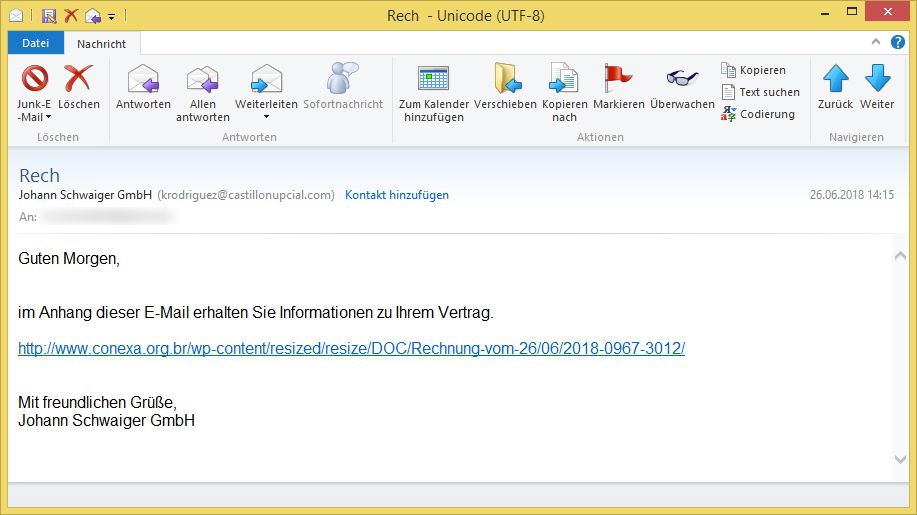

Betreff: Rech

Absender: Johann Schwaiger GmbH ([email protected])Guten Morgen,

im Anhang dieser E-Mail erhalten Sie Informationen zu Ihrem Vertrag.

http://www.conexa.org.br/wp-content/resized/resize/DOC/Rechnung-vom-26/06/2018-0967-3012/

Mit freundlichen Grüße,

Johann Schwaiger GmbH

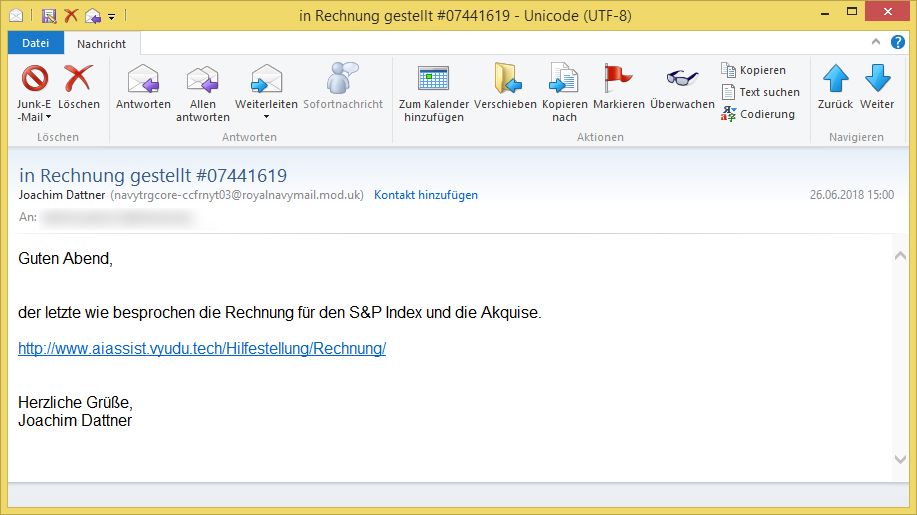

Betreff: in Rechnung gestellt #07441619

Absender: Joachim Dattner ([email protected])Guten Abend,

der letzte wie besprochen die Rechnung für den S&P Index und die Akquise.

http://www.aiassist.vyudu.tech/Hilfestellung/Rechnung/

Herzliche Grüße,

Joachim Dattner

Die verlinkten Adressen

- www.bonsaiterapiasorientais.com/Zahlung/Rechnung-fur-Zahlung-041-338/

- visualminds.ae/Hilfestellung/Zahlung-bequem-per-Rechnung/

- www.doanhnghiepcanbiet.net/Fakturierung/Rechnung-vom-26/06/2018/

- www.conexa.org.br/wp-content/resized/resize/DOC/Rechnung-vom-26/06/2018-0967-3012/

- www.aiassist.vyudu.tech/Hilfestellung/Rechnung/

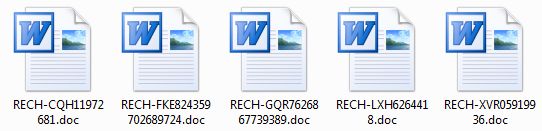

laden eine Microsoft Word-Datei.

Öffnen Sie nicht die Microsoft Word-Dateien!

Die .doc-Datei enthält ein bösartiges Makro! Die Microsoft Word – Datei würde so aussehen:

Office 365

You are attempting to open a file that was created in an earlier version of Microsoft Office.

If the file opens in Protected View, click Enable Editing, and then click Enable Content.

Das gefälschte Dokument behauptet, die Bearbeitung sowie Inhalte müssten aktiviert werden, damit das Dokument betrachtet werden kann. Das stimmt aber nicht! Es handelt sich um eine gefälschte Information! Klicken Sie weder auf „Bearbeitung aktivieren“, noch auf „Inhalt aktivieren“.

Das bösartige Makro würde von Adressen wie

- www.trinityempire.org/pvYjZuR/

eine Datei nachladen und ausführen.

Nach der Ausführung legt sich das Programm (mit unterschiedlichen Namen) in AppData/Local/Microsoft/Windows und trägt sich in die Registry ein, um bei jedem PC-Start ausgeführt zu werden:

Schlüsselname: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Name: mciwsd

Daten: „C:\Users\user\AppData\Local\Microsoft\Windows\mciwsd.exe“

Die Erkennungsrate für die ausführbare Datei liegt laut Virustotal bei 18/68! Führen Sie das Programm daher nicht aus!

Nach der Infektion würde die bösartige Software mit der IP-Adresse 110.143.116.201 Kontakt aufnehmen!