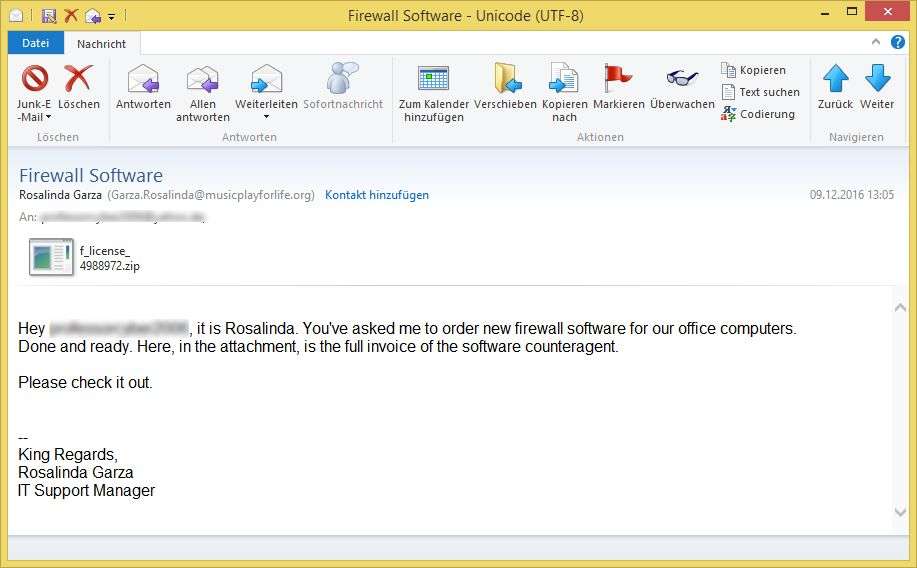

Firewall Software

Am Freitag, den 09. Dezember 2016 wurde durch unbekannte Dritte die folgende E-Mail in englischer Sprache versendet. Achtung: Es handelt sich um die Ransomware „Locky“ (Verschlüsselungs- und Erpressungstrojaner), der viele Dateien verschlüsselt und dabei in .osiris umbenennt.

Betreff: Firewall Software

Hey (Empfänger), it is Rosalinda. You’ve asked me to order new firewall software for our office computers.

Done and ready. Here, in the attachment, is the full invoice of the software counteragent.Please check it out.

—

King Regards,

Rosalinda Garza

IT Support Manager

Die E-Mail kommt mit einer Anlage „f_license_4988972.zip“. Im ZIP-Archiv ist ein JavaScript enthalten, welches z. B. „~A17WVR63T24JALQ9750N4K.js“ lautet.

Das Script lädt von unterschiedlichen Domains eine Datei nach:

- jachin.co.kr/qs9mnktcm

- worldtravelbiz.xyz/cqlykbe8

- redecamponesa.com.br/l0w1f

- artsonimage.com/jckzrl

- registerfit.biz/utfi2

Die Datei wird mit der Endung „.zk“ auf dem Computer abgespeichert und ausgeführt (z. B. „uvmFbSz0.zk“). Dabei handelt es sich um die Ransomware „Locky“ (Verschlüsselungs- und Erpressungstrojaner). Virustotal zeigt eine Erkennungsrate von 11/53.

Bei der Verschlüsselung benennt er viele Dateien in .osiris um (in früheren Zeiten kamen z. B. auch schon .zzzzz, .thor, .shit, .odin, .aesir und weitere Endungen vor). Die Ransomware sendet auch Daten an die IP-Adresse 51.254.141.213/checkupdate.

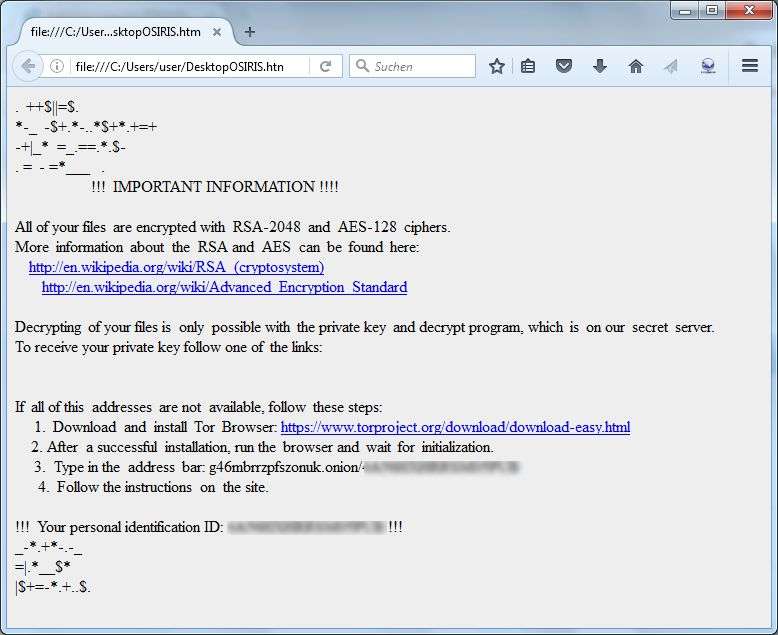

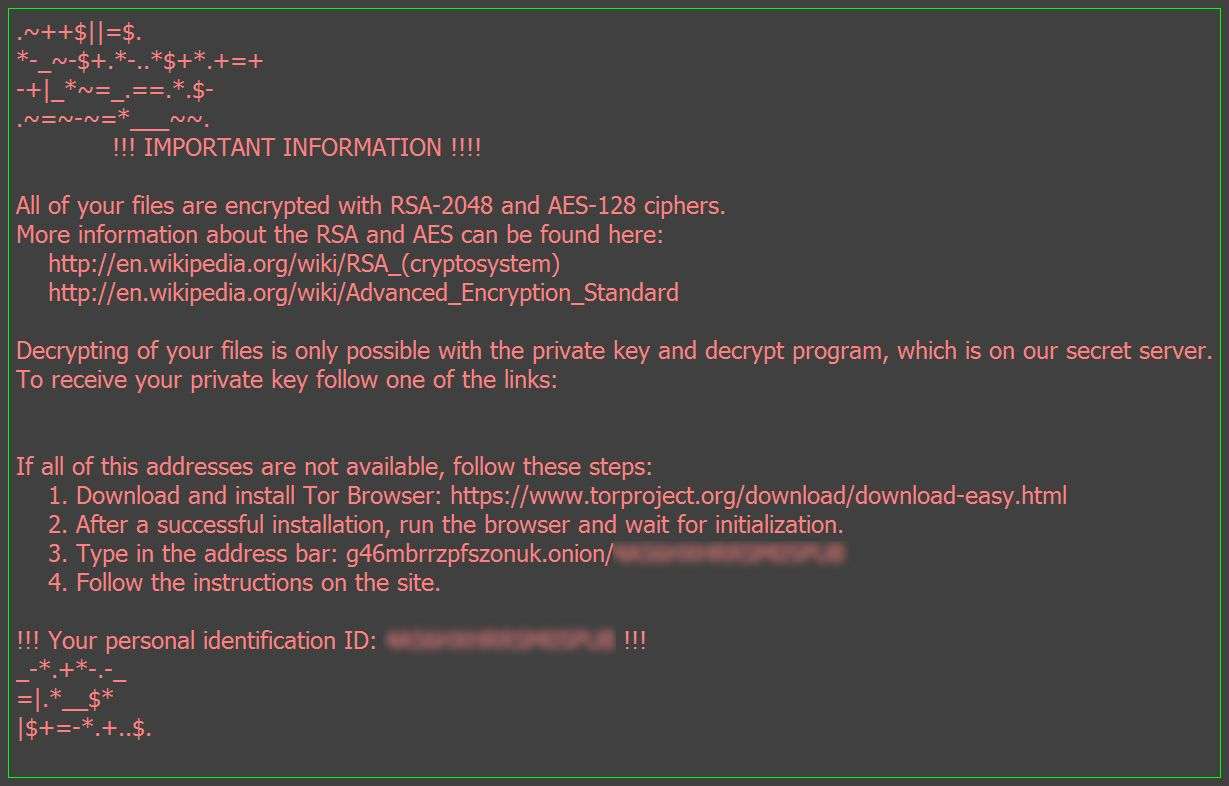

Nach der Verschlüsselung werden die typischen Meldungen angezeigt: