Rechnung NR202510846 von Ebay GmbH Rechnungsstelle ([email protected])

Am Freitag, den 30. Juni 2017 wurde durch unbekannte Dritte die folgende betrügerische E-Mail in deutscher Sprache versendet. Achtung: Die E-Mail lädt i. d. R. ein Trojanisches Pferd nach, welches u. a. das Online-Banking befällt und die Anzeige des Online-Banking manipuliert! Öffnen Sie daher nicht die Anlage!

Betreff: Rechnung NR202510846

Absender: Ebay GmbH Rechnungsstelle ([email protected])Sehr geehrter Käufer,

unser Inkasso Büro wurden vom Unternehmen Ebay GmbH gebeten Ihre finanziellen Rechte in Ihrer Angelegenheit zu schützen.

Wir erwarten die vollständige Zahlung bis spätestens 06.07.2017 auf unser Konto. Falls wir bis zum genannten Termin keine Zahlung verbuchen, sehen wir uns gezwungen Ihren Mahnbescheid an ein Gericht abzugeben. Sämtliche damit verbundenen Zusatzkosten gehen zu Ihrer Last.

Aufgrund des bestehenden Zahlungsrückstands sind Sie gezwungen dabei, die durch unsere Tätigkeit entstandene Kosten von 61,84 Euro zu bezahlen. Bei Fragen oder Anregungen erwarten wir eine Kontaktaufnahme innerhalb von 48 Stunden. Um zusätzliche Mahnkosten auszuschließen, bitten wir Sie den fälligen Betrag auf unser Bankkonto zu überweisen. Berücksichtigt wurden alle Zahlungseingänge bis zum 30.06.2016.

Die vollständige Kostenaufstellung NR. 202510846, der Sie alle Positionen entnehmen können, ist beigefügt.

Mit besten Grüßen

Rechnungsstelle Ole Weiß

Achtung: Es handelt sich um eine gefälschte Nachricht! Klicken Sie daher nicht auf die Anlage zur E-Mail! In der Anlage ist eine bösartige Software enthalten!

Schon seit einigen Tagen zeigen sich bei dieser Betrugswelle einige Änderungen. In früheren E-Mails wie z. B. „(Vorname Nachname) Konto-Lastschrift Nr. 51807560 konnte nicht durchgeführt werden 8 Juni 2017 von [email protected]“ waren persönliche Daten der Empfänger in den E-Mails enthalten, die vermutlich von einem Daten-Diebstahl aus dem Jahr 2014 stammen. Aber auch bei den angezeigten Daten hatte sich in den letzten beiden Monaten bereits eine Änderung ergeben. Während anfangs immer auch die Telefon-Nr. des Empfängers enthalten war (wie z. B. in „Automatische Kontoabbuchung konnte nicht durchgeführt werden 06.04.2017 von Inkasso Directpay24 GmbH ([email protected])„), so wurde zuletzt nur noch Name und Adresse angezeigt.

In der letzten Woche waren die betrügerischen E-Mails dann bereits ohne persönliche Daten. Auch der Name der Anlage hat nur noch das Datum enthalten (siehe z. B. „Automatische Kontoabbuchung konnte nicht durchgeführt werden 26.06.2017 von Inkasso Abteilung Directpay GmbH ([email protected])„).

Mitte der letzten Woche scheint es beim Datum dann Fehler gegeben zu haben. Während das Datum der Anlage früher immer zum Versanddatum passte, so wurden auch nach dem 26.06. noch E-Mails mit der Anlage „26.06.2017.zip“ versendet (siehe z. B. „Rechnung noch offen: Nummer 97058672 von Rechnungsstelle Directpay AG ([email protected])“ vom 29.06.).

Diesmal (siehe oben) haben die Täter das Datum des E-Mail-Anhang zwar wieder aktualisiert, sie haben aber den falschen Monat genommen (E-Mail vom 30.06. enthält die Datei „30.07.2017.zip“).

Nicht nur die E-Mails scheinen einen Fehler zu haben. Auch bei den Infektionen wurden die letzten Tage keine Programme mehr nachgeladen. Weder vorhandene Infektionen, noch neue Infektionen laden derzeit etwas nach. Unter Umständen ist einer der betrügerischen Server aufgeflogen und diese müssen sich neue Adressen suchen. Das war z. B. bereits bei der Zerschlagung des Botnetz „Avalanche“ der Fall. Damals hatten die Betrüger Ihre Technik nach 15 Tagen aber unter neuen Adressen wieder aktiviert (siehe „Nach Zerschlagung der Botnetz-Infrastruktur Avalanche am 01.12.2016: Trojaner „Nymaim“ wird u. a. über Rechnung für (Vorname Nachname) noch offen: Nummer 38971661 von Beauftragter Rechtsanwalt Online24 Pay GmbH ([email protected]) oder (Vorname Nachname) Ihre Rechnung zur Bestellung NR015643465 von Rechnungsstelle OnlinePayment AG ([email protected]) wieder verteilt„).

Dennoch sollten Sie nicht die Anlage öffnen! Sollte der betrügerische Server nur vorübergehend nicht erreichbar sein, könnte die Software demnächst wieder betrügerische Programme nachladen und Ihnen einen Schaden zufügen!

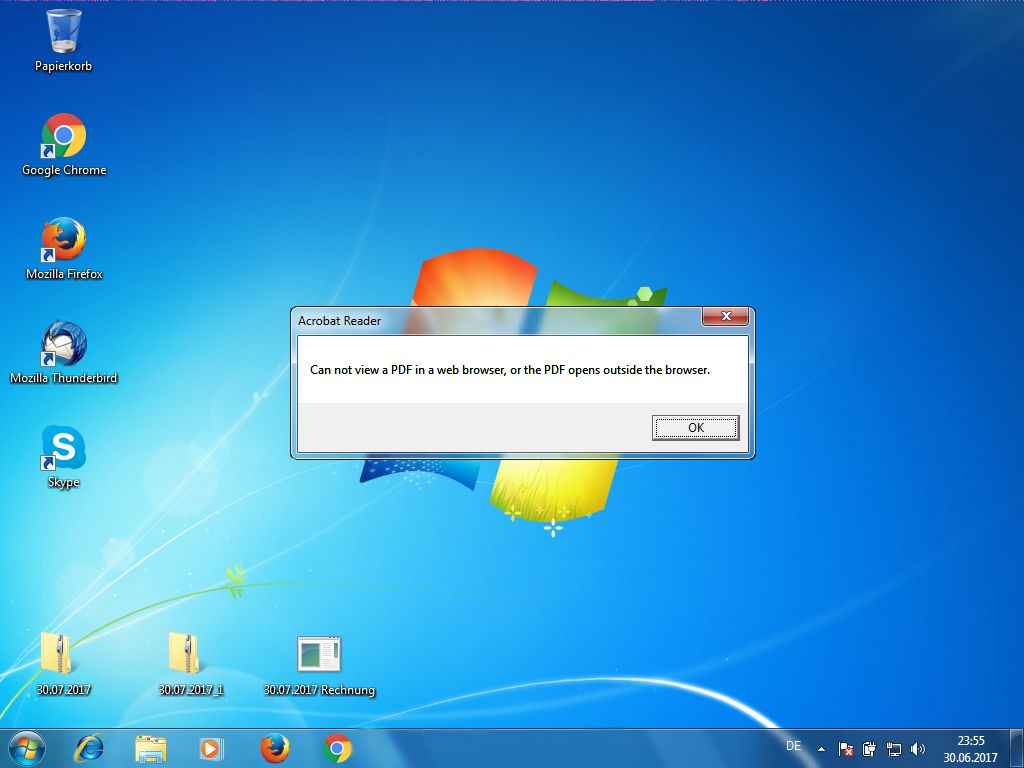

Nach wie vor enthält die Anlage „30.07.2017.zip“ ein zweites ZIP-Archiv mit demselben Namen (30.07.2017.zip). Darin ist dann eine ausführbare Datei „30.07.2017 Rechnung.com“ enthalten. Nach dem Ausführen der Datei würde folgende Meldung erscheinen (der Rechner ist in diesem Moment aber infiziert):

Acrobat Reader

Can not view a PDF in a web browser, or the PDF opens outside the browser.